Защищённый почтовый сервер Nomx: мошенничество за $200

Создатели портативного устройства Nomx ценой $200 не скупятся на эпитеты. Они заявляют о «самом защищённом в мире протоколе коммуникации». Гаджет якобы обеспечивает «абсолютную приватность личных и коммерческих сообщений». Коммерсанты успешно играют на страхе пользователей перед взломами облачных почтовых сервисов, ведь ни один крупный почтовый провайдер не обошёлся без массовой утечки аккаунтов в последние годы. Их действительно взламывают постоянно. Многим пользователям очень важно обеспечить безопасность личной почты — и они присматриваются к домашнему почтовому серверу Nomx. «Количество аккаунтов Gmail, скомпрометированных в США (с 2014 года): от 5 млн до 24 млн. Количество скомпрометированных аккаунтов на других облачных сервисах в 2016 году: 272 млн. Количество аккаунтов Yahoo (включая почту), скомпрометированных в 2013–2016 гг: более 1 млрд. Количество аккаунтов Nomx, скомпрометированных с момента выпуска устройства: 0».

Такова реклама. Теперь бизнесмены могут смело заменять в этой рекламе нолик на единичку или на знак бесконечности. На поверку выяснилось, что безопасность почтового сервера, мягко говоря, преувеличена. То есть защиты нет практически никакой.

Специалист по безопасности Скотт Хельме (Scott Helme) был одним из тех, кого пригласили для анализа системы защиты Nomx в телевизионной программе BBC Click. Этой программе фирма выделила два экземпляра разрекламированного устройства, надеясь на бесплатный пиар. Но не вышло.

Скотт Хельме рассказал, что «самый защищённый в мире протокол коммуникации» на самом деле представляет собой одну сплошную дыру.

Вскрытие «коробочки» показало, что она наполовину пустая. В углу большой коробки располагается плата Raspberry Pi стоимостью в несколько десятков долларов.

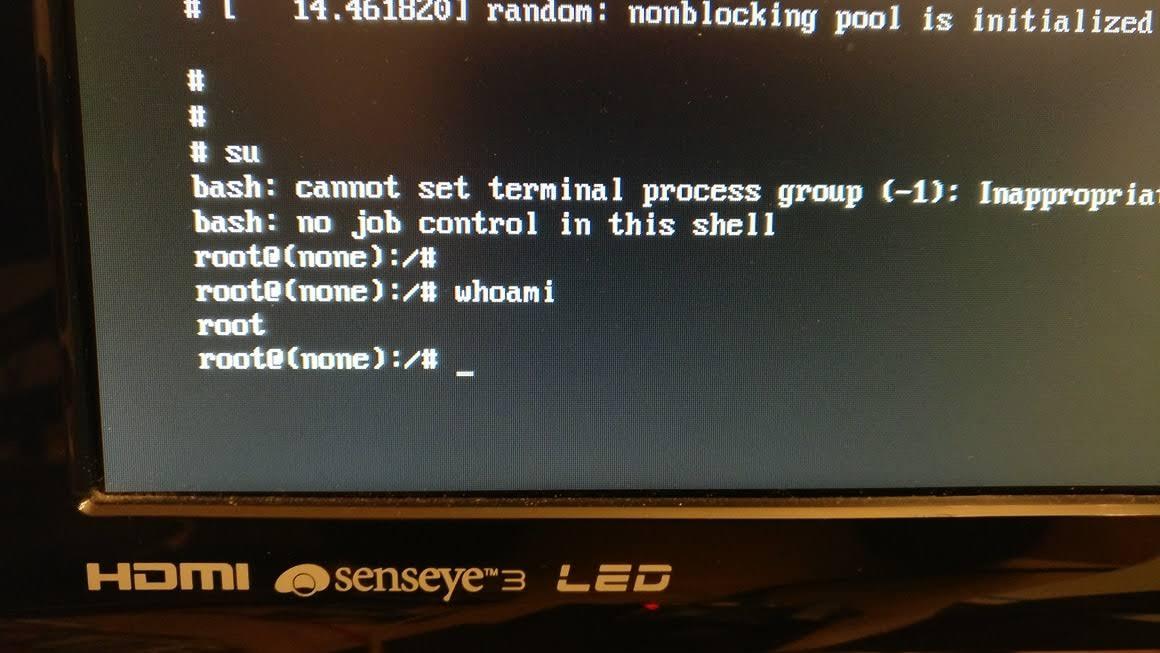

Разумеется, можно без проблем достать флэш-карту из Raspberry Pi — и сделать копию почтового ящика. Как ни странно, в системе Raspbian установлены настройки по умолчанию, и сменить пароль для рута тоже не представляет труда.

Настораживает общий подход разработчиков к безопасности: в системе установлено старое программное обеспечение:

- Raspbian GNU/Linux 7 (wheezy) — последнее обновление 7 мая 2015 года

- nginx: nginx/1.2.1 — выпущен 5 июня 2012 года

- PHP 5.4.45–0+deb7u5 — выпущен 3 сентября 2015 года

- OpenSSL 1.0.1t от 3 мая 2016-го

- Dovecot 2.1.7 от 29 мая 2012-го

- Postfix 2.9.6 от 4 февраля 2013-го

- MySQL Ver 14.14 Distrib 5.5.52 от 6 сентября 2016-го

Это очень странно, ведь устройство наверняка собирали относительно недавно.

Затем Скотт Хельме обнаружил ряд уязвимостей в веб-приложении Nomx.

Хэш для мастер-пароля (setup password) легко расшифровывается, а минимальная длина пароля в устройстве — 5 символов, так что ему удалось без труда определить мастер-пароль.

По непонятной причине устройство поддерживает установку почтового сервера на новом домене только при условии его покупки у регистратора GoDaddy.

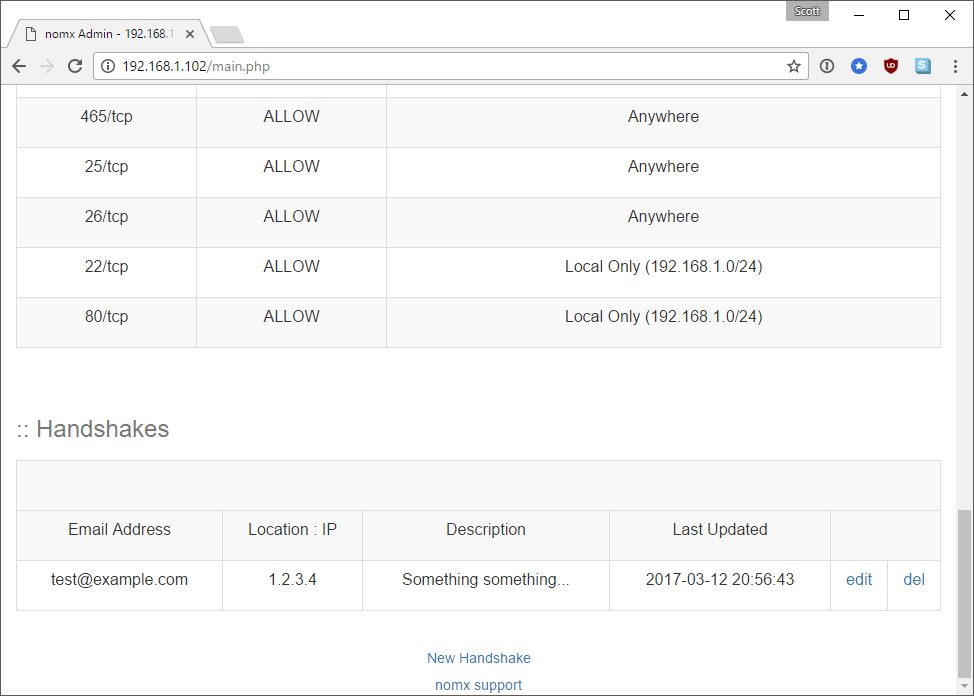

Чем больше специалист разбирался в этом устройстве, тем больше оно было похоже на какой-то фейк. Например, при установлении «рукопожатия» и прямого соединения между двумя серверами Nomx в сети не регистрировалось вообще никакого трафика.

Тестирование веб-приложения Nomx выявило многочисленные уязвимости XSS и CSRF. Злоумышленник может совершенно без проблем создавать и удалять почтовые ящики, добавлять домены, делать практически что угодно на почтовом сервере жертвы.

Новый почтовый ящик создаётся таким запросом:

POST http://192.168.1.102/create-mailbox.php?domain=testingnomxsecurity.com HTTP/1.1

Host: 192.168.1.102

Cookie: PHPSESSID=39r4bb36385te1seds0dgtpt87

Content-Type: application/x-www-form-urlencoded

Content-Length: 127

fUsername=csrf&fDomain=testingnomxsecurity.com&fPassword=csrf&fPassword2=csrf&fName=csrf&fActive=on&fMail=on&submit=Add+Mailbox

Кроме того, на устройстве обнаружился какой-то посторонний админский аккаунт, которого Скотт не создавал, да ещё с паролем password. Этот аккаунт даёт полный контроль над устройством. Более того, с помощью CSRF через веб-приложение можно создать свой собственный админский аккаунт на сервере.

Скотт Хельме делает вывод, что рекламу Nomx и само это устройство следует рассматривать как мошенничество. Эта «коробочка» на Raspberry Pi не обеспечивает никакой безопасности. Оно просто служит средством отъёма денег у пользователей, которых запугивают и впаривают ненужную ерунду. Основатель, исполнительный директор и технический директор компании Уилл Дональдсон ездит по конференциям и заявляет об «абсолютной безопасности» Nomx).

Хакер предупредил Дональдсона об уязвимостях месяц назад и наглядно показал их ему во время звонка по скайпу. Но тот и пальцем не пошевелил, чтобы исправить ситуацию или хотя бы предупредить пользователей.

Компания Nomx на официальном сайте своеобразно признала взлом своего устройства. Заметка в официальном блоге озаглавлена так: «Nomx прошёл тесты безопасности после того как блоггер заявил о проникновении в Nomx». Компания заявила, что это были всего лишь демонстрационные экземпляры, которые раздавали журналистов, а в «настоящих» Nomx они откажутся от использования Raspberry Pi. Вероятно, они собираются использовать более защищённую конфигурацию, свежее программное обеспечение со всеми патчами (хотя бы внедрить систему обновления), и нужно устранить уязвимость на веб-странице, о которой шла речь. После устранения всех багов и кардинального снижения цены, может быть, почтовый сервер Nomx будет иметь перспективы как коммерчески успешный продукт, хотя вряд ли из этого фейка можно слепить нечто стоящее.

На примере Nomx мы видим, как хорошая идея и правильное направление мыслей (организация защищённого личного почтового сервера в домашних условиях) реализована очень плохо на практике. И это даже не говоря о завышенной стоимости устройства. Дональдсону придётся делать работу над ошибками, и вряд ли он уже осмелится заявлять о «самом защищённом в мире протоколе коммуникации».