Поддельная базовая станция за $1400 позволяет точно определить местонахождение телефона в 4G/LTE сети

Исследователи разработали недорогой способ обнаружения точного местоположения смартфона, работающего в LTE/4G сотовой сети. Эта разработка дает понять, что мобильные сети новых поколений так же уязвимы к некоторым типам атак, как и сети, работающие по прежним, уже устаревшим, стандартам связи и спецификациям.

Новая атака использует уязвимость в LTE протоколе. Этот стандарт к концу года будет обеспечивать связь для 1,37 млрд абонентов. Для проведения атаки требуется собрать систему из элементов, общая стоимость которых составляет около $1400. В качестве ПО используется Open Source софт. Система, узел NodeB, позволяет определить местонахождение телефонов, совместимых с LTE-стандартом, с точностью до 10-20 метров. В некоторых случаях это оборудование позволяет узнать и GPS-координаты устройств, хотя атака такого типа может быть обнаружена пользователем смартфона. Разработан и еще один способ определения координат смартфонов, при этом атаку практически невозможно обнаружить. Этот метод позволяет определить местонахождение заданного устройства в пределах пары квадратных километров.

Та же группа специалистов разработала и новый тип атак, позволяющих отключать телефоны от LTE-сети, что провоцирует переход устройств на работу с 2G и 3G, то есть более уязвимыми протоколами. А здесь у злоумышленников уже развязаны руки. Так, в 2G сети можно узнать местоположение телефона в пределах 1 км2, в 3G сети ситуация примерно аналогичная. По мнению экспертов, обнаруженные методы взлома опровергают аксиому о неуязвимости сетей нового поколения.

«LTE-стандарт предусматривает использование многослойной системы безопасности, позволяющей предотвратить локализацию абонентов и быть уверенным в том, что сервисы сети всегда доступны. Мы показали, что новые уязвимости ставят под угрозу безопасность абонентов LTE-сетей», — отметили исследователи в своем отчете.

Как и в случае сетей предыдущих поколений, LTE-сеть предотвращает локализацию абонента (его терминала) путем присвоения временного номера передвижного абонента (TMSI). Этот идентификатор существует короткое время. Когда сеть взаимодействует с устройством, она обычно использует именно TMSI, а не номер телефона или какой-либо иной перманентный идентификатор, что позволяет предотвратить мониторинг сетевого трафика злоумышленниками, с дальнейшей локализацией определенного пользователя. В 2G сети такие меры безопасности обходятся путем отсылки скрытого сообщения пользователю, либо вызовом на телефон абонента, что обеспечивает определение местоположения устройства мобильной сетью.

Команда специалистов по информационной безопасности, которая и обнаружила указанные уязвимости, определила, что серия запросов может быть инициирована приложениями социальных сетей и мессенджеров, вроде Facebook, WatsApp, Viber, причем владелец устройства трекинг обнаружить не может. Злоумышленник, используя эту особенность мессенджеров, может идентифицировать пользователя, привязав профиль Facebook к TMSI. И уже TMSI, в свою очередь, может быть использован для определения координат телефона.

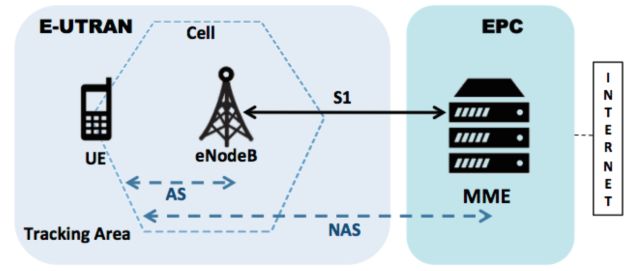

Также можно проводить куда более точные атаки, используя фальшивые базовые станции, узлы связи eNodeB. Для создания такой станции исследователи использовали Universal Software Radio Peripheral с OpenLTE. Общая стоимость оборудования составила около $1400.

В активном режиме этот узел связи идентифицирует себя как базовую станцию оператора, что обеспечивает подключение LTE-телефонов к этому узлу связи. После этого злоумышленники могут получить определенного рода информацию, передаваемую смартфонами, которые подключились к станции. Это, например, список близлежащих базовых станций и сила сигнала для каждой из них. После этого злоумышленник, используя триангуляцию, может без особого труда определить координаты устройства (как и говорилось выше, в некоторых случаях удается определить GPS координаты).

При этом атака в полу-пассивном режиме позволяет оставаться незамеченным, хотя полученные в ходе такой атаке данные о местонахождении смартфона и будут менее точными, чем в случае проведения активной атаки.

Что касается команды исследователей, то ее членами являются докторант Берлинского технического университета Альтаф Шаик (Алтаф Шаик), Н.Асоукан (N. Asokan) из университета Хельсинки, Вальттери Ниеми (Valtteri Niemi) из университета Хельсинки, и Жан-Пьер Сейферт (Jean-Pierre Seifert), профессор из Берлинского технического университета.

Для того, чтобы помочь операторам связи избежать атак на свои сети со стороны злоумышленников, эксперты предоставили телекоммуникационным компаниям свои соображения о том, как можно улучшить безопасность сети.