Сокращение Time-To-Market стало угрозой ИБ

Конференции

23.06.2019, Вс, 21:33, Мск , Текст: Наталья Рудычева / Фото: depositphotos.com

Участники секции «Безопасность» организованного CNews Conferences и CNews Analytics форума «CNews Forum Кейсы» обсудили роль и место ИБ в условиях цифровой трансформации.

Разговор начался с того, что в мае 2019 года в России зафиксирован первый случай отъема квартиры путем фальсификации электронной цифровой подписи (ЭЦП). Владелец недвижимости обнаружил, что в очередной квитанции за коммунальные услуги у квартиры указан уже новый владелец. Гражданин обратился в Росреестр и выяснил, что осенью он подарил свою квартиру некоему жителю Уфы. Причем сделал это дистанционно, подписав документы своей ЭЦП. Как так могло случиться?

Цифровая имитация vs трансформация

«При чем тут цифровизация?», — задал тон дискуссии Алексей Плешков, начальник управления режима информационной безопасности Департамента защиты информации Банка ГПБ, и привел еще целый ряд вопиющих кейсов невыполнения требований защиты информации, доказывающих наличие фактов цифровой имитации цифровой же трансформации.

Риски ИБ никуда не подевались, как не назови ту реальность, в которой мы живем: цифровая трансформация, революция или банальная цифровизация. Да, между этими понятиями есть разница, но ИБ продолжает оставаться ключевым элементом любого бизнес-процесса. Но так почему же сотрудники всеми силами пытаются игнорировать элементарные меры безопасности, оправдывая свои действия цифровой трансформацией? Что же должно измениться в ИБ?

Чтобы найти способ примирить ИБ, ИТ и бизнес, требующий непрерывного повышения скорости Time-To-Market, Алексей Плешков предположил: «Наше общее будущее — это переход от «запрещающей» политики информационной безопасности к «разрешающей» под контролем службы информационной безопасности! Только повышение культуры ИБ работников в организации позволит достичь синергетического эффекта от цифровизации».

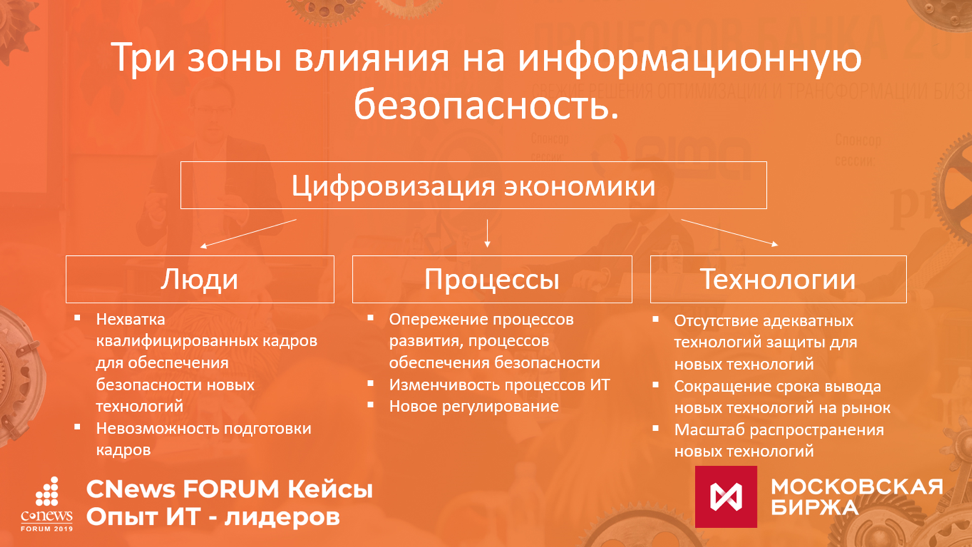

Но и сама по себе ИБ также меняется. В своем докладе «Новые ИБ-угрозы и как к ним подготовиться?» Сергей Демидов, директор департамента операционных рисков, ИБ и непрерывности бизнеса Московской Биржи, привел четыре относительно новых, но уже ставших актуальными угроз, воздействующих на три основные зоны ИБ цифровой экономики.

Три основные зоны ИБ цифровой экономики

Источник: Московская Биржа, 2019

Во-первых, нарастающий разрыв между средствами атаки и средствами защиты. Во-вторых, нехватка квалифицированных кадров. Далее, как ни прискорбно, — неэффективность процессов ИБ. И, наконец, ужесточение регулирования.

Что с ними можно поделать? Эксперт предложил не гнушаться более тесного диалога с регуляторами — ему нужны сигналы от участников рынка. Но диалог необходим также с собственниками бизнеса, иначе без построение современного риск-ориентированного подхода к ИБ невозможно. Крайне важно делегирование ответственности и более тесная работа с ИТ-департаментом.

Андрей Нуйкин, начальник отдела обеспечения безопасности информационных систем компании «Евраз», в докладе «Опыт разделения корпоративной и технологической сетей» развил ряд озвученных чуть ранее тезисов. «Евраз» — одна из крупнейших вертикально-интегрированных металлургических компаний мира. Соответственно, любое ее начинание — масштабное и уникальное, часто ломающее стереотипы и экономику проектов, характерных для меньших по размеру производств.

Начатый в 2015 г. проект по разделению технологических и корпоративных сетей имел целью максимально ограничить прямое их взаимодействие и повысить общий уровень ИБ. Одна из причин — участившиеся случаи атак на АСУ ТП и MES-системы. Задача была успешно решена на уровне пилота в одном из подразделений «Евраз». А вот далее начинались круги масштабирования, основными вопросами которого стали: какое количество DMZ строить, что делать с MES-системами, а хватит ли вообще ресурсов на такой проект? Список только основных сложностей занял целый слайд. Тем не менее, проект оказался успешным.

Алексей Плешков, начальник управления режима информационной безопасности Департамента защиты информации, Банк ГПБ: Риски ИБ никуда не подевались, как не назови ту реальность, в которой мы живем: цифровая трансформация, революция или банальная цифровизация

Алексей Мартынцев, начальник отдела защиты информации ГМК «Норильский никель», затронул тему соответствия Регламенту о защите персональных данных GDPR, который вступил в силу 25 мая 2018 г. на территории ЕС и отменил действие Директивы 95/46/EC о защите персональных данных.

Почему о GDPR необходимо думать российской компании? Эксперт привел две выдержки из регламента. Применимость GDPR распространяется, во-первых, «на компании, расположенные на территории Евросоюза и осуществляющие обработку персональных данных граждан Евросоюза в рамках внутренних бизнес процессов». И, во-вторых, на «компании, предлагающие услуги субъектам персональных данных Евросоюза при помощи систем бронирования авиабилетов, гостиничных номеров, осуществляющие сбор информации с помощью сайтов и т.д.».

Несмотря на значительные усилия и финансовые затраты, бизнес получил и некоторые дополнительные бонусы в виде роста капитализации, прозрачности бизнес-процессов, а также повышения доверия со стороны контрагентов, не говоря уже о достижении качественно нового уровня зрелости ИБ.

Если у металлургов и финансистов ИБ уделялось должное внимание с незапамятных времен, то в такой сфере, как коммунальное хозяйство, многое приходится начинать с нуля. Именно об этом в докладе «Движение вверх. Информационная безопасность в ЖКХ» рассказал Сергей Путин, CIO Росводоканала.

После проведения первичного аудита в Росводоканале встал вопрос о сценарии движения к новому уровню зрелости ИБ. Рассматривались варианты построения «Консультативного центра», «Единого центра», предлагалось также оставить все как есть. В итоге победило «Стремление к единой синергичной организации», допускающее единое управление организационными изменениями.

Чем ответят вендоры?

Что же, взгляды представителей заказчиков понятны. Чем могут им ответить и что в состоянии предложить вендоры и рыночные эксперты? Алексей Кулешов, директор блока организационного развития и технологий компании ОТР, напомнил, что «театр начинается с вешалки, а ИБ с идентификации». А если речь идет о государственном учреждении, то важна интеграция со множеством других сервисов.

Алексей Кулешов, директор блока организационного развития и технологий, ОТР: Использование централизованных средства идентификации, аутентификации и авторизации — эффективный масштабируемый подход

Поэтому тема выступления эксперта была соответствующей: «Типы интеграции ИС ОГУ с системой идентификации, аутентификации, авторизации и аудита (СИААА)». Модульный подход, использованный в соответствующем решении, имеет ряд ключевых преимуществ.

Во-первых, применение централизованных средств идентификации, аутентификации и авторизации — эффективный масштабируемый подход. А, во-вторых, снижается совокупная стоимость владения и при одновременном снижении стоимости внедрения новой системы.

Иван Гузев, директор по информационной безопасности компании IBS DataFort, уверен: «В условиях цифровизации экономики в разы увеличилась динамика роста событий информационной безопасности. Защита организации по периметру не работает, появились новые технологии вторжения, наблюдается лавинообразный рост количества вредоносного ПО, которое распространяется через сеть интернет». В результате еще в 2018 г. Gartner оценил, что 25% корпоративного трафика данных будет обходить периметральную защиту. Требуются более надежные инструменты.

Преимущества облачных ИБ-сервисов

Источник: IBS DataFort, 2019

Поэтому вопреки расхожему недоверию к поставщикам сервисов, особенностям менталитета топ-менеджмента и былой всеобщей приверженности концепции «лучше хуже, но свое ИБ», компании, умеющие находить баланс между инвестициями и уровнем получаемых услуг безопасности, все чаще предпочитают облачные сервисы SECaaS и MSSP.

Руслан Рахметов, генеральный директор ГК «Интеллектуальная безопасность» (бренд Security Vision), в докладе «Эволюция Cybersecurity: инструменты систем реагирования (IRP) в достижении авто-compliance» был довольно смел. На фоне всеобщей любви к Security Operation Center (SOC) он доказывал, что система автоматизации действий по реагированию на инциденты кибербезопасности (Incident Response Platform, IRP) имеет гораздо больший функционал и области применения.

Это достигается за счет снижения рисков человеческого фактора и ошибок персонала, привлекаемого на реагирование инцидентов кибербезопасности (две трети киберинцидентов связаны с человеческим фактором). Кроме того, гораздо проще достигается автоматическое насыщение инцидента информацией об событиях и, как следствие, увеличивается глубина проверок. Роботизация выполнения дежурных процедур в режиме реального времени — это, само собой разумеется, по умолчанию.

Кроме того, спикер рассказал об основных предпосылках построения Auto-Compliance. Самые очевидные его преимущества: снижение трудозатрат на процесс контроля за соответствием и на подготовительные мероприятия к аудитам. Кроме того, снижаются риски штрафных санкций в отношении компании. Auto-Compliance применим при взаимодействии с FinCERT Банка России и НКЦКИ, при исполнении требований ФЗ-187 «О безопасности критической информационной инфраструктуры РФ» и т.д.

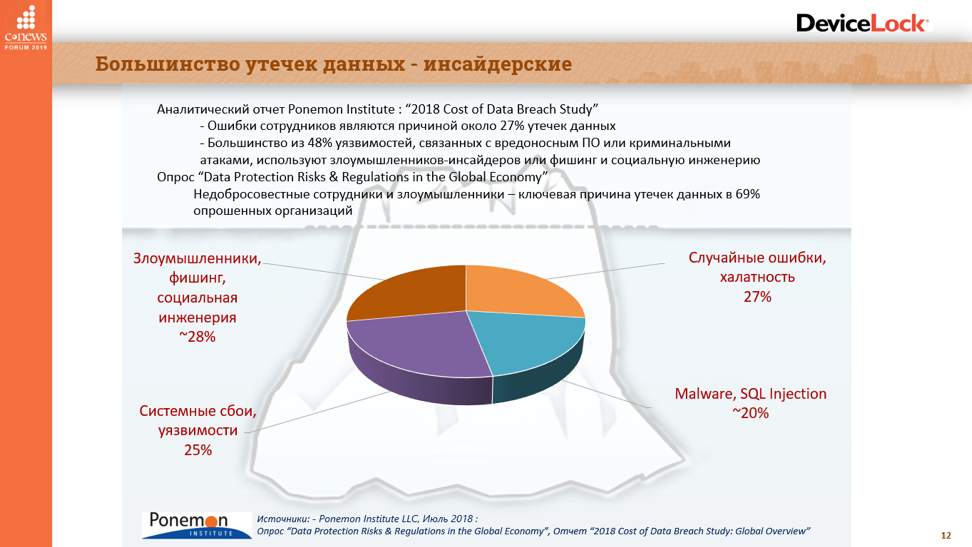

«Самая значительная по агрегатному ущербу часть утечек данных происходит там, где информация чаще всего создается, используется и хранится: на персональных компьютерах, рабочих станциях и мобильных устройствах обычных пользователей корпоративных ИС», — заявил в своей презентации Сергей Вахонин, директор по решениям DeviceLock DLP компании «Смарт Лайн Инк».

Один из способов избежать утечек корпоративных данных из незащищенных информационных систем — проводить регулярную ревизию своих информационных активов. Чем раньше будет обнаружена уязвимость организации и реализации систем хранения данных в облаках и других хранилищах данных, доступных извне, тем ниже риск обнаружения данных злоумышленниками и последующей утечки.

Распределение причин утечек приватных данных

Источник: «Смарт Лайн Инк», 2019

Сервис DeviceLock Data Breach Intelligence включает в себя следующие услуги: разведка уязвимостей хранения данных и мониторинг предложений о продаже чувствительных данных. Первая услуга позволяет проводить анализ внешней серверной инфраструктуры заказчика с выявлением недостатков реализации хранения в целях обнаружения незащищенных чувствительных данных организации. А вторая ищет данные заказчика на различных закрытых площадках, в группах Telegram и на мошеннических ресурсах в DarkNet.

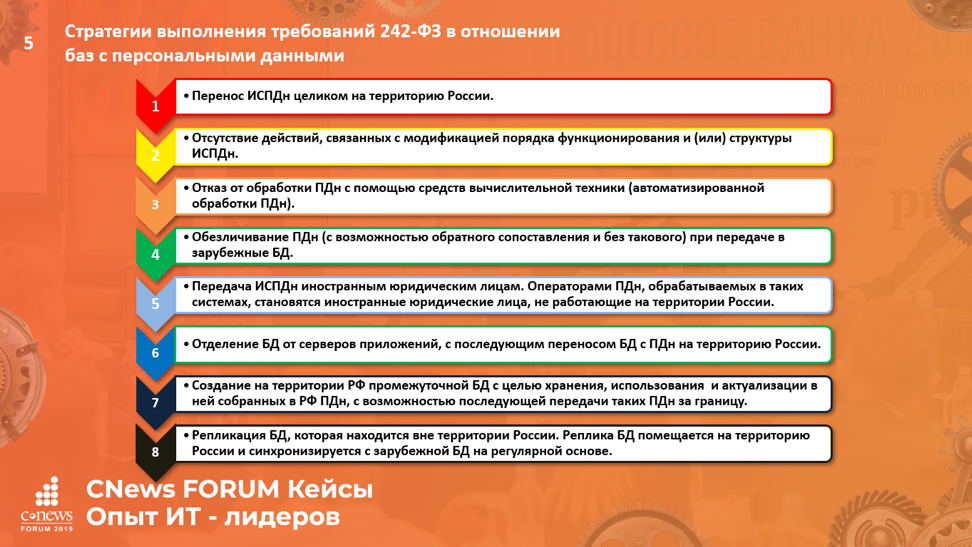

Алексей Мунтян, эксперт по защите персональных данных и информационной безопасности, поднял такую злободневную тему, как «Выполнение требований законодательства о локализации баз с персональными данными». В ст.18 ФЗ-152 добавлена норма следующего содержания: «При сборе персональных данных, в том числе посредством информационно-телекоммуникационной сети интернет, оператор обязан обеспечить запись, систематизацию, накопление, хранение, уточнение (обновление, изменение), извлечение персональных данных граждан РФ с использованием баз данных, находящихся на территории Российской Федерации, за исключением случаев, указанных в пунктах 2, 3, 4, 8 части 1 статьи 6 настоящего Федерального закона».

В связи с этим сбор персональных данных граждан РФ, в том числе с территории иностранных государств, должен вестись только в базы данных, находящиеся на территории РФ. Объем и актуальность персональных данных, хранящихся на территории РФ, должны быть равны или превосходить соответствующие показатели в отношении персональных данных, хранящихся за рубежом. Получение новых персональных данных посредством использования (анализа) имеющихся в наличии данных, которые ранее были собраны в базы данных на территории РФ и переданы за рубеж, может производиться посредством зарубежных баз данных и без предварительной локализации в РФ.

Практиками уже отработаны восемь стратегий выполнения требований ФЗ-242 в отношении баз с персональными данными.

Стратегии выполнения требований ФЗ-242

Источник: Алексей Мунтян, эксперт по защите персональных данных и информационной безопасности, 2019

В качестве выводов сессии необходимо отметить тот факт, что ИБ уже давно переросла этап локальной и периметральной концепции реализации. Цифровизация сделала мир глобальным, а происходящая цифровая революция — уязвимым по отношению к совершенном новым векторам атак. Возросла роль глобальных инфраструктурных элементов киберзащиты, например, FinCERT, НКЦКИ и т.д. Ужесточились и требования регуляторов. Поэтому, чтобы не стать легкой жертвой криминала, необходимо встраиваться в эту сеть и менять суть самой ИБ в бизнесе.

Полный текст статьи читайте на CNews