Как устроить апокалипсис с помощью «умных» вещей

Говорят, генералы всегда готовятся к прошедшей войне. Наше отношение к проблеме «цифрового апокалипсиса» имеет ту же природу. Обыватель не боится, что случайная авария или умышленная атака на цифровые системы приведут к катастрофе —, но не потому, что знает наверняка, а только потому, что личный опыт диктует: раз такого никогда не случалось, то и случиться не может! И это, разумеется, так же глупо.

Чем больше «умных» вещей нас окружает, чем глубже они проникают в нашу жизнь, тем больше и возможностей применить их против своего создателя. К сожалению — вот уж достойный повод сожалеть! — до сих пор, как ни сильна была наша зависимость от цифровой электроники, к ней было привязано недостаточно бытовых, коммунальных процессов. Так что даже самые масштабные «болезни» «умных» вещей (вроде случившейся в прошлом году эпидемии червя Mirai, заразившего порядка 600 тысяч домашних точек доступа Wi-Fi) последствия дают болезненные, но не катастрофические. Ну, пропал у кого-то «интернет», стал медленней работать роутер, так оно и без вирусов бывает! Но отопление работает, холодная вода из крана льётся, свет есть. Вот откуда наша наивная уверенность: может быть однажды, в далёком будущем, но сегодня, сейчас — нет, «цифровой апокалипсис» невозможен!

И, как это всегда и случается, беда, конечно, нагрянет именно оттуда, откуда её никто не ждёт. Иначе говоря, самые большие разрушения будут причинены теми свойствами, от которых никто и не думал защищаться. Чтобы предвосхитить их, нужно обладать не только смелостью идти против общего мнения, но ещё и воображением. И сегодня речь пойдёт об одной из таких работ — рисующей атаку на коммунальную инфраструктуру посредством «умных» вещей, применённых неожиданным образом. Атаку, возможную уже сегодня.

Что вы знаете об электрических сетях (ЭС)? Рискну предположить, немного: система из линий электропередач, соединяющих электростанции с потребителями. Так оно в общем и есть, но уподобить ЭС фонарику — батарейке, лампочке и паре проводов — к сожалению, не получится. Настоящие электрические сети, питающие города и сёла, это значительно более сложная штука, обладающая рядом неприятных свойств.

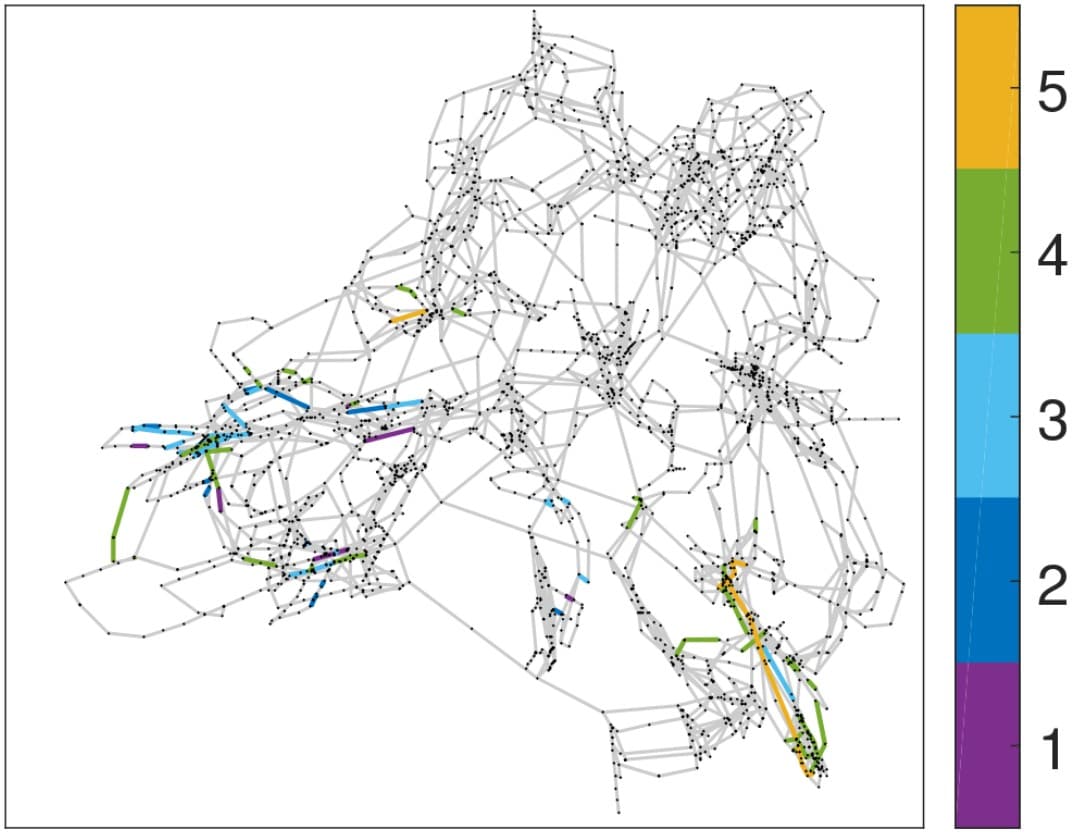

Пример реально существующей электрической сети небольшой страны во время каскадного отключения. В контексте нашего разговора важно понимать, что, в отличие от сетей компьютерных, где обрыв одной линии не сказывается на соседних, в сети электрической всё взаимосвязано: оборвёте одну ветку — её нагрузка распределится на соседей.

Пример реально существующей электрической сети небольшой страны во время каскадного отключения. В контексте нашего разговора важно понимать, что, в отличие от сетей компьютерных, где обрыв одной линии не сказывается на соседних, в сети электрической всё взаимосвязано: оборвёте одну ветку — её нагрузка распределится на соседей.

Прежде всего, ЭС постоянно находится в неустойчивом равновесии. Потребляемая домами, заводами, больницами и школами электрическая энергия должна примерно соответствовать вырабатываемой. Разумеется, равновесие это ежесекундно нарушается — по мере того, как к сети подключаются и отключаются потребители. До какой-то степени компенсировать баланс можно изменением параметров уже подключенных к ЭС электростанций (то есть генераторов: гидро-, газовых, атомных, в последнее время ветро- и солнечных). Но если изменение потребления велико, необходим срочный ввод резервных генерирующих мощностей.

Что произойдёт, если баланс генерации и потребления нарушится резко, если не успеть его скорректировать? Изменится частота электрического напряжения. А это опасно как для потребителей, так и для генераторов. Например, если потребляемая мощность резко вырастет, частота напряжения понизится. И если не среагировать вовремя, не добавить достаточно резервной мощности, генераторы будут автоматически отключены от ЭС: сработает защита. А вслед за этим, уже другой автоматикой, будут одна за другой отключены и линии электропередач, целые районы потребителей.

Иначе говоря, случится каскадное отключение — так называемый блэкаут, вплоть до обесточивания регионов и стран. Примерно то же произойдёт, если по какой-то причине выйдет из строя одна из важных линий электропередач: нагрузка на другие линии пропорционально вырастет и, если они на такую мощность не рассчитаны, их придётся отключать.

Сегодня диспетчерские центры ЭС, совместно с электростанциями, поддерживают этот хрупкий баланс в том числе планируя генерацию по историческим данным: в зависимости от времени суток, сезона, погоды. Большой точности тут не требуется: часы, не точнее. И блэкауты редки, а если всё-таки случаются, то по естественным причинам — когда, в результате вмешательства какого-то неожиданного фактора, баланс изменился непредсказуемо и резко. Например, в слишком жаркое лето количество включенных в домах кондиционеров превысило возможности сети — так случился блэкаут 2003-го года в США и Канаде, оставивший без электричества 50 миллионов человек и стоивший жизни минимум одиннадцати людям. Или блэкаут 2016-го в Австралии, где отключение из-за неблагоприятных погодных условий нескольких линий вызвало перегрузку других и оставило «без света» миллион человек.

Сами понимаете, отключение освещения — не самое страшное следствие блэкаута. В каждом случае это множество рисков: ведь обесточится всё электрическое оборудование в жилых домах, на автомагистралях, операционные в больницах, отключатся холодильники и конвейеры на производствах (что чревато разнообразными техногенными катастрофами, вспомните дискуссию по «Челябинскому метеориту»). И уж точно придётся потратиться на восстановление ЭС после блэкаута, что само по себе сложный и недешёвый процесс (я объясню дальше, почему).

Можно ли устроить такую аварию умышленно? Традиционный ход рассуждений здесь таков: да, возможно, если пробраться в диспетчерские центры ЭС или на электростанции. Там теперь всё управляется так называемыми SCADA-системами — то есть, попросту говоря, компьютерами, заменившими настоящие выключатели кнопочками на экране. И, подобрав пароли или найдя уязвимости в таких системах, теоретически, блэкаут организовать можно. Если помните, похожим образом действовал вирус Stuxnet, устроивший диверсию на военном заводе в Иране, только целью тогда было оборудование для обогащения урана, а не электрическая сеть. К счастью, проблема эта известная и безопасностью SCADA-систем вот уже несколько лет занимаются плотно.

«Умный» термостат Nest следит за «погодой» в доме и самостоятельно управляет «глупой» бытовой электроникой, вроде кондиционера и системы отопления, поддерживая комфортные для хозяев условия. Естественно, подключен к интернету.

«Умный» термостат Nest следит за «погодой» в доме и самостоятельно управляет «глупой» бытовой электроникой, вроде кондиционера и системы отопления, поддерживая комфортные для хозяев условия. Естественно, подключен к интернету.

Однако есть и другой путь. Что если атаковать не самую защищённую часть ЭС, а самую незащищённую? То есть не генератор или диспетчера, а потребителей. Как такое возможно? А с помощью тех самых «умных» вещей, которых в наших домах всё больше. Идею эту выдали, проработали и проверили сотрудники электротехнического факультета Принстонского университета. И получилось — страшно.

Давайте вернёмся к тому, с чего мы начали: наша зависимость от «умных» вещей растёт с каждым днём. Согласно статистике, в одной только Северной Америке одних только «умных» термостатов (вспомните Nest и ему подобных) в текущем году будет поставлено почти 20 миллионов штук — и кривая продаж круто забирает кверху. И это не считая новых устройств, уже оснащённых «интеллектом»: кондиционеров, водонагревателей, систем отопления, духовых печей, очистителей воздуха, холодильников, телевизоров, систем освещения и сигнализации, и пр. и пр. потребляющих больше заявленного

К счастью — спасибо конкуренции! — все они от разных производителей, то есть вряд ли содержат одинаковый софт и одинаковые уязвимости. Но опасность в данном случае в том, что перехватить управление такими вещами можно не только взломав их сами (например, подобрав пароли, которые обыватель придумывать ленится; Mirai действовал именно так), но и взломав мобильные приложения для управления ими, или смартфоны, на которых эти приложения работают, или даже просто подобрав ключик к «умным» домашним ассистентам (Alexa, Google Home), к которым очень удобно домашнюю электронику привязывать (ведь управлять тогда можно голосом). Всё это многократно увеличивает риск масштабной атаки — ручной или вирусной — жертвами которой станут сотни тысяч, миллионы «умных» вещей.

А дальше начинается та самая чёрная магия, к которой современные ЭС не готовы, потому что никогда раньше подобного не переживали. Представьте: злоумышленник получает возможность невероятно быстро, с точностью до секунд, управлять огромным числом мощных «умных» вещей. Например, он может одномоментно включить сотни тысяч кондиционеров или, если они уже включены, понизить их температуру. Включить духовки, системы отопления. Это — простейший сценарий атаки. Что произойдёт потом?

Эксперименты на симуляторе, то есть цифровой или аппаратно-программной модели реальной электрической сети штата или страны (двадцать лет назад, когда я заканчивал университет как раз по специальности автоматизированного управления электронергетическими системами, такие симуляторы пришли и к нам: это весьма точная штука, учитывающая самые тонкие — так называемые «переходные» — процессы), показывают, что одномоментного применения всего лишь десятков или сотен тысяч устройств (точнее, 200–300 устройств на каждый мегаватт ЭС, в зависимости от их мощности и состояния ЭС) может быть достаточно, чтобы спровоцировать каскадное отключение.

Электрической сети в текущем состоянии нечего такой атаке противопоставить. Диспетчеры не могут её предвидеть, спланировать — ведь она не зависит от времени суток или сезона. Не имеют они и возможности на неё оперативно среагировать — потому что быстродействия ЭС недостаточно.

И это ещё не самый сложный сценарий. Например, умышленно и резко перегрузив одну из линий электропередач (всего 10 устройств на каждый мегаватт) между городами, областями, странами, злоумышленник спровоцирует перегрузку других линий и в конце концов тоже получит блэкаут. А может устроить экономическую диверсию: резервные мощности дороги (попросту говоря, увеличение мощности генераторов на 5% обойдётся на 20% дороже), поэтому можно разорить потребителей или напротив, сыграть на руку конкретному владельцу резервных мощностей.

Нью-Йорк во время блэкаута 2003-го года.

Нью-Йорк во время блэкаута 2003-го года.

Наконец, отдельная тема — запуск ЭС после блэкаута: это делается постепенно, подключением отдельных участков, ведь потребление в каждом неизвестно. Злоумышленник, манипулируя потреблением, способен поэтому сильно затруднить процесс восстановления нормальной работы электрической сети.

Признавая, что в реальности для атакующих вряд ли всё пройдёт так легко (например, кондиционеры, из-за особенностей конструкции, физически невозможно запустить одномоментно; реакция разных ЭС на всплеск потребления может различаться и т.д.), исследователи тем не менее делают три фундаментальных вывода.

Во-первых, симуляция показывает, что уже случавшиеся блэкауты могли быть вызваны искусственно. Не в том смысле, что так оно и было, а в том, что устойчивость электрической сети сегодня действительно недостаточна, чтобы противостоять атакам типа BlackIoT/MadIoT (так авторы назвали атаки «умных» вещей, манипулирующих потреблением). Существующие ЭС категорически не готовы к нападению с этой стороны, поскольку строятся с прицелом на естественные неполадки, когда выходит из строя только один элемент, и предполагают планирование и плавное изменение потребления.

Во-вторых, атакующему не нужно знать никаких специальных сведений об ЭС, достаточно открытых данных —, а вот источник такой атаки обнаружить и устранить трудно. В-третьих, такая атака легко, дёшево, быстро может быть повторена в любой момент, по желанию злоумышленника.

Парадоксально, но обозначившийся тренд на децентрализованную/распределённую генерацию (рост популярности небольших частных ветряков и солнечных электростанций, см. «Трудная дорога к «солнцу», «Чистая энергия: парадокс отрицательных цен») лишь упрощает атаку «умных» вещей. Проблема в том, что управлять большим числом мелких генераторов труднее, а «опрокинуть» их легче. Тем не менее способы защититься существуют, хоть и непростые (им исследователи посвятили отдельную работу, значительно более сложную).

Прежде всего: чтобы противостоять атаке «умных» вещей, электрическая сеть должна обладать достаточными резервами мощности — как генерации, так и пропускной способности линий. И здесь, вероятно, придётся отступить от нынешних канонов построения ЭС, которые рассчитываются без учёта возможности умышленных атак. Далее, математика показывает, а симуляция доказывает практическую возможность управления ЭС таким образом, чтобы не допустить сваливания в блэкаут во время умышленной атаки —, но это требует изменения алгоритмов работы диспетчерских центров.

Последнее, но, вероятно, самое главное: необходимо вплотную заняться вопросом защищённости «умных» вещей. Это больше не вопрос второго плана, его нельзя игнорировать или надеяться, что он решится сам собой. И тут выводы электротехников из Принстона поразительным образом вторят выводам Брюса Шнайера — выдающегося криптографа и специалиста по компьютерной безопасности. В своей новой книге («Кликните здесь, чтобы убить всех») он призывает сделать защищённость «умных» вещей задачей номер один, а не побочной проблемой, которой занимаются по мере желания. Даже (!) поступившись скоростью инноваций.

Есть над чем подумать. К сожалению, времени всё меньше.

Полный текст статьи читайте на Компьютерра