В рамках киберкампании Windigo злоумышленники захватили 25 тыс. веб-серверов

Международная антивирусная компания Eset совместно с экспертной группой CERT-Bund и исследовательским центром SNIC раскрыла вредоносную киберкампанию «Операция Windigo». Атака направлена на веб-серверы под управлением Linux (свыше 60% рынка серверов) и пользовательские устройства на базе Windows, Mac OS X и iOS (iPhone). Кампания не имеет аналогов с точки зрения сложности, возможностей инфраструктуры и масштаба заражения, сообщили CNews в компании.

«Операция Windigo» в целом представляет собой комплексную кампанию, ориентированную на захват веб-серверов, заражение посещающих их компьютеров, генерацию спам-писем и кражу конфиденциальных данных. До открытия экспертов Eset специалисты обнаруживали лишь отдельные элементы «Операции Windigo», но истинный масштаб атаки и взаимосвязь вредоносных компонентов оставались недооцененными.

«Windigo набирал силу 2,5 года, оставаясь незамеченным специалистами по информационной безопасности. В настоящее время под контролем злоумышленников 10 тысяч веб-серверов, — рассказал Марк-Этьен Левейе, вирусный аналитик Eset. — Каждый день пользователям отправляется свыше 35 млн спам-писем, засоряя их почтовые ящики и подвергая операционные системы риску заражения. Кроме того, под угрозой заражения находятся свыше 500 тысяч компьютеров ежедневно, поскольку их пользователи посещают сайты под управлением инфицированных Windigo веб-серверов, которые, в свою очередь, перенаправляют жертв на вредоносный контент».

За неполные три года киберпреступники установили контроль над рекордным числом веб-серверов — в общей сложности 25 тыс. машин. За генерацию спама отвечает несколько вредоносных программ, которые обнаруживаются антивирусными продуктами Eset как Perl/Calfbot, Win32/Glupteba.M и Linux/Ebury. Генерировать спам могли как зараженные серверы (зараженные Perl/Calfbot и Linux/Ebury), так и рабочие станции (зараженные Win32/Glupteba.M), отметили в компании.

Веб-сайты, которые обслуживаются зараженными Windigo серверами, перенаправляют пользователя на потенциально опасный контент в зависимости от установленной операционной системы. Так, компьютеры с Windows заражаются вредоносным ПО, использующим уязвимость в браузере или плагине к нему. Пользователь Mac OS X будет перенаправлен на сайт знакомств, а iOS (iPhone) — на страницу с порнографическим контентом.

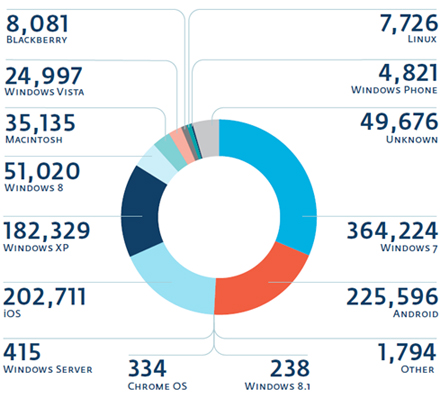

Распределение ОС пользователей, которые стали жертвами веб-сайтов, скомпрометированных Linux/Cdorked

Распределение ОС пользователей, которые стали жертвами веб-сайтов, скомпрометированных Linux/Cdorked

Эксперты Eset призывают всех веб-мастеров и системных администраторов проверить свои системы на предмет компрометации. Обнаружив угрозу, необходимо удалить все данные с зараженного сервера, переустановить программное обеспечение, обновить пароли и проверить учетные записи.

«Мы понимаем, что уничтожение данных на сервере и запуск всей системы с нуля — весьма жесткий способ лечения. Но если хакеры получили доступ к данным учетных записей и могут иметь удаленный доступ к серверам, вы не можете рисковать, — пояснил Марк-Этьен Левейе. — К сожалению, некоторые жертвы вредоносной кампании, к которым мы обращались, не сделали ничего для очистки своих систем, несмотря на то, что знали о заражении. Так они поставили под угрозу всех посетителей своих веб-сервисов».

В ближайшее время Eset планирует опубликовать анализ комплекса вредоносных элементов, который используют организаторы «Операции Windigo» для заражения серверов и пользовательских устройств.

© CNews