Mac-пользователи uTorrent и VLC в опасности

А также большого количества других приложений, использующих платформу обновления Sparkle Update.

Специалисты по интернет-безопасности выяснили, что в одной из сборок фреймворка Sparkle Update есть серьезная уязвимость. Платформа предназначена для простого поиска и загрузки обновлений компьютерных приложений. Хакеры, используя уязвимость и специальный код JavaScript, проникают в компьютер пользователя через приложения и могут провести так называемую атаку посредника.

Однако причина уязвимости заключается еще и в том, что многие приложения для Mac используют незащищенный канал HTTP вместо HTTPS для получения данных с серверов Sparkle. Именно из-за этого и стало возможным исполнение зловредного JavaScript-кода. Злоумышленники получают удаленный доступ к трафику, который передается между пользовательским маком и сервером фреймворка, к примеру, через незащищенную сеть Wi-Fi. Так они могут делать с пользовательскими данными все, что пожелают.

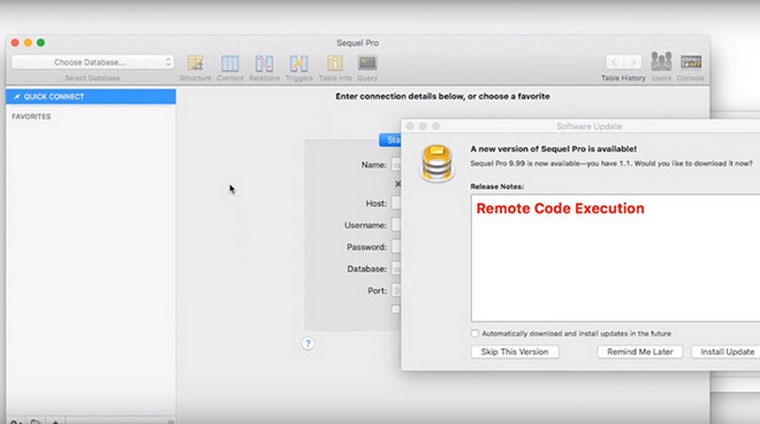

Один из ИБ-инженеров с ником Radek сообщает, что подобные атаки могут совершаться как на OS X El Capitan, так и на предыдущую версию — OS X Yosemite. На видео ниже показана атака с использованием описанной уязвимости на примере приложения Sequel Pro.

Полного списка приложений, незащищенных от хакеров, пока нет. Известно, что среди них присутствует много популярных программ вроде Camtasia, uTorrent, VLC Media Player, DuetDisplay и Sketch. Разработчики приложений в курсе существования уязвимости. Некоторые из них, в частности, VLC, уже даже выпустили патчи для защиты их программ. На сайте GitHub можно увидеть полный список приложений, которые используют фреймворк Sparkle для обновления.

Более того, создатели Sparkle уже выпустили обновление платформы, в котором уязвимость якобы исправлена. Однако осадочек остался. [ai]