Выпуск Tor Browser 10.5

После десяти месяцев разработки представлен значительный выпуск специализированного браузера Tor Browser 10.5, в котором продолжено развитие функциональности на базе ESR-ветки Firefox 78. Браузер сосредоточен на обеспечении анонимности, безопасности и приватности, весь трафик перенаправляется только через сеть Tor. Обратиться напрямую через штатное сетевое соединение текущей системы невозможно, что не позволяет отследить реальный IP пользователя (в случае взлома браузера, атакующие могут получить доступ к системным параметрам сети, поэтому для полного блокирования возможных утечек следует использовать такие продукты, как Whonix). Сборки Tor Browser подготовлены для Linux, Windows и macOS.

Для обеспечения дополнительной защиты в состав Tor Browser входит дополнение HTTPS Everywhere, позволяющее использовать шифрование трафика на всех сайтах, где это возможно. Для снижения угрозы от проведения атак с использованием JavaScript и блокирования по умолчанию плагинов в комплекте поставляется дополнение NoScript. Для борьбы с блокировкой и инспектированием трафика применяются fteproxy и obfs4proxy.

Для организации шифрованного канала связи в окружениях, блокирующих любой трафик кроме HTTP, предлагаются альтернативные транспорты, которые, например, позволяют обойти попытки блокировать Tor в Китае. Для защиты от отслеживания перемещения пользователя и от выделения специфичных для конкретного посетителя особенностей отключены или ограничены API WebGL, WebGL2, WebAudio, Social, SpeechSynthesis, Touch, AudioContext, HTMLMediaElement, Mediastream, Canvas, SharedWorker, WebAudio, Permissions, MediaDevices.enumerateDevices и screen.orientation, а также отключены средства отправки телеметрии, Pocket, Reader View, HTTP Alternative-Services, MozTCPSocket, «link rel=preconnect», модифицирован libmdns.

В новой версии:

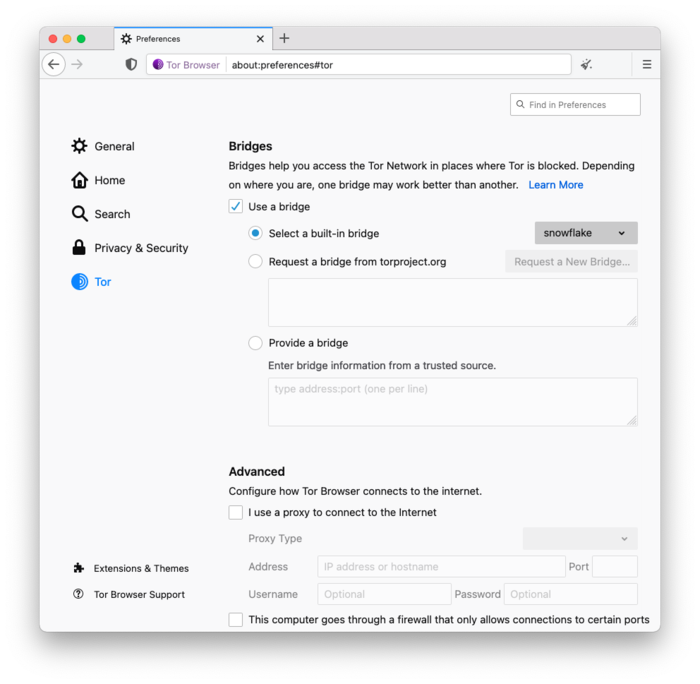

В число встроенных мостовых шлюзов, используемых для подключения в местах, где применяется блокировка Tor, добавлен новый шлюз «Snowflake», использующий сеть прокси-серверов, запущенных добровольцами. По функциональности snowflake напоминает прокси flash, но отличается решением проблем с NAT. Взаимодействие с прокси осуществляется при помощи P2P-проторола WebRTC, поддерживающего обход трансляторов адресов.

В настоящее время ежедневно активно около 8000 прокси, запущенных в разных сетях по всему миру. Поддержанию большой сети прокси-серверов способствует то, что для запуска своего прокси не требуется выполнение серверного приложения, а достаточно установки специального браузерного дополнения на системе пользователя. При начальном подключении используется техника «domain fronting», позволюзщая обращаться по HTTPS с указанием в SNI фиктивного хоста и фактической передачей имени запрашиваемого хоста в HTTP-заголовке Host внутри TLS-сеанса (например, можно использовать сети доставки контента для обхода блокировок).

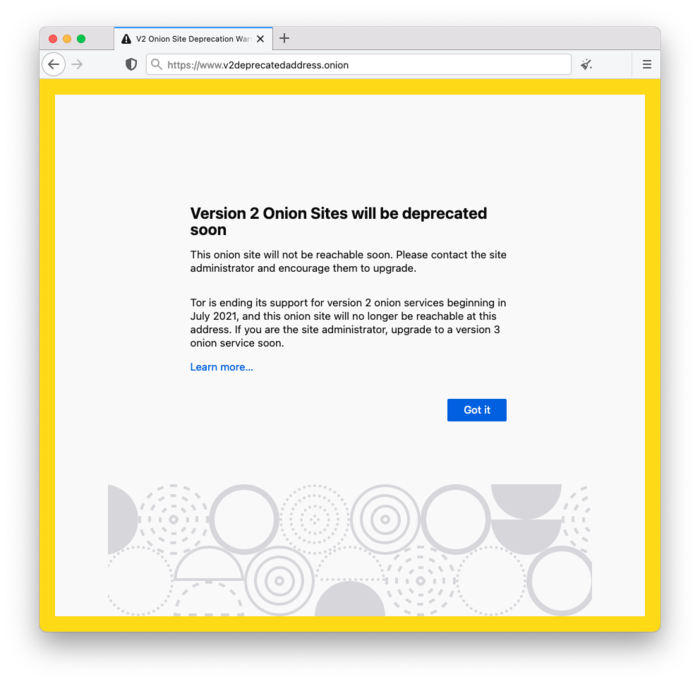

Добавлено уведомление прекращении поддержки старых onion-сервисов на базе второй версии протокола, который был объявлен устаревшим год назад. Полностью удаление кода, связанного со второй версией протокола ожидается осенью. Вторая версия протокола была разработана около 16 лет назад и из-за применения устаревших алгоритмов в современных условиях не может считаться безопасной. Два с половиной года назад в выпуске 0.3.2.9 пользователям была предложена третья версия протокола для onion-сервисов, примечательная переходом на 56-символьные адреса, более надёжной защитой от утечек данных через серверы директорий, расширяемой модульной структурой и использованием алгоритмов SHA3, ed25519 и curve25519 вместо SHA1, DH и RSA-1024.

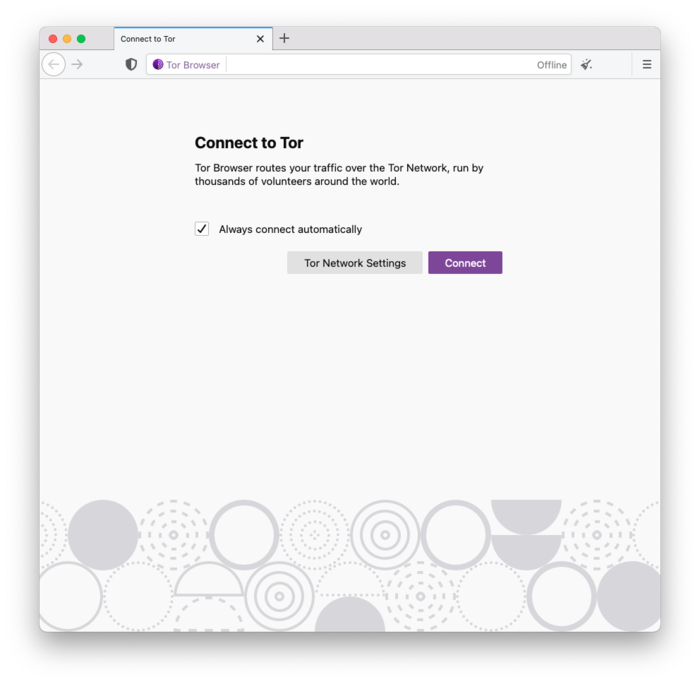

Улучшен интерфейс первого подключения к сети Tor, который перемещён из панели на основной экран и реализован в форме новой служебной страницы «about: torconnect». Браузер теперь автоматически определяет работу из цензурируемых сетей и предлагает мостовые шлюзы для обхода блокировки.

На платформе Linux обеспечена возможности сборки с поддержкой Wayland.

- Обновлены версии NoScript 11.2.9, Tor Launcher 0.2.30, libevent 2.1.12.

Прекращена поддержка CentOS 6.

Источник: http://www.opennet.ru/opennews/art.shtml? num=55449

© OpenNet