В мобильных гаджетах найдены уязвимости, который превращают их в «звуковое оружие»

На конференции DEF CON 2019 в Лас-Вегасе (штат Невада, США) эксперт по безопасности Мэтт Уикси рассказал о том, что значительная часть мобильных и носимых устройств плохо защищена от определенного способа взлома, который может превратить их в «звуковое оружие».

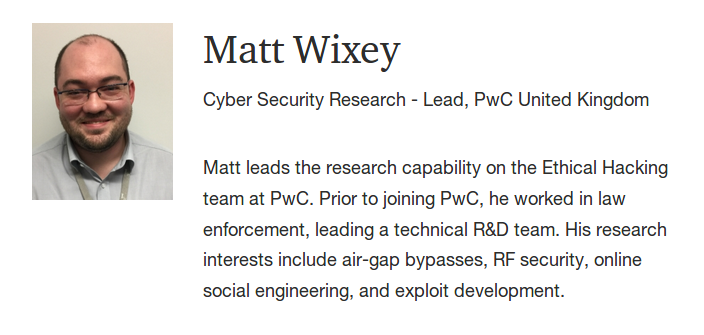

Специалист по информационной безопасности Мэтт Уикси является главой научно-исследовательского отдела кибербезопасности компании PWC.

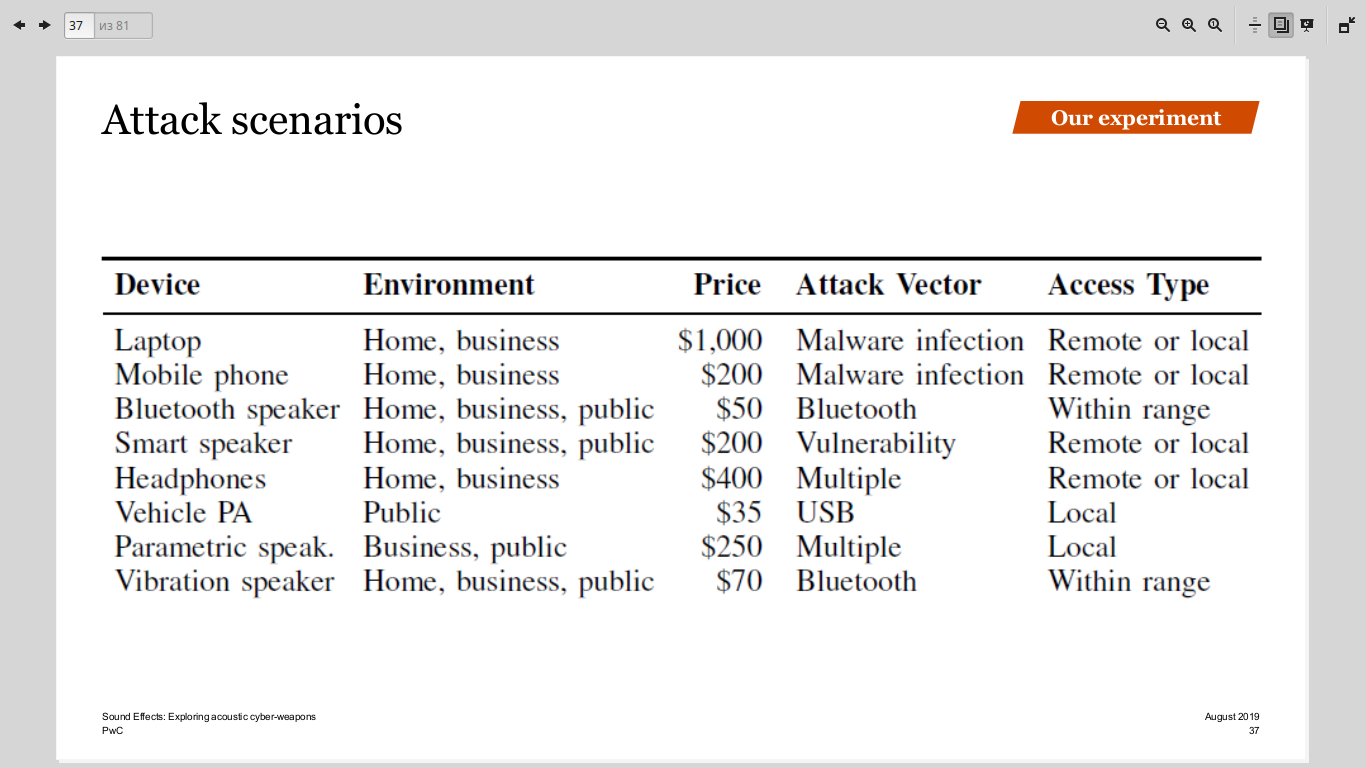

В рамках своей научно-исследовательской докторской работы Мэтт Уикси обнаружил, что серьезной опасности подвержены ноутбуки, смартфоны, наушники, системы громкой связи и несколько видов колонок.

Оказалось, что изученный им ряд мобильных устройств не имеет достаточной защиты против их превращения в «оскорбительное» низкосортное кибер-оружие.

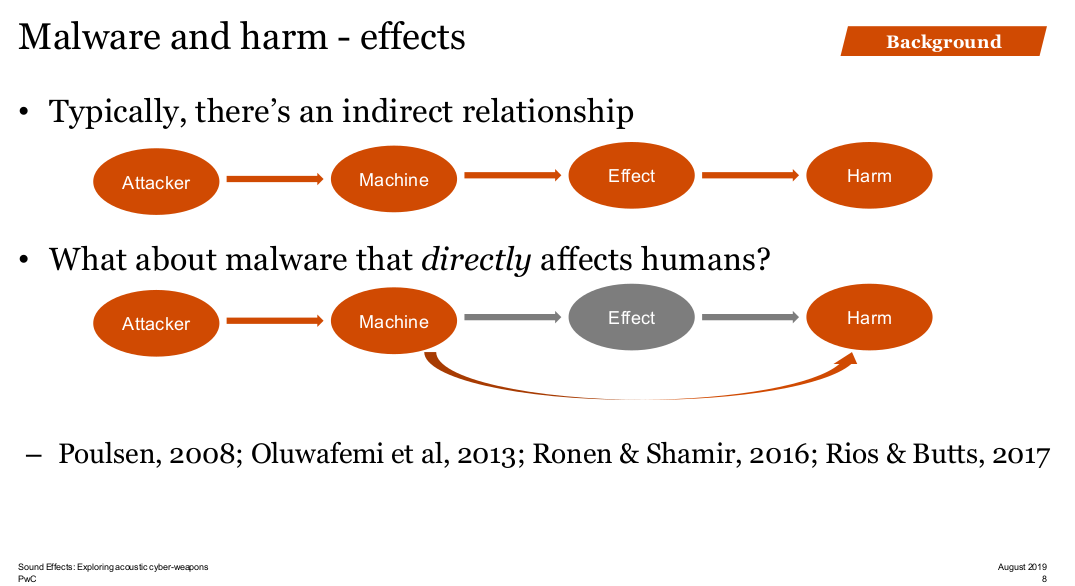

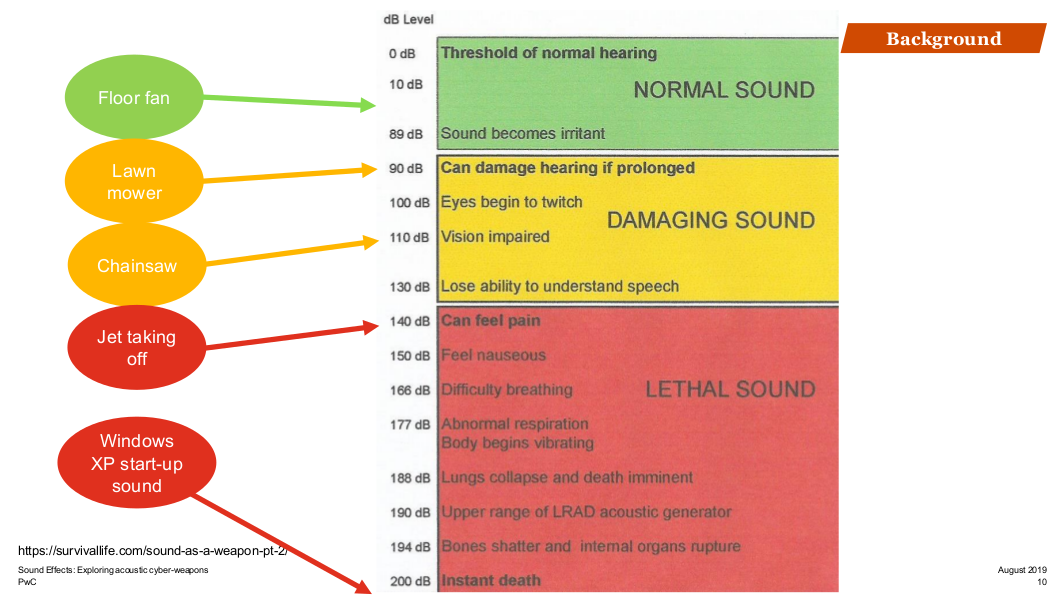

В результате своих изысканий, Мэтт Уикси пришел к выводу, что некоторые уязвимости в мобильных устройствах и гаджетах позволяют наносить даже реальный физический вред своим владельцам.

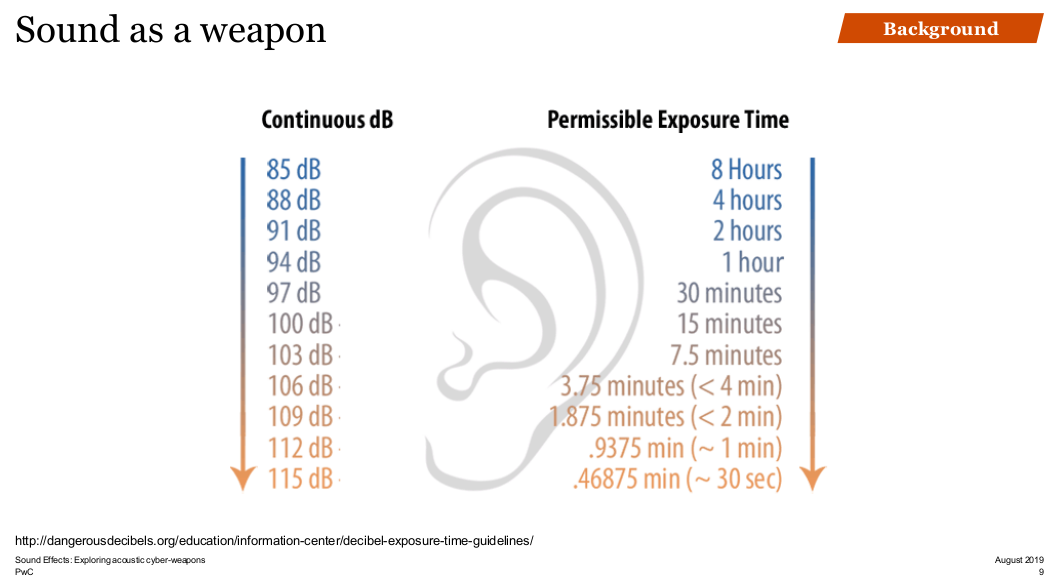

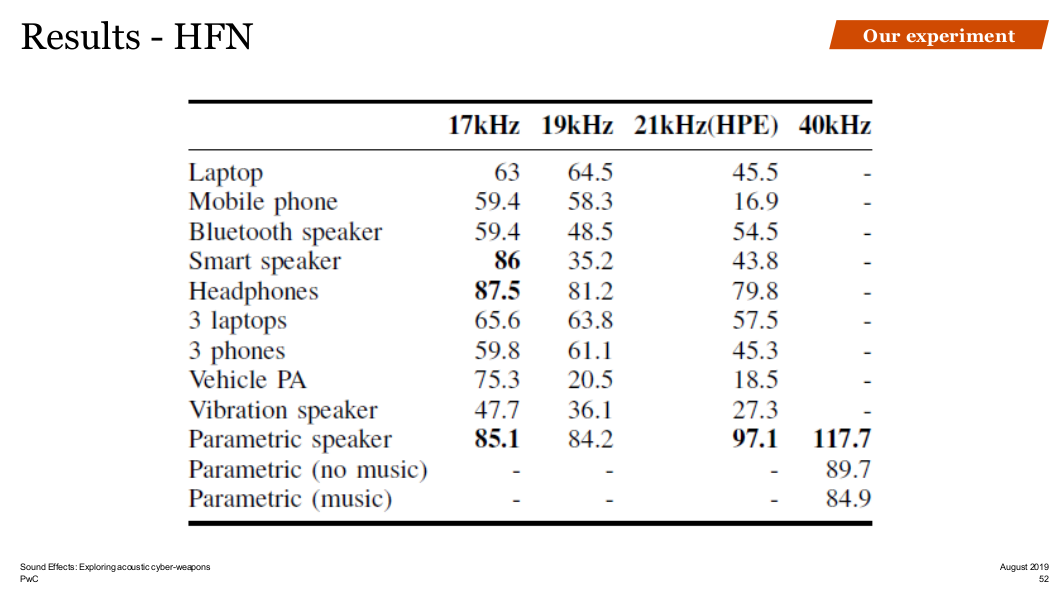

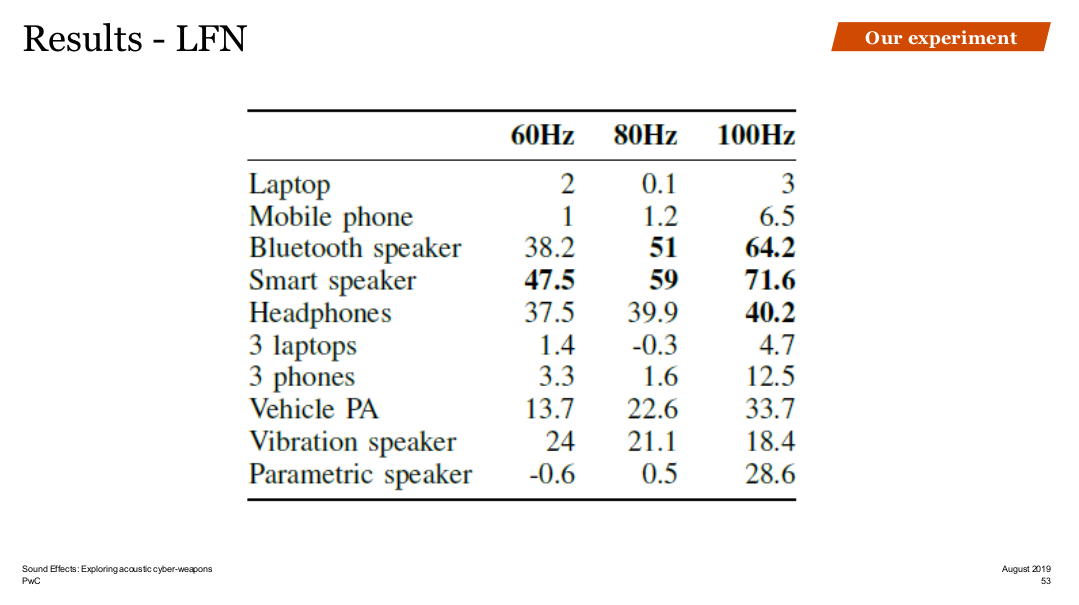

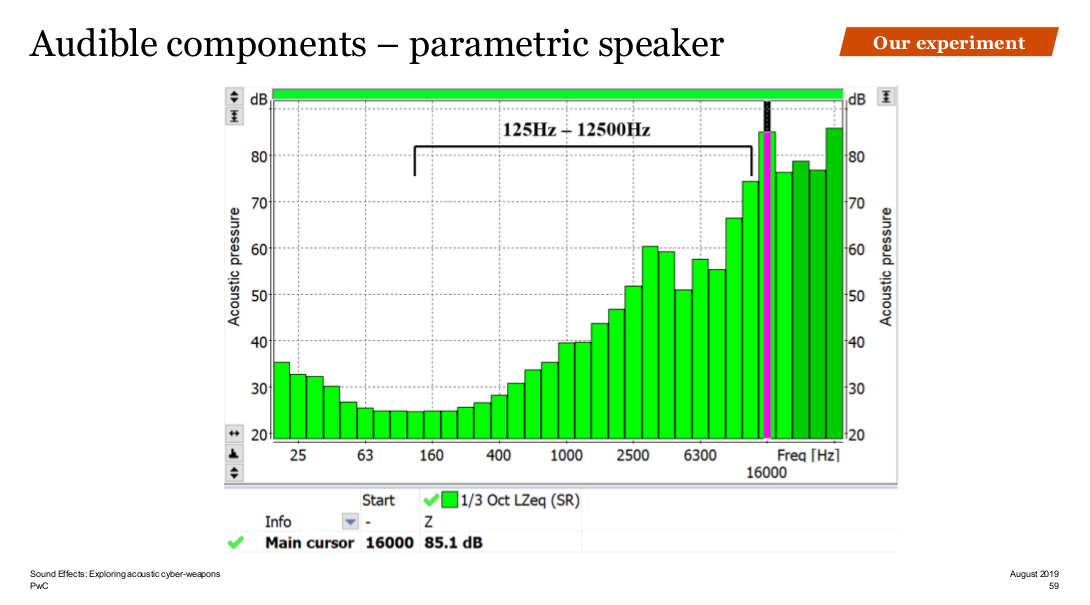

Например, хакеры могут управлять настройками девайсов, чтобы те издавали опасные высоко- и низкочастотные звуки.

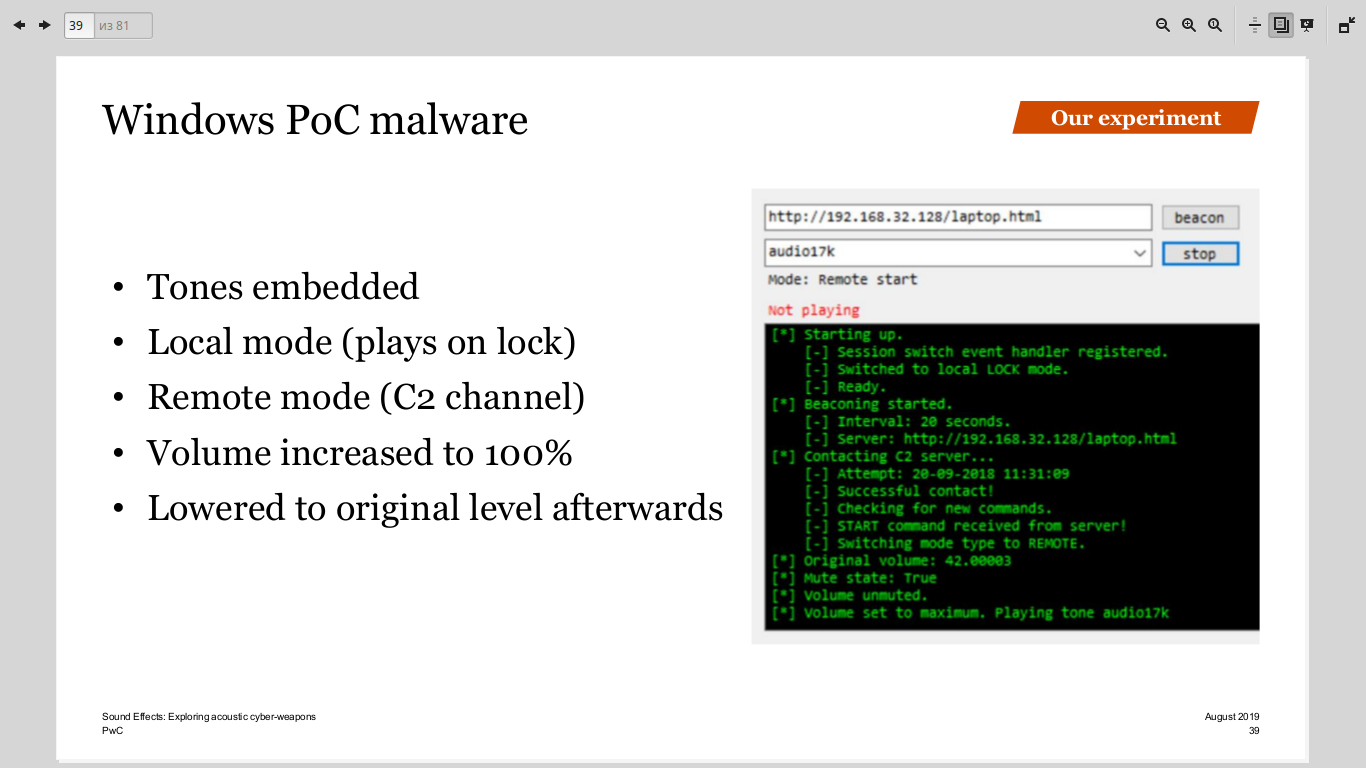

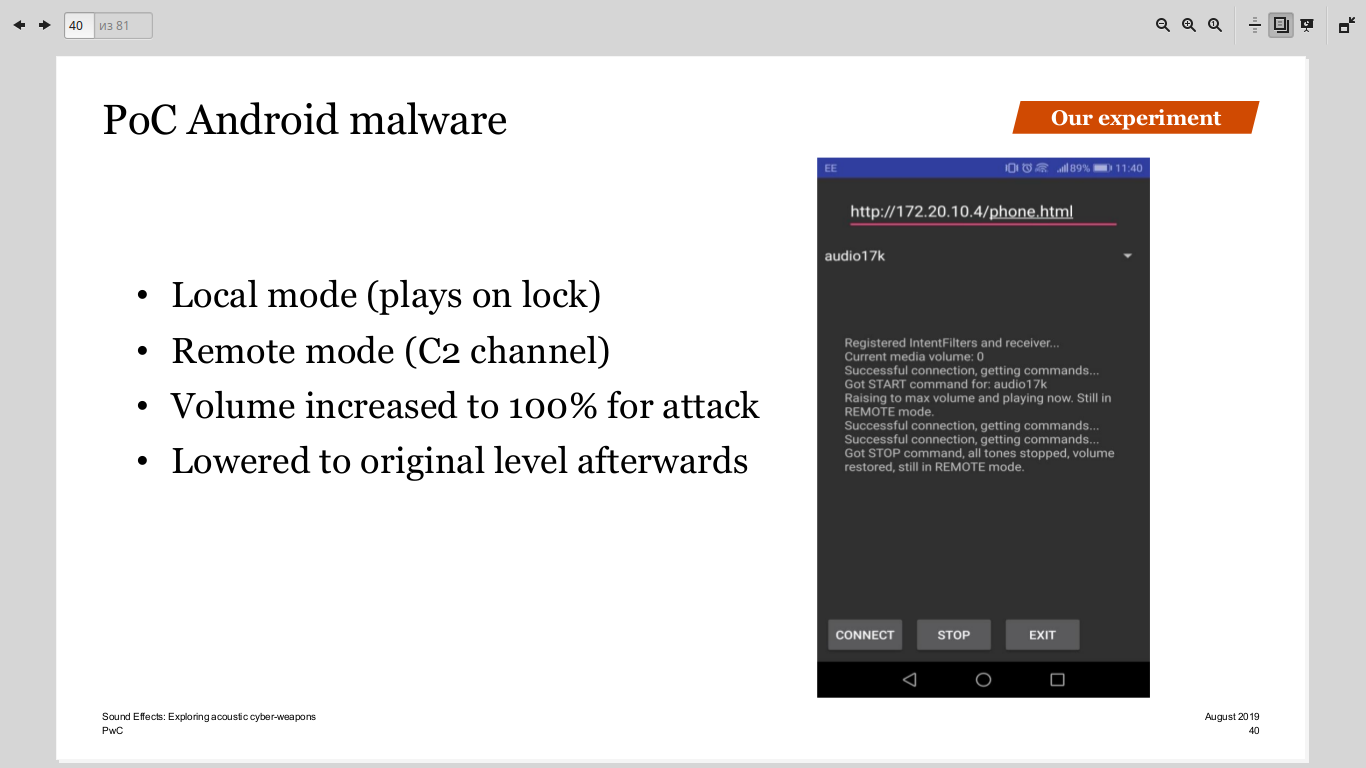

Специалист по безопасности Мэтт Уикси привел пример таких атак, которые он сам организовал в тестовой зоне.

«Некоторые атаки используют известные уязвимости в определенных устройствах локально или дистанционно», — рассказал Мэтт Уикси, «другие атаки потребовали либо близости к устройству, либо физического доступа к нему».

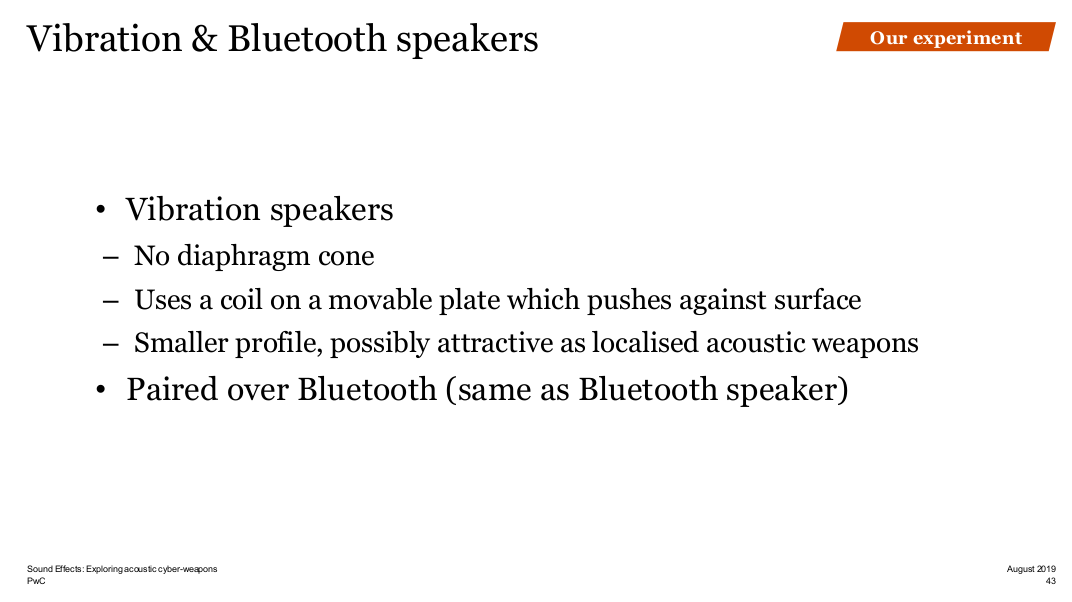

В одной из своих исследовательских атак Мэтт Уикси использовал специальную программу, которая сканировала сети Wi-Fi и Bluetooth на наличие уязвимости в звуковой системе и динамиках, управление настройками которых он затем пытался перехватить с помощью известных уязвимостей и эксплойтов.

Таким образом, ему удалось манипулировать регуляторами громкости на некоторых устройствах, изменяя их настройки так, что они могли раздражать или дезориентировать пользователей.

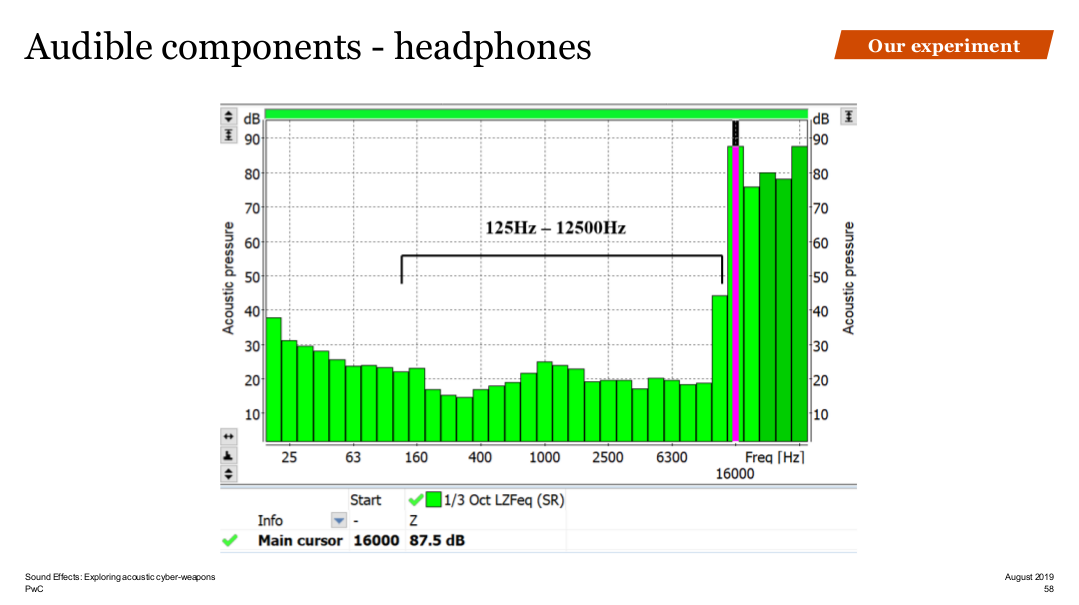

На некоторых устройствах Мэтт Уикси смог так повысить уровень громкости, что такое устройство могло даже повредить слух пользователя.

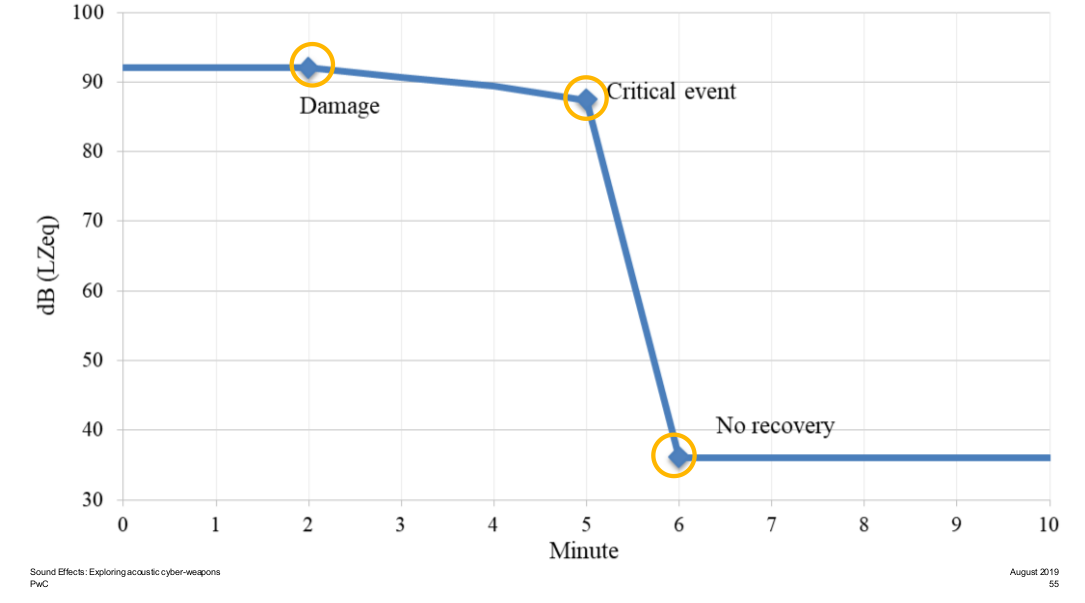

В одном случае такой способ взлома настроек нанес ущерб самому устройству, поскольку оно перестало работать после того, как Мэтт Уикси с помощью своих программно-аппаратных средств заставил его издавать очень громкие звуковые сигналы в течение нескольких минут.

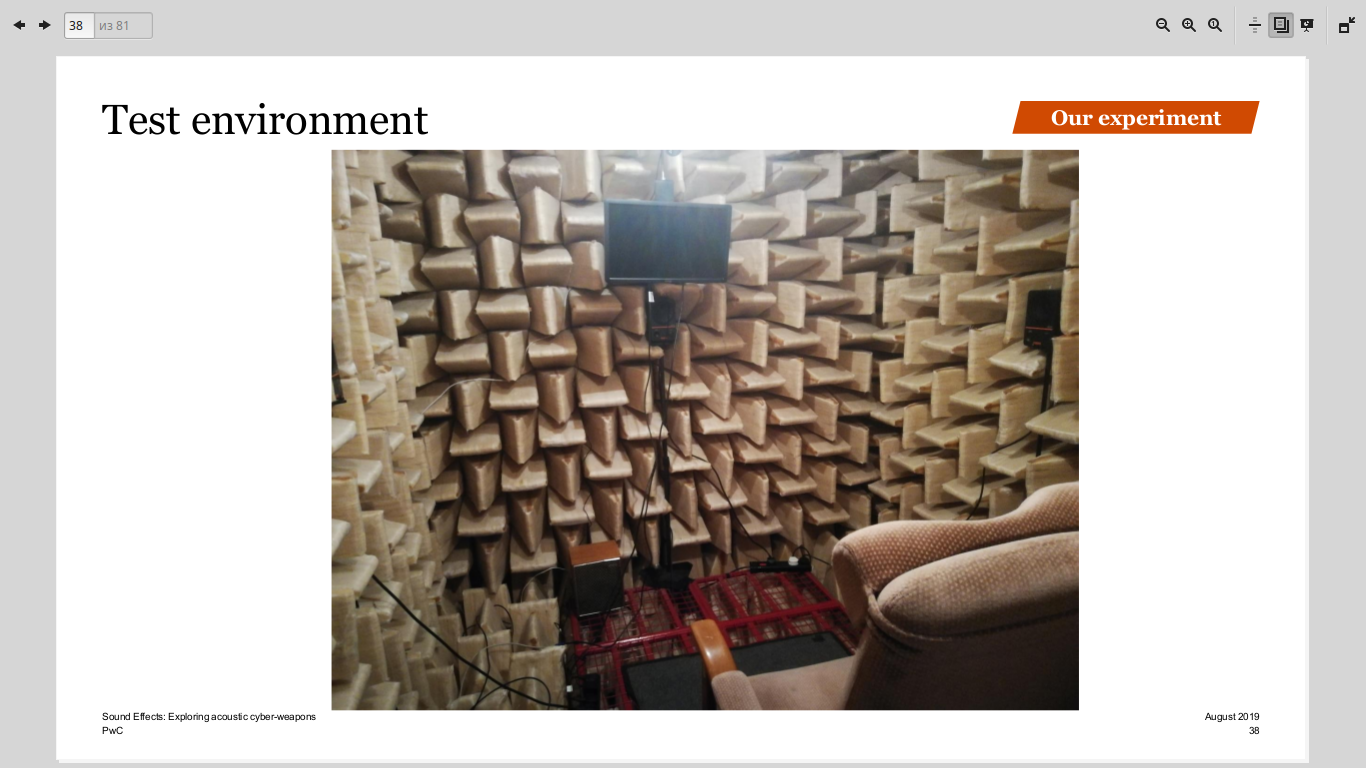

Однако, Мэтт Уикси в своих исследованиях работал в закрытой тестовой зоне — все попытки исследований и тестирования большого количества мобильных устройств проводились в специальной звуконепроницаемой комнате, а в ходе серии экспериментов не было задействовано более ни одного человека, кроме самого Мэтта Уикси.

Специалист по безопасности Мэтт Уикси уже связался с производителями устройств, чтобы помочь им устранить обнаруженные уязвимости и лишить хакеров некоторых способов превратить их в «звуковое» оружие.

Более расширенную версию своего исследования Мэтт Уикси представил в своем докладе на конференции DEF CON 2019.

Прошу ознакомиться с этим pdf-файлом прежде, чем задавать технические вопросы в комментариях.

Ссылка на полную версию доклада «Sound Effects Exploring acoustic cyber-weapons».

Мэтт Уикси уже выступил на конференции Black Hat 2019 с одним своим интересным докладом «I«m unique, just like you. Human side-channels and their implications for security and privacy», слайды которого можно посмотреть тут.

Видеозаписи прошлых выступлений Мэтта Уикси:

DEF CON 25 — Matt Wixey — See no evil, hear no evil: Hacking invisibly & silently with light & sound:

DEF CON 26 — Matt Wixey — Betrayed by the Keyboard How What You Type Can Give You Away