Сито для интернета: интересные вещи с Shodan

Интернет ошибочно отождествляют исключительно с вебом, но всемирная паутина доступная через браузер — это всего лишь вершина айсберга глобальной сети. Ее подводная часть куда разнообразнее, и хоть она скрыта от глаз рядовых пользователей, ничто не мешает изучать ее специализированными средствами. Одним из таких сервисов, сделанных «под ключ» и устроенных по типу швейцарского ножа, можно назвать Shodan.

Если гугл индексирует новостные сайты и энциклопедии, специально выставленные на всеобщее обозрение, то Shodan — это поисковая система, которая целенаправленно индексирует все подключенные к интернету вычислительные устройства (веб-камеры, маршрутизаторы, серверы и новомодные IoT-девайсы) и позволяет находить их с помощью различных поисковых запросов и фильтров.

Шодан можно описать и как поисковую систему для баннеров служб, которые представляют собой метаданные, отправляемые клиенту сервером при установлении соединения. В метаданные баннера может входить информация о серверном программном обеспечении, конкретных опциях поддерживаемых службой, приветственное сообщение или что-то еще, что клиент должен узнать перед взаимодействием с сервером.

Поисковик получил свое название в честь вымышленного искусственного интеллекта и главного антагониста компьютерных игр System Shock и System Shock 2 — SHODAN можно расшифровать как Sentient Hyper-Optimized Data Access Network, Разумная гипер-оптимизированная сеть доступа к данным.

Используя инструменты сканирования, аналогичные nmap, поисковые «пауки» серверов Shodan обходят и опрашивают значительную часть адресного пространства IPv4, в основном пытаясь найти каждое устройство, подключенное к Интернету, и получить его «цифровой отпечаток». Сканеры Shodan определяют, какие сетевые службы предоставляет каждое найденное интернет-устройство, а также собирают все данные заголовка, которые могут идентифицировать программное обеспечение или оборудование, которые используют эти подключенные к Интернету устройства. Shodan удобно хранит всю эту информацию в своей базе данных, позволяя пользователям искать названия программ и находить любые устройства в Интернете, содержащие заданное программное обеспечение.

Shodan собирает данные в первую очередь о доступных службах веб-серверов (HTTP / HTTPS — порты 80, 8080, 443, 8443), а также FTP (порт 21), SSH (порт 22), Telnet (порт 23), SNMP (порт 161), IMAP. (порты 143 или 993), SMTP (порт 25), SIP (порт 5060), и потоковой передачи в реальном времени (протокол RTSP, порт 554). Последний может использоваться для доступа к веб-камерам и их видеопотоку.

Полученную информацию можно использовать и с пользой и во вред. К примеру, поисковик Shodan помогает ученым оценивать уровень распространения тех или иных устройств, операционных систем и веб-инструментов, а также выяснять текущий уровень проникновения интернета в любые населенные пункты с точностью до квартала. А хакеры, создавшие новый эксплойт против определенного программного обеспечения, используют Shodan как инструмент для поиска жертв в Интернете.

Важное предупреждение:

Каждый раз, обращаясь к открытым ресурсам интернета вещей, вы можете случайно нарушить закон. Шодан размывает грань между дозволенным и запретным, позволяя с легкостью находить как ресурсы, намеренно предназначенные для общего пользования, так и «двери», случайно оставленные «не запертыми». Во втором случае ваш доступ к такой информации может оказаться неправомерным по законам той страны, где физически находится исследуемый ресурс или устройство. Поэтому думайте о последствиях своих действий до того, как их совершите.

Второе важное предупреждение:

Вы не первый, кто воспользуется поиском Shodan, много опасных личностей пользовались ими до вас, а теперь они охотятся на простодушных новичков-ньюфагов. Поисковые результаты полны устройств с «медовыми ловушками». Например, файлы на найденном сервере могут быть заражены троянами, а ваш компьютер может быть мгновенно атакован эксплоитом при попытке доступа к якобы уязвимому ресурсу из результатов поиска. Поэтому примите меры безопасности! Не стоит открывать внешние ссылки из результатов поиска Shodan с основного компьютера, лучше это делать в специальном образе виртуальной машины, который вы потом уничтожите. Использование прокси-серверов, VPN и файрволов также не будет лишним.

По умолчанию функция поиска сайта использует введенное слово для поиска, как точное выражение для поискового запроса. Как и в поиске гугла поисковую фразу можно уточнить специальными словами-операторами, чтобы сузить зону поиска на основе метаданных в собранных отпечатках устройств. У Шодана эти слова-операторы свои. Залогом успешного поиска в Shodan является правильно подобранные ключевые слова и операторы к ним, а вместе они образуют поисковую фразу.

Операторы Shodan

City — поиск в определенном городе:

city: «London»

Country — поиск в определенной стране. В формате кодов стран RU, US, FR.

country: «fr»

Hostname — поиск по хосту:

Hostname: .amazon.com

Net — поиск по IP-адресу:

1.1.1.1

Os — поиск определенной операционной системы:

os: «windows server 2012»

Port — поиск определенного порта:

port:443

Before/After — до и после определенной даты. День/Месяц/Год:

before: 11/10/2020

Вот кадр из хакерского сериала Mr. Robot, где главный герой в одном из

эпизодов использует операторы для поиска уязвимого публичного узла корпоративной сети корпорации E.

Полный список операторов поиска Shodan можно получить на этой странице.

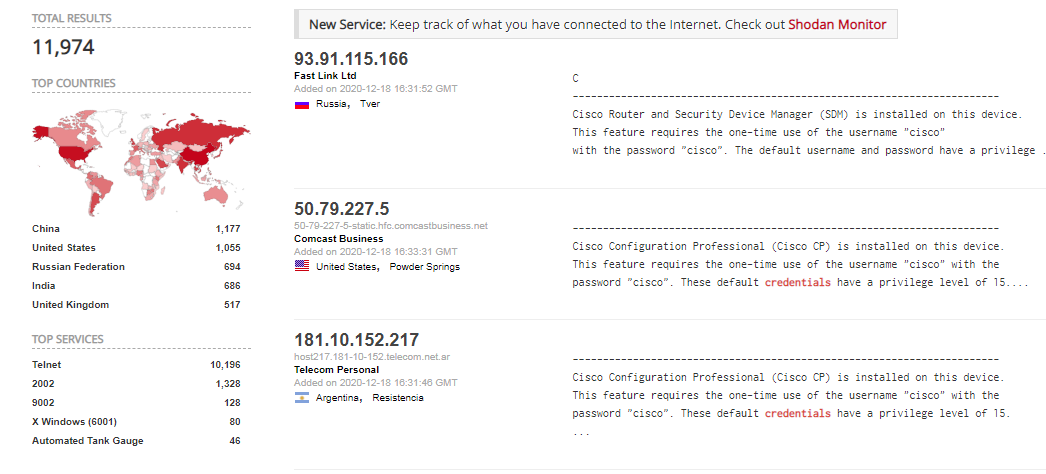

Страница с результатами поиска визуально содержит три колонки.

В первой размещены возможные операторы, с помощью которых можно дополнительно отфильтровать и сузить поисковую выдачу: по определенной стране, по порту, по организации (провайдеру), по операционной системе устройства и про продукту.

В третьей колонке отображается так называемый баннер — это ответ, который дало устройство при обращении к нему поискового паука сервера Shodan. Здесь в одной из строк можно поисковую фразу, она будет подсвечена цветом.

Вторая колонка показывает непосредственно сами найденные адреса. При клике по ним произойдет переход на страницу с подробными метаданными конкретного устройства.

Важно помнить, что Shodan — это платный сервис и бесплатные запросы быстро кончаются. Чтобы получить больше поисков требуется регистрация и\или приобретение платного пропуска.

Как уже было сказано выше вероятность найти в Шодане что-либо интересное прямо пропорциональна качеству поисковой фразы. Списки известных паролей по-умолчанию и отчеты фирм, специализирующихся на поиске кибер-угроз и уязвимостей, — ваши лучшие друзья. Если вы не знаете с чего начать, посмотрите страницу с популярными поисковыми запросами или недавно добавленными.

При этом поисковик не выставляет ваши собственные запросы для публичного обозрения, а только те, которые вы намеренно решите опубликовать в специальном разделе сайта.

Примеры интересных поисковых запросов

1. asus 230 country: «US» port:21

Устройства в США производства фирмы ASUS с функцией файлового хранилища и анонимным доступом к папкам FTP-сервера. Здесь решающим фактором оказывается указание номера порта и цифр 230, которые обозначают статус успешной авторизации

2. WIRELESS+INTERNET+CAMERA city: Moscow

Беспроводные камеры Москвы с веб-интерфейсом

3. SNC-DH160

Камеры видеонаблюдения Sony Professional Solutions, поиск по названию модели. В 2016 году был скандал в связи с обнаружением бэкдора в десятках моделей камер данного производителя. Можно ознакомиться со списком моделей и паролей по-умолчанию в этом отчете, который создала фирма по анализу киберугроз SEC Consult.

4. Webcamxp или Hikvision

Вебкамеры соответствующих систем. В некоторых случаях может потребоваться браузер Internet explorer и установка JAVA-апплета для их просмотра.

5. publicly-known credentials

Эта поисковая фраза найдет различные устройства Cisco с широко известным паролем по умолчанию, который забыли сменить. Похожий результат может дать фраза

«default password»

6. https://www.shodan.io/explore/category/industrial-control-systems

Просто перейдите по ссылке и выбирайте готовые варианты поиска популярных интерфейсов управления индустриальных систем. Ключевые слова на любой вкус и цвет.

Shodan не единственный поисковик по черным ходам и тайным калиткам интернета, таких поисковиков существует существует множество. Можно назвать к примеру Thingful — a search engine for the Internet of Things и IoT Crawler

Если вы нашли интересные поисковые запросы, поделитесь в комментариях.