Решение Veeam PN и его новые возможности в версии 2.0

Veeam Powered Network (Veeam PN) — это технология, используемая при работе Veeam Recovery to Microsoft Azure (восстановлении виртуальной машины в облако Microsoft Azure). С помощью Veeam PN устанавливается VPN-соединение между on-premises сетью и сетью Microsoft Azure.

Используемые технологии — WireGuard и OpenVPN. Настройка и управление VPN выполняются через веб-интерфейс.

Veeam PN может быть полезен, например, в таких сценариях:

- Обеспечение доступа к корпоративной сети через сеть Microsoft Azure для удаленных пользователей.

- Создание VPN-соединения типа site-to-site между офисами компании и сетью Microsoft Azure, к которой подключены виртуальные машины, восстановленные в облако Microsoft Azure.

- Создание VPN-соединения типа point-to-site между удаленными компьютерами и сетью Microsoft Azure, к которой подключены виртуальные машины, восстановленные в облако Microsoft Azure.

За подробностями добро пожаловать под кат.

Пример использования

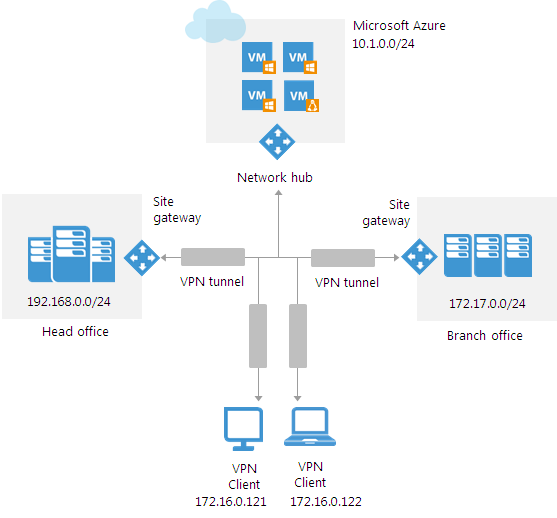

В одном из вышеназванных сценариев (site-to-site) весь VPN-траффик контролируется с помощью компонентов Veeam: network hub (сетевой хаб) и site gateways (шлюзы на сайтах).

Сеть VPN, которая выстраивается таким образом (через Veeam PN), имеет топологию «звезда». Весь траффик в сети VPN всегда направляется через сетевой хаб.

При всём при этом вам не нужно кропотливо настраивать VPN на множестве машин, работающих на удаленных сайтах — достаточно установить и наладить Veeam PN. Профит!

Допустим, вы хотите добавить к сети VPN 3 удаленных сети: 2 сети on-premises и одну облачную сеть в Microsoft Azure. Для такой конфигурации вам нужно развернуть сетевой хаб в облаке Microsoft Azure и по одному шлюзу в каждой из on-premises сетей. Весь траффик будет направляться через сетевой хаб в облаке.

Еще пример

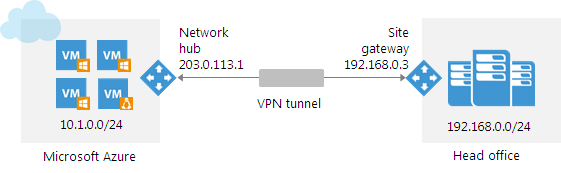

В другом сценарии (site-to-site) сетевой хаб настраивается в той сети, куда нужно обеспечить доступ пользователей (это может быть как облачная сеть, так и сеть on-premises).

Чтобы дать удаленному пользователю доступ к сети VPN, организованной с помощью решения Veeam PN, нужно настроить OpenVPN на пользовательской машине. Для связи с машиной в сети VPN этот пользователь должен подключиться к сетевому хабу, а тот уже направит траффик к нужным ресурсам в сети VPN.

Отметим, что при этом нет необходимости настраивать публично доступный шлюз, публичный IP-адрес или имя DNS.

На картинке данный сценарий будет выглядеть так:

Подробнейшее руководство и описание разных сценариев использования для Veeam PN доступно тут (на англ.языке).

После знакомства с этим решением пользователям, конечно, захотелось чего-то новенького в функциональных возможностях. И вот что было реализовано в версии 2.0:

- Переход к технологии WireGuard

- Соответственно, улучшенная безопасность и повышенная производительность

- Возможность выбора протокола (TCP или UDP)

- Упрощенная процедура развертывания

Переход к технологии WireGuard

В новейшей версии решения Veeam PN мы перешли от использования OpenVPN к WireGuard, поскольку именно WireGuard постепенно становится новым стандартом в индустрии VPN-технологий.

WireGuard хорошо масштабируется, поддерживает достаточно высокий уровень безопасности с улучшенным шифрованием, превосходит OpenVPN по пропускной способности.

Разработчикам WireGuard удалось добиться таких результатов благодаря задействованию непосредственно ядра (kernel) и написанию кода «с нуля», причем со значительно меньшим количеством строк кода (в WireGuard всего 4,000 строк против 600, 000 в OpenVPN).

Также повысилась надежность при работе с большим числом сайтов — это, несомненно, пригодится для резервного копирования и репликации.

В пользу WireGuard как фактически нового стандарта для VPN высказался сам Линус Торвальдс:

«Can I just once again state my love for [WireGuard] and hope it gets merged soon? Maybe the code isn’t perfect, but I’ve skimmed it, and compared to the horrors that are OpenVPN and IPSec, it’s a work of art.»Linus Torvalds, on the Linux Kernel Mailing List

«Могу ли я еще раз выразить свою любовь и надежду на скорое включение его в ядро? Может быть, код не идеален, но, по сравнению с ужасами OpenVPN и IPSec, это произведение искусства.»

Линус Торвальдс, в почтовой рассылке Linux Kernel

Команда разработчиков Veeam PN соответственно переписала исходный код.

Важно! При этом, как вы понимаете, апгрейд для пользователей версии 1.0 стал невозможен, требуется полная переустановка.

Улучшенная безопасность, повышенная производительность

Одной из причин перехода с OpenVPN на WireGuard стала улучшенная безопасность в WireGuard. А безопасность — один из ключевых моментов для любого решения VPN.

WireGuard задействует крипто-версионирование для предупреждения крипто-атак. Аргументация такова: при аутентификации проще работать с версиями примитивов, нежели задействовать клиент-серверное согласование типа шифра и длин ключей.

Благодаря такому подходу к шифрованию, а также эффективности кода с WireGuard удается достичь более высоких показателей производительности, чем с OpenVPN.

Это означает, что новая версия решения Veeam PN может справляться со значительно большими объемами информации — в 5–20 раз больше, чем OpenVPN, согласно результатам тестов (в зависимости от конфигурации процессора). С такой производительностью новую технологию ожидает гораздо больший спектр задач, нежели простая передача данных из удаленного офиса или из домашней лаборатории. Уже сегодня Veeam PN — это способ не только установить безопасное соединение между несколькими сайтами, но и передавать без помех сотни мегабит в секунду —, а это очень пригодится для защиты и восстановления данных.

Возможность выбора протокола

Один из нюансов в работе WireGuard — использование UDP. Считается, что это может стать препятствием к применению WireGuard в защищенных сетях, в которых, по умолчанию, предпочтительнее использование TCP, чем UDP.

Чтобы преодолеть это ограничение, наши инженеры придумали вариант с инкапсуляцией: шифрованный UDP-траффик передается по TCP-туннелю. Теперь у пользователей будет возможность выбрать подходящую опцию (работать с TCP или UDP) в зависимости от настроек сетевой безопасности.

Установка и настройка совсем несложные — WireGuard можно установить на сервере Ubuntu с помощью скрипта, есть и вариант со встраиванием в апплаенс.

Примечание: OpenVPN по-прежнему используется для соединения point-to-site (от точки к сайту), поскольку клиенты OpenVPN широко распространены на разных платформах. Клиентский доступ к хабу Veeam PN осуществляется через OpenVPN, а соединение site-to-site (от сайта к сайту) — с использованием WireGuard (см. примеры выше).

И еще кое-что

Помимо перехода на WireGuard для соединений site-to-site, у Veeam PN 2.0 есть и другие новые фичи, в частности:

- Поддержка прямой DNS-переадресации, автоматическая передача настроек DNS на клиентские машины для определения FQDNs во всех подключенных сайтах.

- Улучшения в интеграции с Microsoft Azure.

- Новый отчет о ходе процедуры развертывания.