Пейджеры на предприятиях — источник утечки критически важной информации

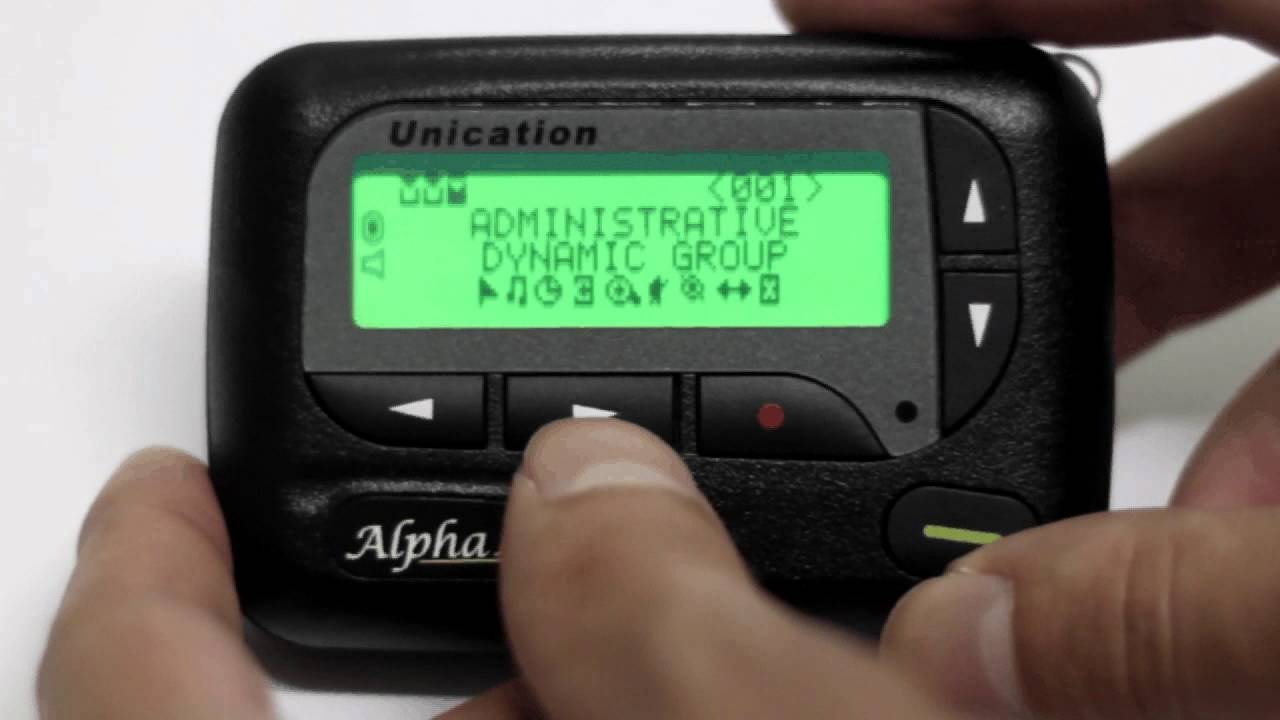

После взлома в декабре прошлого года украинской энергетической инфраструктуры службы безопасности промышленных объектов Украины, России и других стран стали уделять больше внимания проблеме защиты от кибератак. Правда, уязвимые места в информационной защите остаются, и их довольно много. Некоторые потенциальные способы получения доступа к важным ресурсам промышленных компаний, АЭС, фабрик и заводов могут показаться очень необычными. К примеру, пейджеры. Эти примитивные устройства в массе своей не используют шифрование, что делает их уязвимыми для злоумышленников.

По пейджерным каналам сотрудники компаний отправляют и получают важные данные, имеющие отношение к диагностике и техническим характеристикам оборудования предприятий. Таким же образом, зачастую, передается и другая закрытая информация, включая имена сотрудников, внутренние телефоны компании, иногда и данные учетных записей.

«Поскольку пейджеры не шифруют передаваемые данные, злоумышленник может получать информацию с этих устройств удаленно. Все, что нужно кибершпиону для получения таких данных — это программно-определяемая радиосистема и US$20 за сам донгл», — говорится в заявлении компании Trend Micro.

Такой вывод эксперты компании сделали после поиска возможных путей получения закрытых данных предприятий взломщиками. Эта работа велась в течение четырех месяцев сразу на нескольких предприятиях США и Канады. Всего специалисты Trend Micro проверили около 55 миллионов страниц сохраненных сообщений пейджеров, где примерно треть сообщений состояли из букв и цифр. Другие сообщения представляли собой просто цифры или тоновый сигнал вызова сотрудника.

В некоторых случаях работники компаний получали уведомления от систем безопасности предприятий, в которых содержалась информация о случившемся. Например, это уведомления о выходе из строя систем отопления, вентиляции и прочих элементов инфраструктуры больниц и промышленных предприятий. В одном из случаев на пейджер сотрудника крупнейшей химической компании регулярно отправлялась секретная информация о важных параметрах производственных систем. Излишним будет говорить, что эти данные тоже передавались в открытом виде.

«В ходе реализации проекта мы видели различные системы на предприятиях, где пейджеры использовались в качестве инструмента для уведомлений. Но такие системы могут быть источником утечки данных, в том числе, критически важной информации о конфигурации системы производства, продукции компании и т.п.», — говорится в отчете Trend Micro.

Аналогичная ситуация наблюдалась экспертами Trend Micro даже на АЭС, где передаваемые на пейджер данные содержали информацию о таких проблемах:

- Снижение скорости прокачки воды;

- Утечки воды, пара, хладагента;

- Предупреждение о пожаре;

- Потеря связи с дублирующей системой;

- Сообщения о пострадавших сотрудниках;

- Информация о местоположении критически важного оборудования;

- Радиоактивное загрязнение без угрозы для здоровья людей.

В отчете компании, в частности, говорится следующее: «Мы были удивлены, что незашифрованные сообщения, приходящие на пейджеры сотрудников крупных промышленных предприятий, содержат такую важную информацию. Речь идет об электростанциях, химических заводах, предприятия оборонного комплекса, заводах, производящих полупроводники. Эти незашифрованные сообщения — возможный канал пассивного наблюдения со стороны злоумышленников».

Пейджеры не используют ни шифрование, ни аутентификацию пользователя — ничего из того, что может считаться защитой данных. Данные передаются в открытом виде. Получив сообщение, сотрудник компании обычно не знает, кто его отправил —, а проверить надежность источника просто невозможно.

В некоторых ситуаций специалистам по информационной безопасности из Trend Micro было сложно понять, о чем идет речь в сообщении пейджера. Но для злоумышленника, которому важна информация всякого рода о предприятии, за которым ведется наблюдение, все это может представлять значительный интерес. По правилам, мониторинг компаний энергетического комплекса в США ведет специальный регулятор, North American Electric Reliability Corporation (NERC). Эта организация имеет право штрафовать те энергетические компании, которые плохо защищают критически важные данные, тем самым нарушая требования безопасности. Аналогичный регулятор есть и в химической промышленности.

Изучив ситуацию с шифрованием данных на предприятиях государственного значения, эксперты по информационной безопасности задают вполне логичный вопрос: «Почему программы для общения вроде WhatsApp лучше защищены от взлома, чем системы уведомлений, работающие на АЭС и других предприятиях аналогичного значения?». Этот вопрос пока можно назвать риторическим, но решение этой проблемы нужно искать уже сейчас.

По мнению сотрудников самих предприятий, полностью избавиться от пейджеров не получится. Дело в том, что в некоторых ситуациях требуется отсылать сообщения сотрудникам в места, где нет ни сотовой связи, ни интернета. Инженеры SCADA-систем, работающие на АЭС и предприятиях государственной важности, должны быть доступны в режиме 24/7. Таким сотрудникам выдаются пейджеры, причем система связи для некоторых из них — спутниковая. Кроме того, проблема не только в пейджерах, но и спутниковых телефонах: многие системы такого типа тоже не используют шифрование. «Когда важна лишь связи, а восстановить сервис или оборудование жизненно необходимо, то во главу угла ставится надежность связи, а не безопасность», — говорит сотрудник одного из предприятий.

Рекомендация Trend Micro для предприятий, где используются пейджеры — срочно начать использовать шифрование и добавить систему аутентификации пользователей. Кроме того, необходимо регулярно проводить аудит всех возможных источников утечки данных предприятия.