Как СОРМ сливает наши с вами данные всем желающим

На конференции Chaos Constructions 2019 Леонид Евдокимов (@mathemonkey) рассказал об утечке данных, произошедшей благодаря СОРМ (система технических средств для обеспечения функций оперативно-розыскных мероприятий, внедрение которой под угрозой отзыва лицензии обязан согласовывать каждый провайдер в России).

Всё началось 28 августа 2018 года с невинного вопроса в Telegram-чате Nag.Ru:

Ivan Moiseev, [28.04.18 21:48]

185.126.180.189:1000Ivan Moiseev, [28.04.18 21:49]

А что это у Ростелекома голой жопой наружу торчит?Vladislav Grishenko, [28.04.18 21:49]

[In reply to Ivan Moiseev]

ханипот, тщ майор?)

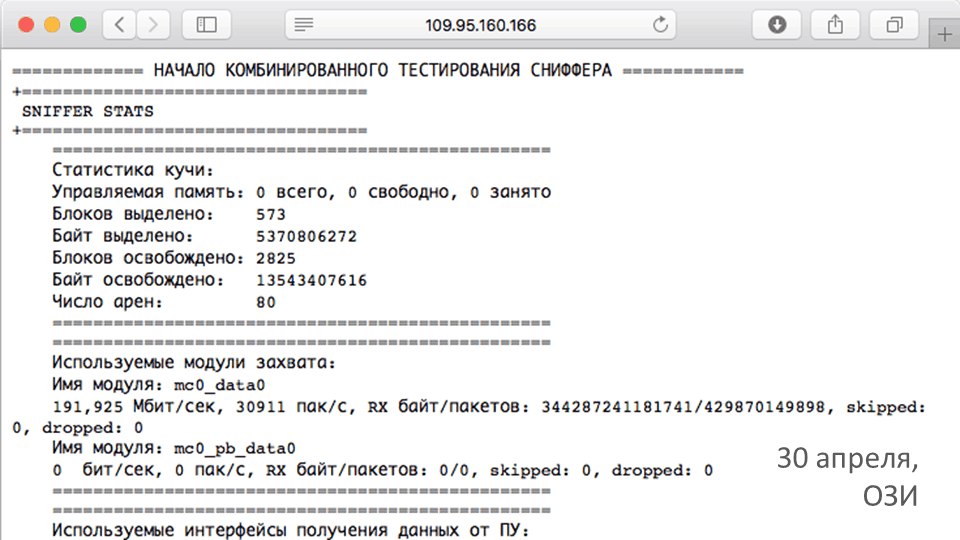

Вскоре был найден ещё один адрес, где тоже крутилась статистика работы какого-то сниффера:

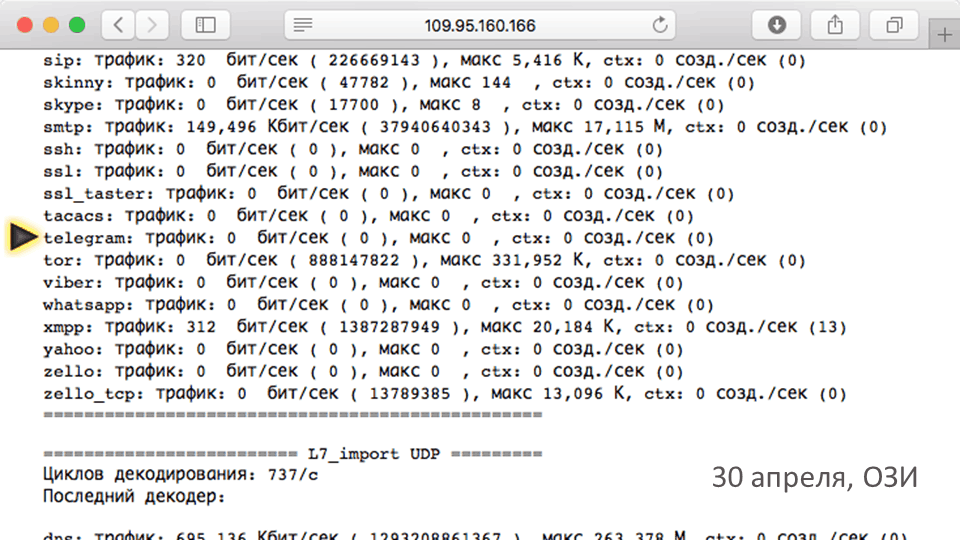

Внимание сразу привлекает поле «telegram», тем более, что как раз в это время Роскомнадзор отчаянно пытался блокировать Telegram, попутно заблокировав свыше десятка миллионов IP-адресов Amazon.

Вооружившись сканером zmap, Леонид нашёл ещё ряд подобных адресов и несколько дней собирал с них статистику. Выяснилось:

- счётчики «telegram» везде показывают ноль (эти снифферы вряд ли используются РКН для охоты за Telegram)

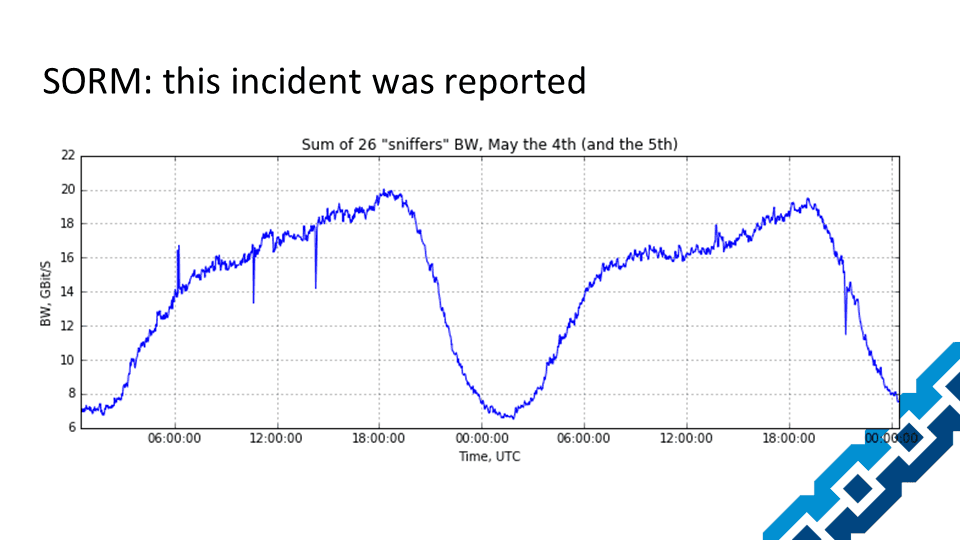

- паттерн трафика самый обыкновенный — пик потребления к вечеру, когда люди приходят с работы, и глубокое падение ночью, когда потребители спят. Например, точно такой же график можно увидеть на точке обмена MSK-IX

- объем трафика на порядки меньше, чем на той же MSK-IX

Отсюда можно сделать первый вывод: это не honeypot/отладочный стенд, а некое оборудование, слушающее «живой» пользовательский трафик.

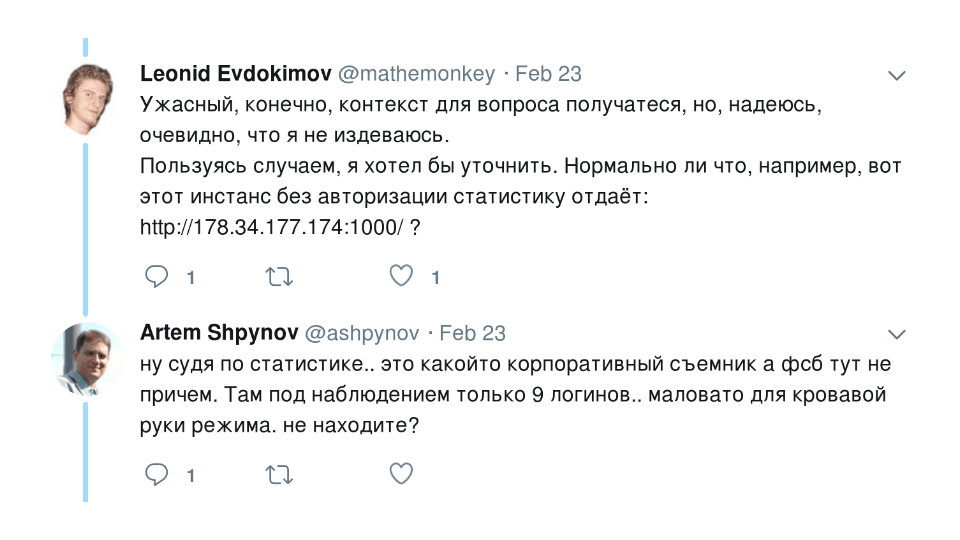

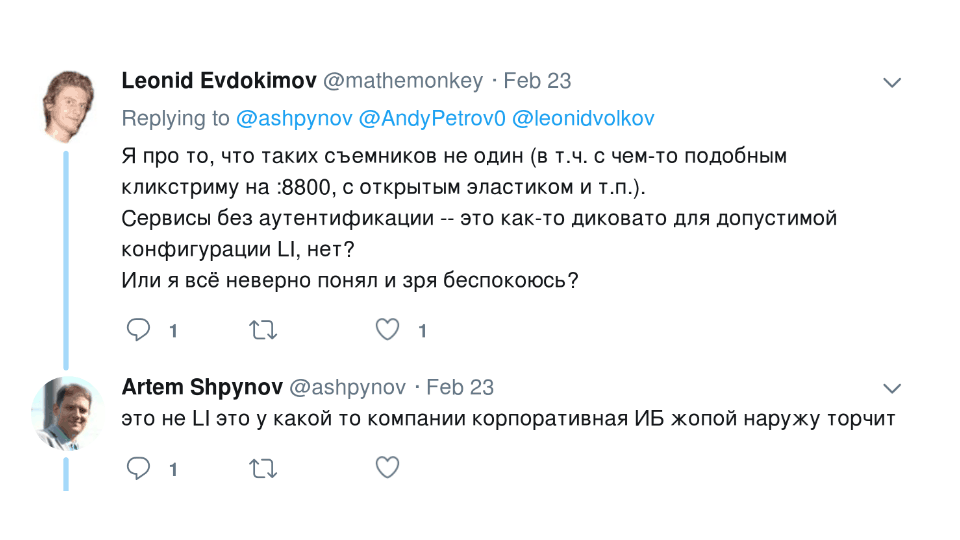

Один из разработчиков МФИ-Софт заявил, что это корпоративные системы безопасности:

В то же время сотрудник одного из провайдеров подтвердил, что это интерфейс оборудования СОРМ от МФИ-Софт и выразил обеспокоенность — при покупке производитель не сообщил о такой «фиче»:

Что там ещё припасено

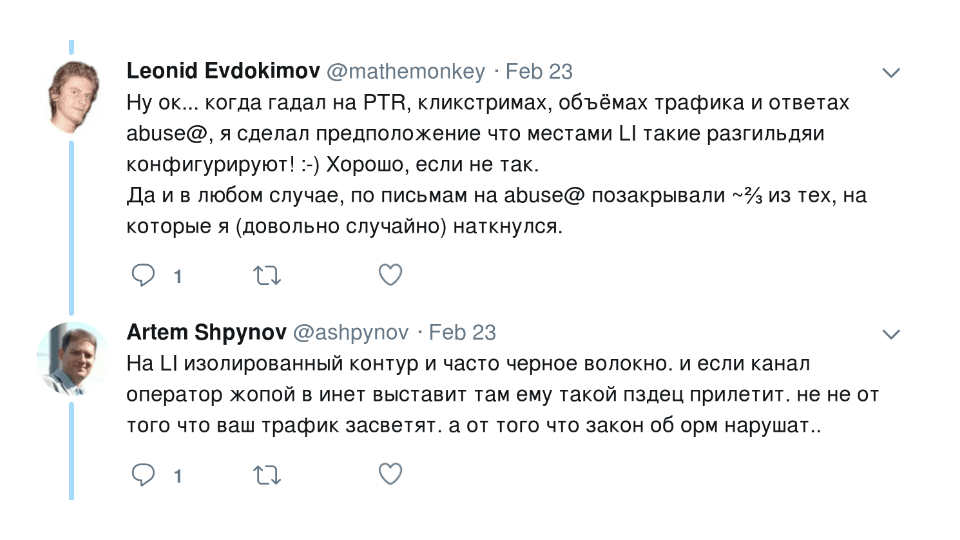

На некоторых адресах висели публичные FTP-серверы с разными пакетами, в том числе postgresql, Elasticsearch и библиотека leaflet для визуализации геоданных:

Кроме FTP найдены Samba, PostgreSQL, Elasticsearch, NFS. Не все они были обновлены до актуальных версий, а устаревшие версии, как известно, содержат уязвимости. Впрочем, Леонид не рискнул раскручивать уязвимости на оборудовании, используемом ФСБ.

Утечка данных

Самое страшное, что кроме цифр утекли ещё и буквы.

Во-первых, по IP-адресам оборудования можно представить его расположение: поможет GeoIP, знание скорости распространения сигнала до известных узлов, регион работы провайдера.

Например, проделаем это для IP-адреса 109.237.224.27

109.237.224.27 ⇉ ООО Квант, Зарайск

… ⇉ AS50449 ⇉ LLC Kvant Zaraysk

… ⇉ MaxMind ⇉ Zaraysk, Moscow Oblast

… ⇉ Ping 1ms ⇉ Зарайский район

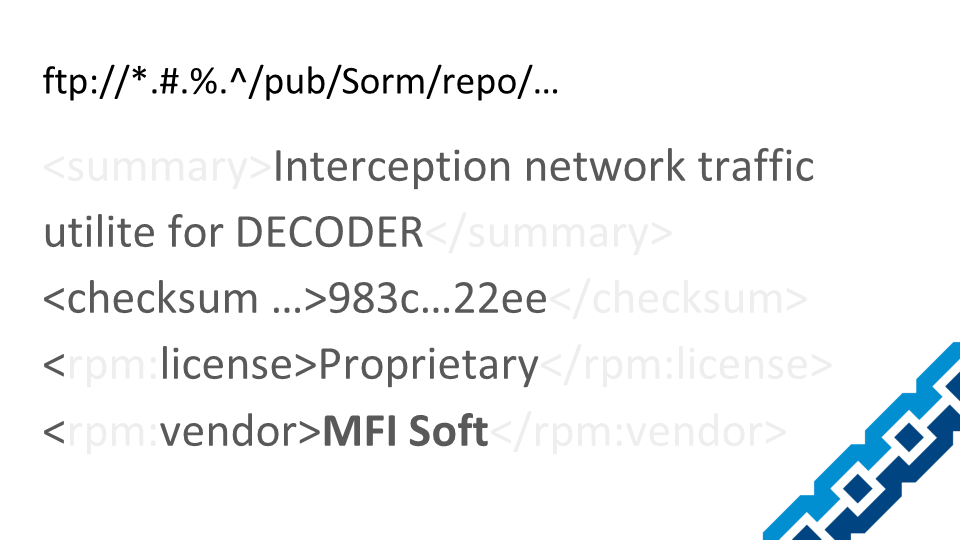

Посмотрим на карточку одного из снифферов в Shodan:

Видим немало:

- гиперссылка

- логин

- MAC-адрес

- имя интерфейса

Кроме этого из логов удалось вытащить номера телефонов, адреса электронной почты, географические координаты от погодных приложений и трекеров (которые вдобавок передают IMEI аппарата и MAC-адреса ближайших точек доступа), номера ICQ (зачастую рядом с номером шло имя пользователя).

С такими данными нетрудно установить чей именно это трафик. Например, можно взять сниффер 185.126.180.189, с которого всё началось:

- IP-адрес указывает на Дагестан

- номера телефонов из Shodan после прогона через Avito дают Хасавюрт и Махачкалу

- роутеры иногда переезжают вместе с хозяевами, но пробив по открытым базам MAC-адресов даёт удивительную точность — 40 адресов из 100 указывают на село Новосельское

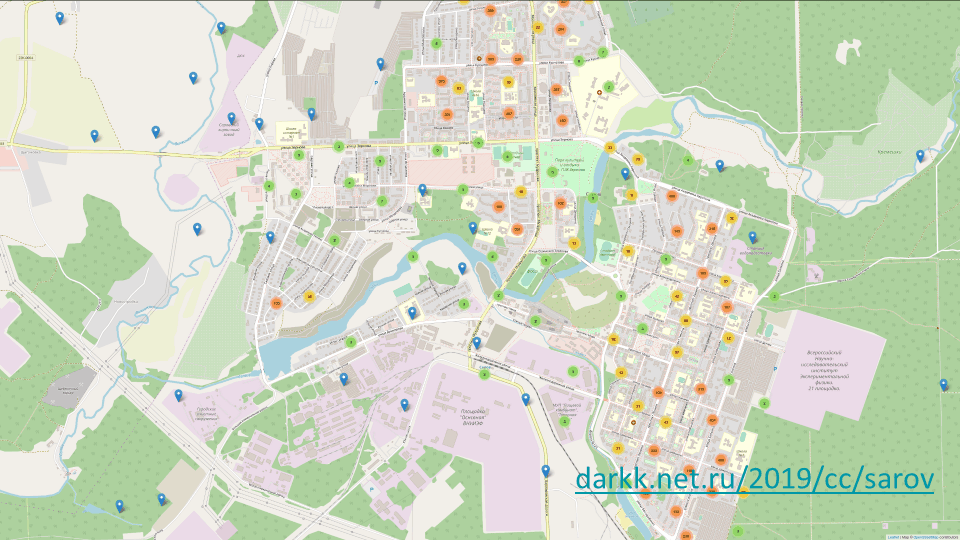

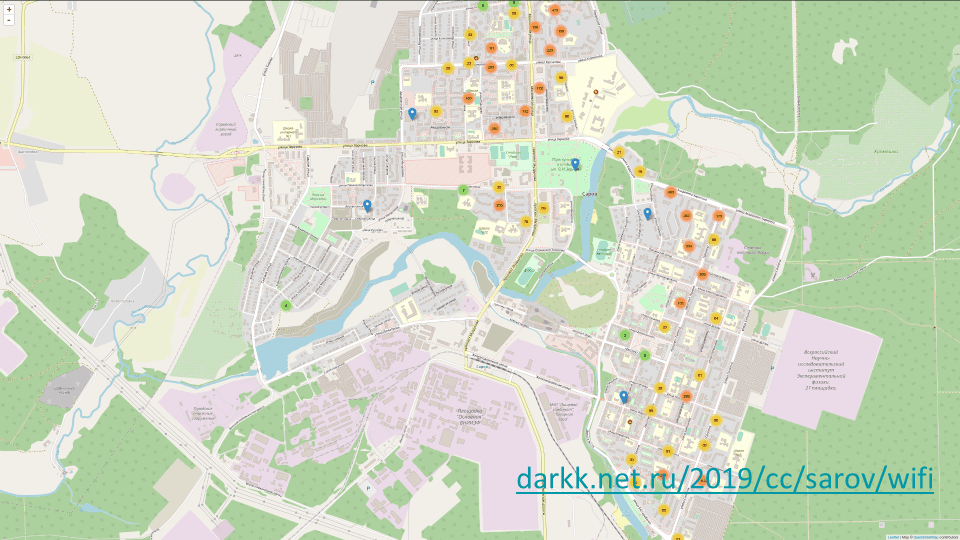

Другой пример: cреди перехваченных координат большая часть указывает на город Саров. Собранные номера ICQ присутствуют в саровском ICQ-листе, а перехваченные номера телефонов встречаются в газете «Колючий Саров». Координаты равномерно распределены по всему городу. Координаты Wi-Fi точек, чьи MAC-адреса были перехвачены, тоже усеивают весь город:

Вишенка на торте: в логах были заголовки с темами электронных писем (!) СаровБизнесБанка, подрядчиков Российского федерального ядерного центра, Всероссийского научно-исследовательского института экспериментальной физики.

Наконец:

- как упоминалось выше, график трафика не характерен для 8-часового рабочего дня

- не было заметного снижения трафика 1–2 мая

Всё это не согласуется с версией про какой-то корпоративный офис или отделение. Это очень похоже на сниффер, который обрабатывает трафик всех саровских абонентов провайдера.

Подводим итоги

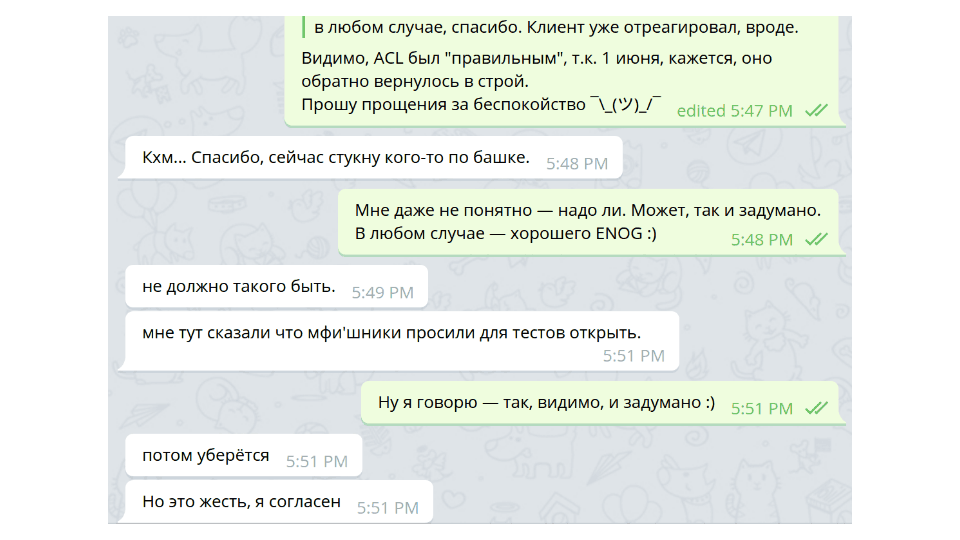

Обо всём было сообщено МФИ-Софт, но компания не отреагировала. Больший эффект дала рассылка писем по abuse-ящикам провайдеров — целых 5 снифферов исчезли из общего доступа. Осталось 25. Некоторые снифферы после исчезновения возвращались, когда сотрудникам МФИ-Софт нужно было получить к ним удалённый доступ:

Спустя год снифферы можно было найти уже даже не специализированными поисковиками, а через обычный поиск Google. Через полтора года 6 из них всё ещё были доступны. Закрылись они только после того, как эта информация попала в публичный доступ.

Выводы делайте сами.

Использованные материалы: