ESET & Intel Security на Black Hat USA 2015

сегодня в 11:18

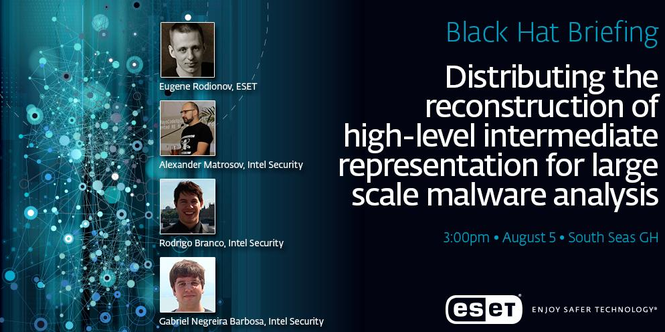

Компанию ESET на конференции представлял security-ресерчер Евгений Родионов (@vxradius), вместе со своими коллегами из Intel Security Александром Матросовым (@matrosov, Intel Advanced Threat Research), Rodrigo Branco (@bsdaemon) и Gabriel Negreira Barbosa. Они представляли большой доклад под названием Distributing the Reconstruction of High-Level Intermediate Representation for Large Scale Malware об анализе и восстановлении логики работы сложных типов угроз.

Александр Матросов ранее работал в компании ESET на должности руководителя центра вирусных исследований и аналитики. На конференции Матросов и Родионов также объявили о скором выходе в свет ожидаемой для ресерчеров книги под названием Reversing Modern Malware and Next Generation Threats, которая включает в себя детальную информацию о функционировании современных буткитов, руткитов, а также других сложных угроз. Там также представлена информация о специальных инструментах анализа таких угроз. В частности, речь идет об инструменте HexRaysCodeXplorer, исходные тексты которого представлены здесь. HexRaysCodeXplorer представляет из себя плагин для известного декомпилятора Hex-Rays и позволяет облегчать процесс анализа массивных по размеру исполняемых файлов угроз. Разработкой плагина также занимались авторы книги.

Содержание Reversing Modern Malware and Next Generation Threats. Книга уже доступна для предварительного заказа.

Презентация Distributing the Reconstruction of High-Level Intermediate Representation for Large Scale Malware также посвящена анализу объемных вредоносных программ с использованием HexRaysCodeXplorer.

Только зарегистрированные пользователи могут оставлять комментарии. Войдите, пожалуйста.