Безопасность DevOps. Стратегическое планирование

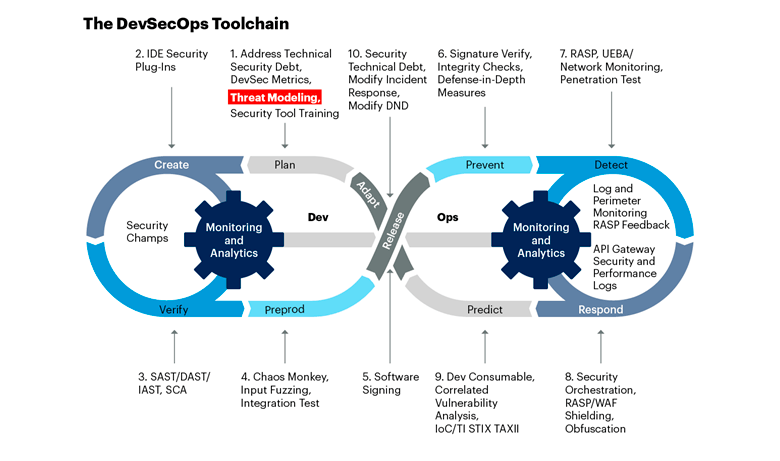

Интеграция инструментов оценки рисков в рабочий процесс DevOps. Источник: Gartner

Почти двадцать лет индустрия IT всё активнее переходит к внедрению практик DevOps. Автоматизация технологических процессов сборки, настройки и развёртывания ПО со взаимной интеграцией этих процессов — всё это помогает в разработке высококачественных приложений на высокой скорости и с большей эффективностью благодаря использованию конвейеров CI/CD (Continuous Integration/Continuous Delivery).

Хотя внедрение практик DevOps повышает эффективность и скорость выпуска приложений, оно не лишено недостатков. Сам конвейер работает на непрерывной основе, включая тестирование и исправление багов. Но когда речь заходит о безопасности, то проверка уязвимостей и мониторинг безопасности, как правило, стоят в конце цикла, перед развёртыванием продукта.

Это не самый лучший подход, считают специалисты по безопасноcти.

Если относиться к безопасности как к чему-то второстепенному, то увеличивается риск кибератак и утечки данных. Подобное отношение к безопасности в системе DevOps чревато опасностью. По прогнозу Cybersecurity Ventures, к 2025 году мировой ущерб от киберпреступлений достигнет астрономической суммы в $10,5 трлн (по сравнению с $3 трлн в 2015 году). Это больше, чем глобальный ущерб от всех стихийных бедствий или мировой оборот всех наркотиков вместе взятых. В таких условиях отношение к компьютерной безопасности надо кардинально менять. Она должна стать основным приоритетом и занять полноценное место в конвейере CI/CD.

Процесс постепенно идёт. По прогнозу Gartner, к 2027 году практика DevSecOps будет внедрена в 85% команд по разработке продуктов (по сравнению с 30% в 2022 году).

Как видим, безопасность уже стала неотъемлемым приоритетом для многих организаций-разработчиков по всему миру. Но некоторые ещё не приняли этот подход. Как же подготовиться к его внедрению?

Стратегическое планирование

Аналитики Gartner рекомендуют подготовиться к изменению корпоративной культуры и практик разработки, а также внедрению нового инструментария.

Основные выводы исследования Gartner:

- Организации сталкиваются со всё более сложной сетью нормативных требований, требований к соответствию и безопасности. Однако большинство ИТ-отделов испытывают трудности с обеспечением безопасности приложений и соблюдением нормативных требований, сохранив при этом эффективность кода и процесса разработки.

- Команды безопасности часто изолированы от потока непрерывной интеграции/непрерывной доставки (CI/CD) в DevOps, что приводит к узким местам и «зависаниям», которые препятствуют манёвренности и повышению безопасности.

- Традиционные подходы к тестированию безопасности приложений слишком медленны и ориентированы на прохождение тестов, что также создаёт проблемы с принятием мер по результатам тестирования на безопасность и соответствие нормативным требованиям.

Путь к внедрению DevSecOps может быть сложным, и хотя в краткосрочной перспективе придётся понести некоторые первоначальные расходы, но в долгосрочной перспективе предприятия могут получить значительную экономию. Особенно с учётом того, что средняя стоимость утечки данных в 2020–2021 годах оценивается примерно в $4,24 млн.

Три ключевых этапа

Внедрение DevSecOps включает три ключевых этапа:

- Сделать безопасность общей обязанностью с помощью корпоративной программы обучения. Пример такой программы для разработчиков приведён в отчёте Gartner:

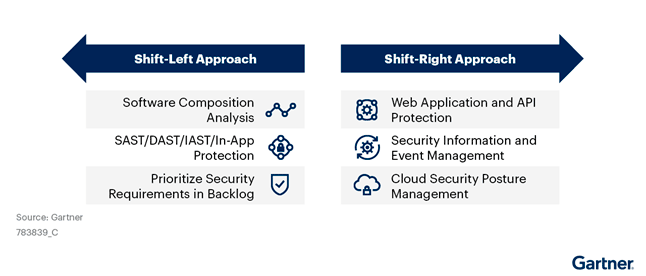

- Внедрить практики безопасности на раннем этапе разработки (подход Shift-Left), а не только постфактум (Shift-Right).

Проактивный подход экономит время и ресурсы, он включает:

- моделирование угроз;

- анализ кода (код-ревью);

- автоматизацию безопасности;

- сканирование на предмет уязвимостей.

Для сравнения, защита постфактум (Shift-Right) включает защиту конечного веб-приложения и API, мониторинг безопасности и аккуратный подход к использованию облачных решений. - моделирование угроз;

- Интегрировать инструменты безопасности в рабочий процесс DevOps, как показано на КДПВ.

Таковы рекомендации из отчёта Gartner. Очень важно, чтобы в процессах оценки безопасности участвовали не только профильные специалисты, но и рядовые разработчики на ранних этапах написания кода. Пока это не стало повсеместной практикой, но растущие риски угроз просто вынуждают пойти на такие меры.

В блоге GlobalSign даются рекомендации по более максимально плавному и эффективному внедрению практик DevSecOps. В следующих статьях на Хабре мы планируем изложить эту информацию в структурированном виде.