[Перевод] Decrypt your *.vmdk affected by CVE-2020-3992 / CryptoLocker attack

Прошлая пятница закончилась масштабной атакой на сервера ESXi < 7.0 на leaseweb.

Заранее прошу прощение за неточности перевода, очепятки и/или несглаженные углы, но тут идет гонка на время и будь его больше, то естественно я и авторы оригинальной статьи подошли бы более кропотливо.

Вам необходимо защитить свой сервер, если он еще не скомпрометирован. Этот эксплойт работает, используя сервис SLP, поэтому лучше пока отключите его.

/etc/init.d/slpd stop

esxcli network firewall ruleset set -r CIMSLP -e 0

chkconfig slpd offЭта команда отключает набор правил брандмауэра для службы CIMSLP на хосте ESXi. «Набор правил сетевого брандмауэра esxcli» — это инструмент командной строки для управления правилами брандмауэра на хосте ESXi. Параметр »-r» указывает имя набора правил брандмауэра, который необходимо изменить, а параметр »-e» устанавливает включенное состояние набора правил. Значение »0» означает, что набор правил брандмауэра отключен, а значение »1» означает, что он включен.

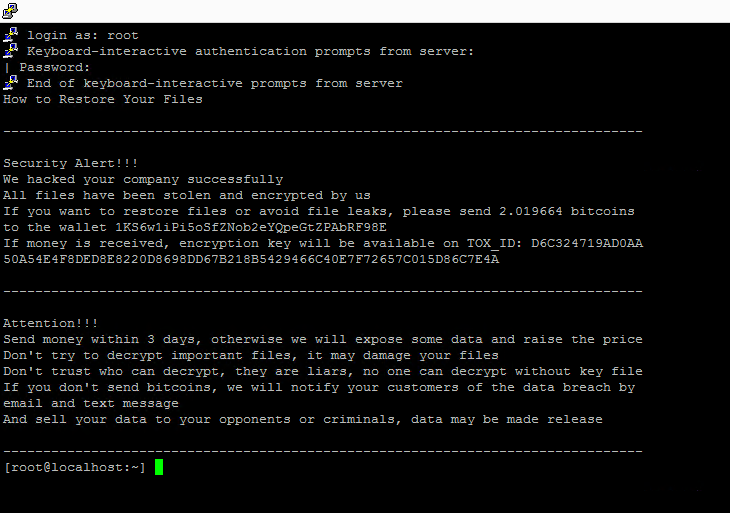

По состоянию на 03.02.2023 версии ESXi 6.x подверглись воздействию вируса CryptoLocker из-за уязвимости, и виртуальные серверы стали непригодными для использования. Для пользователей, которые столкнулись с этим и оказались с зашифрованными файлами vmdk, я расскажу, как восстановить виртуальный сервер. Вирус шифрует небольшие файлы, такие как .vmdk .vmx, но не файл server-flat.vmdk. В структуре ESXi фактические данные хранятся в файле flat.vmdk. Я расскажу, как сделать запасной вариант с помощью flat.vmdk. Прежде всего, когда вы войдете на свой сервер ESXi, вы увидите предупреждение о SSH, подобное этому

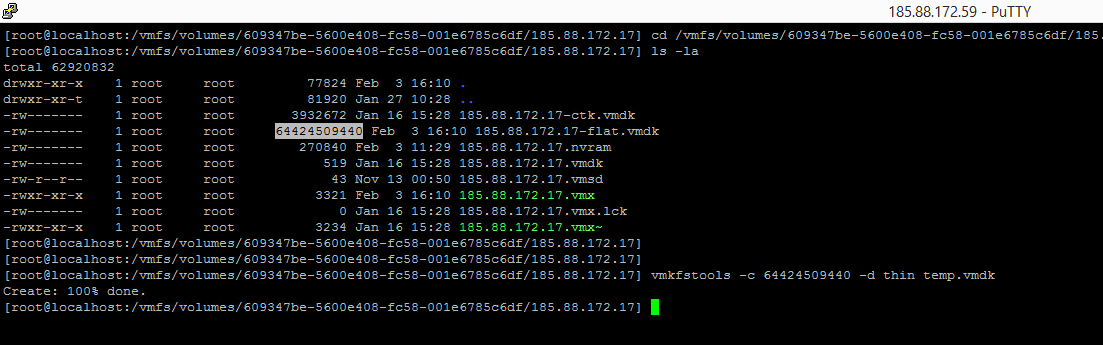

Теперь перезагрузите ESXi, после загрузки войдите в SSH. Введите папку виртуального сервера, который вы хотите восстановить. Вы вводите datastorexxx с FTP, но его имя меняется на 6094xxx.

После входа в папку набираем команду ls -la, здесь мы получим размер flat.vmdk. Там написано 64424509440.

P.S. Для машин, в которых есть несколько дисков и/или снапшоты стоит производить подобные действия с файлами .vmdk как и с xxx.vmdk, только с подстановкой необходимых имен.

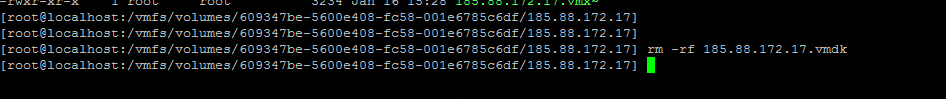

Теперь удалите существующий файл .vmdk, набрав rm -rf xxx.vmdk

ПРИМЕЧАНИЕ. Удалите файл xxx.vmdk. Никогда не удаляйте xxx-flat.vmdk.

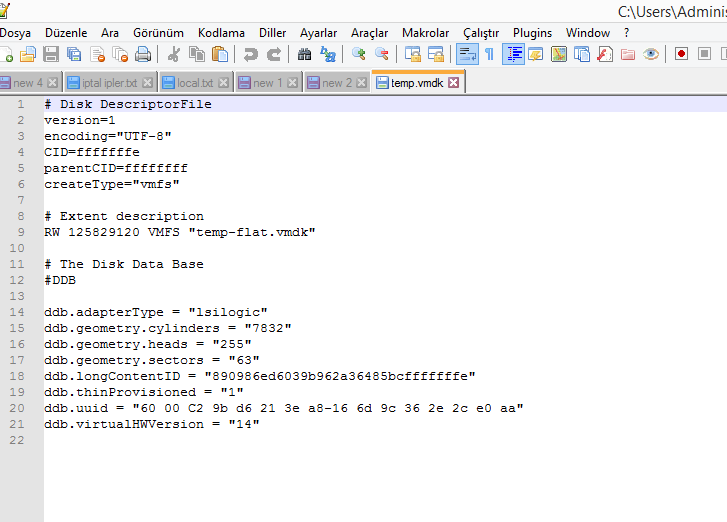

Затем введите команду vmkfstools -c 64424509440 -d thin temp.vmdk. Обратите внимание, что размер 64424509440 здесь должен быть -flat.vmdk, когда мы делаем ls -la.

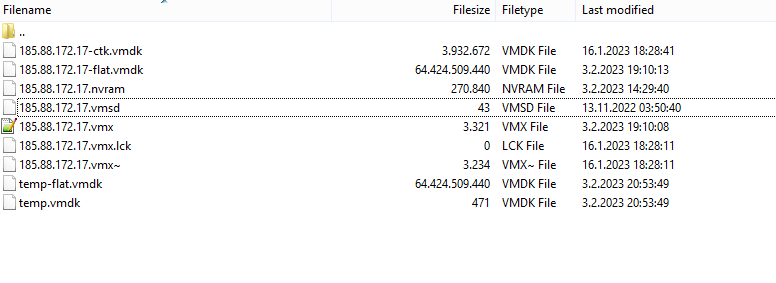

Теперь при входе в папку вы увидите temp.vmdk и temp-flat.vmdk.

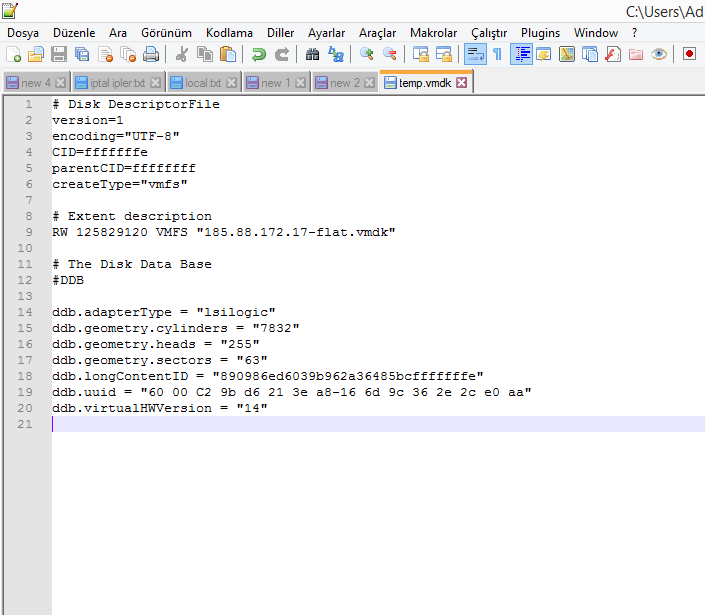

Откройте temp.vmdk с помощью блокнота, он будет выглядеть так, как показано выше. В строке 9 написано «temp-flat.vmdk». Мы заменим его оригинальным -flat.vdmk. Мое исходное имя flat.vmdk было 185.88.172.17-flat.vmdk, поэтому я редактирую его соответствующим образом. Я также удаляю строку ddb.thinProvisioned = »1» в строке 19. (В моем случае строки были сдвинуты на 1).

Я отредактировал строку 9 на »185.88.172.17-flat.vmdk» и удалил строку ddb.thinProvisioned = »1» в строке 19.

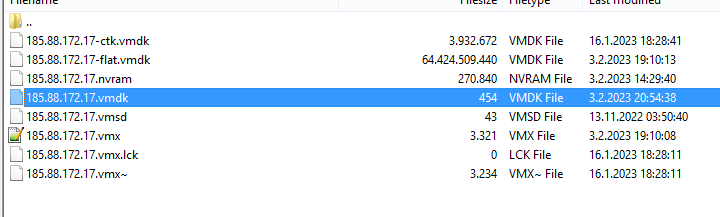

Затем вернитесь на FTP и удалите temp-flat.vmdk. Переименуйте файл temp.vmdk так же, как flat.vmdk. Мое имя flat.vmdk было 185.88.172.17-flat.vmdk. Поэтому я изменил имя файла temp.vmdk на 185.88.172.17.vmdk, поэтому просто удалил строку -flat. Окончательное состояние было следующим

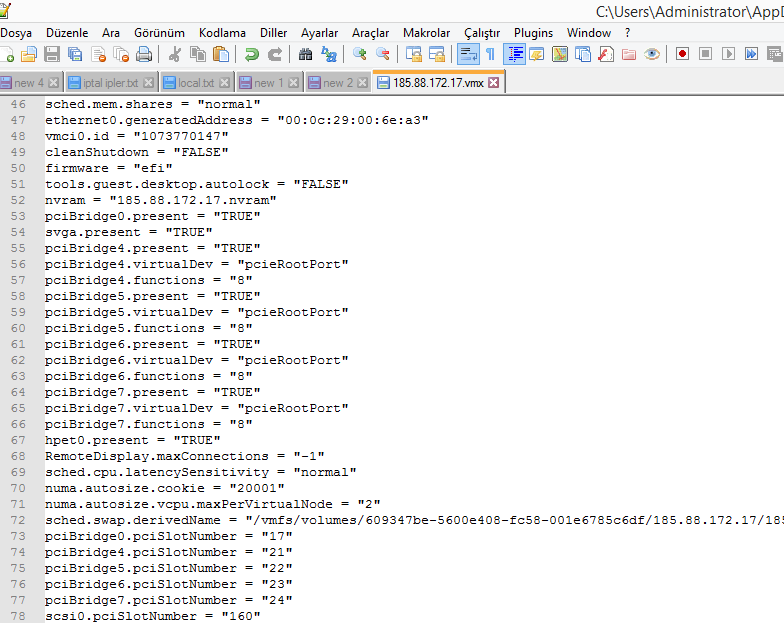

Далее мы отредактируем ваш файл .vmx. Поскольку ваш текущий файл .vmx зашифрован, его резервная копия остается как .vmx~. Имя файла на моем FTP — 185.88.172.17.vmx~. Открываю блокнотом, беру все коды и вставляю в оригинальный .vmx (в 185.88.172.17.vmx)

Вот как работает внутренний файл xxx.vmx, поэтому я просто взял файл xxx.vmx~, копировал и переименовал в xxx.vmx.

Затем вернитесь на FTP и удалите файл .vmsd, он зашифрован и поврежден, он вам не нужен.

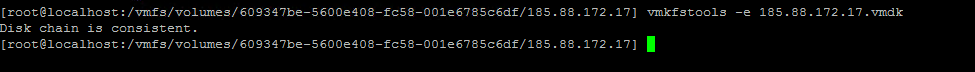

Вернитесь к экрану SSH и введите vmkfstools -e xxxx.vmdk Сделайте любое имя .vmdk.

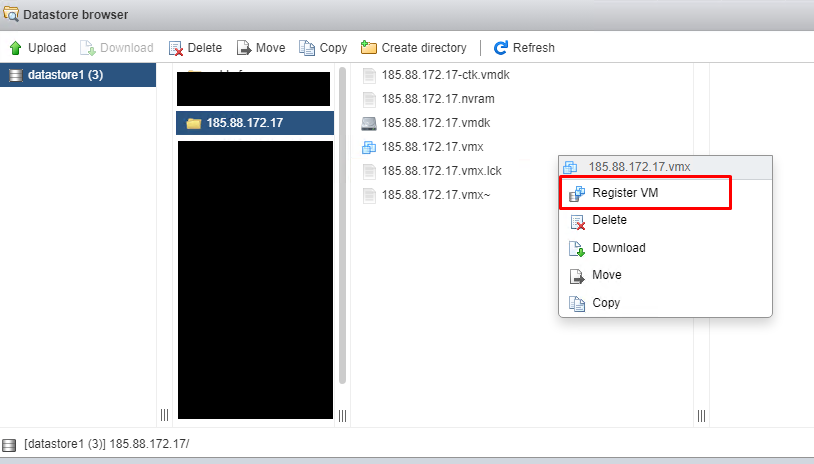

Затем войдите в хранилище данных в ESXi и щелкните правой кнопкой мыши xxx.vmx в папке, которую вы редактировали, и сделайте «Зарегистрировать виртуальную машину». Если виртуальная машина уже существует, сначала щелкните ее правой кнопкой мыши в области «Виртуальные машины» и «Отменить регистрацию», то есть удалите ее из интерфейса ESXi, затем щелкните правой кнопкой мыши файл .vmx и сделайте так, чтобы он зарегистрировал виртуальную машину.

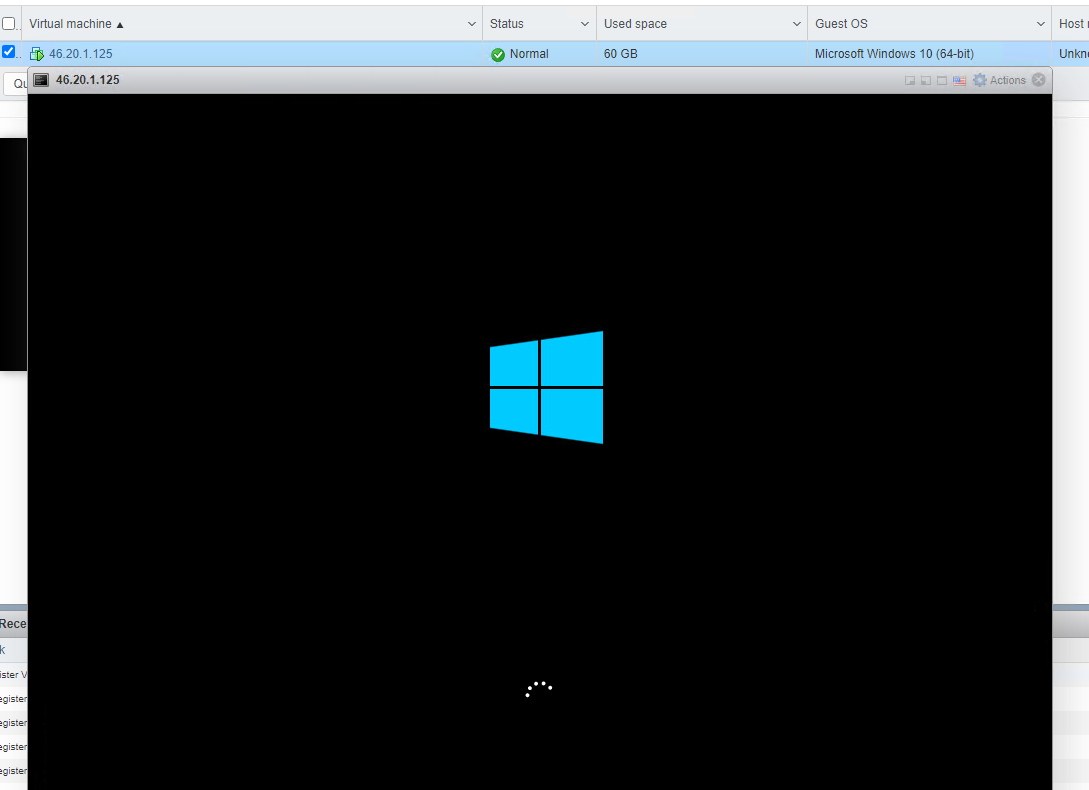

После регистрации виртуальной машины ваш виртуальный сервер появится в области виртуальных машин ESXi, и вы сможете открыть его и использовать.

После завершения этих процессов не забудьте отформатировать ESXi и отключить его. Также обновите свой ESXi с помощью последних доступных исправлений безопасности.

Удалить содержимое файла /etc/motd для того, чтобы при входе на сервер больше не отображалось сообщение о взломе. Вы можете использовать команду

echo "" > /etc/motdК сожалению данный мануал не дает 100% гарантии на восстановление (у меня не все машины получилось восстановить), на некоторых слетела система, однако можно поднять новую машину рядом и подключить диск с восстановленной машины к новой и достать свои файлы.