[Из песочницы] «Гражданское» электромагнитное оружие

Когда говорят об угрозе со стороны всевозможных террористов, то обычно широкими, щедрыми мазками рисуют сцены всевозможных взрывов. В особо одарённых странах доверчивое население пугают атомными бомбами разной степени самодельности из якобы разворованных арсеналов. В последние годы также вполне успешно разыгрывается тема биотерроризма. Однако зависимость мегаполисов от работоспособности целого ряда систем делает их уязвимыми не только для грубой силы. Достаточно вывести из строя (не обязательно с помощью взрыва) какой-то критически важный узел, чтобы вызвать цепную реакцию аварий и коллапс целого ряда систем. Яркий пример подобного сценария был явлен в 2005 году. Конечно, в данном случае причина была не в злом умысле, но сути дела это не меняет: наша урбанистическая среда крайне уязвима.

Когда говорят об угрозе со стороны всевозможных террористов, то обычно широкими, щедрыми мазками рисуют сцены всевозможных взрывов. В особо одарённых странах доверчивое население пугают атомными бомбами разной степени самодельности из якобы разворованных арсеналов. В последние годы также вполне успешно разыгрывается тема биотерроризма. Однако зависимость мегаполисов от работоспособности целого ряда систем делает их уязвимыми не только для грубой силы. Достаточно вывести из строя (не обязательно с помощью взрыва) какой-то критически важный узел, чтобы вызвать цепную реакцию аварий и коллапс целого ряда систем. Яркий пример подобного сценария был явлен в 2005 году. Конечно, в данном случае причина была не в злом умысле, но сути дела это не меняет: наша урбанистическая среда крайне уязвима.

Нанести очень серьёзный ущерб как целому городу, так и отдельно взятой организации, сегодня можно куда более высокотехнологическими способами, чем взрывчатка. Не зря я привёл в пример аварию на подстанции «Чагино» — наш мир, на всех уровнях, полностью зависит от электричества. А точнее, от электроники, которая сегодня используется… да я не знаю, где она ещё не используется. И это, судя по всему, становится новой точкой уязвимости. Целенаправленный вывод из строя электроники в виде теракта или «разборок» бизнесменов вскоре может превратиться в суровые будни. Вполне вероятно, что мы стоим на пороге массового распространения электромагнитного оружия. Сразу оговорюсь, что речь пойдёт о «гражданских» устройствах, а не о традиционных военных средствах РЭБ.Перевод (источник http://spectrum.ieee.org/aerospace/military/electromagnetic-warfare-is-here).

В фильме «Одиннадцать друзей Оушена», снятом в 2001 году, мошенники используют электромагнитное оружие для отключения электропитания в Лас-Вегасе. Выглядело это очень футуристически. Однако сегодня, 13 лет спустя, подобное вот-вот может стать реальностью. Если уже не стало. Угроза становится всё больше, поскольку развитие технологий делает потенциальные объекты атаки более уязвимыми. Инфраструктура всё больше насыщается слаботочными электронными системами. Это означает, что их можно вывести из строя с помощью короткого электромагнитного импульса высокого напряжения. Необходимый для этого генератор в месте с источником питания сегодня можно уместить в «дипломат».

Электромагнитные атаки не просто возможны, они уже случаются. Но власть подобные истории всячески старается скрывать по целому ряду причин, включая соображения безопасности, репутацию жертв, силовиков и свою собственную. Но изредка информация о подобных случаях всплывает на поверхность.

Тем временем в Южной КорееОговорка: конечно, в нижеописанном случае наверняка речь идёт о военной установке РЭБ. И глушение сигнала — совсем не то же самое, что вывод из строя какой-либо системы с помощью сильного электромагнитного импульса. Но данный пример хорошо иллюстрирует хрупкость и уязвимость критически важных систем.В мае 2012 года Korea Herald сообщила, что более чем на 500 самолётах, прилетавших и улетавших из аэропортов южнокорейских городов Инчхон и Гимпо, были отмечены выходы из строя системы GPS. То же самое произошло на сотнях кораблей и катеров, находившихся неподалёку от аэропорта Инчхон. Источник электромагнитного поля, якобы, был расположен в северокорейском городе Кэсон, лежащем в 50 км на от Инчхона. Власти Южной Кореи сообщили, что в 2010 году Северная Корея приобрела установку РЭБ на грузовом шасси, имевшую возможность глушить сигнал GPS. Естественно, было высказано предположение, что установка предназначалась для внесения помех в работу разных систем насыщенной электроникой южнокорейской инфраструктуры. Или северные корейцы просто использовали соседей в качестве бета-тестеров.

На протяжении последних десятилетий, ключевые электронные системы работали на более высоких напряжениях и меньших частотах, чем современные. Это делало их менее уязвимыми перед электромагнитными атаками. Сегодня цифровые системы управляют энергетикой, телекоммуникациями, финансами, водоснабжением, газоснабжением и множеством других сфер. В ряде стран в домах и квартирах сейчас устанавливаются «умные» счётчики электроэнергии, передающие данные по информационным сетям. Набирает обороты внедрение распределённых систем возобновляемой энергии, требующих размещения дополнительных датчиков для сбора информацию о своём состоянии, благодаря чем энергосеть вообще способна функционировать. Все эти системы, как и многие другие, вполне могут стать целью хакеров, преступников, вандалов и террористов.

При этом, в отличие от других средств нападения, электромагнитное оружие может быть применено без особого риска для владельца. Применять его можно снова и снова, пока ваши попытки не увенчаются успехом, причём никто этого даже не заметит, пока вдруг не выйдут из строя компьютерные системы. Но даже в этом случае жертва, с большой долей вероятности, не поймёт, в чём дело.

Правительства и различные организации привлекают внимание к этой проблеме (созданию «преднамеренных электромагнитных помех», intentional electromagnetic interference IEMI) как минимум с 1990-х годов. В свете события, зафиксированного в Южной Корее, все заинтересованные лица озаботились ещё больше. Например, в том же 2012 году ЕС начал финансировать три проекта по определению источников электромагнитных атак и защите критических объектов инфраструктуры. Один из проектов, известный как Secret (Security of Railways against Electromagnetic Attacks, Защита железных дорог от электромагнитных атак), нацелен на предотвращения подавления оборудования, использующего новый стандарт беспроводной связи GSM-Railway.

Антенны и провода Одним из важнейших видов систем, на которые обязательно будут нацелены ЭМ-атаки, являются системы информационные. Для внесения помех достаточно генератора, аккумулятора и антенны, либо прямого проводного подключения к сети здания-жертвы. Даже конструкция размером с «дипломат» может генерировать поле со всплесками напряжённостью в тысячи вольт на метр. Эти всплески будут короткими, с периодом нарастания около 100 пикосекунд и длительностью импульса около 1 наносекунды. Подобный импульс будет излучаться на частотах от 100 МГц до нескольких гигагерц.Использование антенны или провода зависит от обстоятельств. Антенна даёт больше гибкости в применении оружия, но энергия поля сильно уменьшается в зависимости от расстояния до цели. Проводное подключение позволяет атаковать с минимальными потерями энергии, для этого требуется подобраться достаточно близко, чтобы иметь возможность физически подключиться к сети. Но даже этот фактор не является слишком серьёзным препятствием: многие коммерческие здания имеют слабозащищённые сетевые помещения, а источники питания (трансформаторы), как правило, расположены за пределами территории.

Удостоверьтесь, что ваша компания слабоуязвима для ЭМ-атак.

Удостоверьтесь, что ваша компания слабоуязвима для ЭМ-атак.

Сценарий возможной атаки Пофантазируем на тему того, как можно осуществить ЭМ-нападение. Установка больших размеров может быть спрятана в микроавтобусе с боковой радиопрозрачной стенкой из стекловолокна. Если поставить машину в 5–10 м от объекта, то ЭМ-излучение, проходящее через стены здания может быть очень мощным, если стены не содержат стального экранирования или большого количества арматуры. А обычно они его не содержат. Хорошим тестом на «ЭМ-непробиваемость» стен может быть уровень сигнала сотовой связи на вашем смартфоне внутри здания.Когда импульсные поля проникают в здание, они индуцируют токи во внутренних кабельных сетях, повреждающие электронику или как минимум приводящие к сбоям, приводящим к потере информации и требующим вмешательства обслуживающего персонала.

Импульсы могут быть двух типов: узкополосные и широкополосные. Узкополосные ограничены каким-то очень небольшим диапазоном, как правило, одной частотой, с длительностью действия от 100 наносекунд до нескольких микросекунд. Такие импульсы обычно очень мощные, в тысячи вольт на метр. Формирование таких сильных ЭМ-полей не представляет особого труда, поскольку вся энергия сконцентрирована в узком диапазоне. Возможна также модуляция частоты, чтобы поочерёдно решать различные задачи в ходе атаки. Например, атакующие могут использовать гигагерцовый импульс для пробивания маленьких отверстий в корпусах оборудования, а за ним пускать модулированный низкочастотный сигнал. Тот, в свою очередь, перенасыщает энергией электронику внутри корпусов. Но атака будет успешной только тогда, когда в оборудовании возникнет резонанс. Если этого не произойдёт, или резонанс возникнет лишь в какой-то части устройства, то эффект будет гораздо слабее, если вообще будет. Чтобы увеличить вероятность успешной атаки, нападающие могут последовательно модулировать частоты в надежде «попасть» в нужную.

Совсем другое дело широкополосные атаки. Энергия каждого импульса распределена в по большому участку спектра, например, от 100 МГц до 1 Ггц. Если отношение частот на верхней и нижней границе диапазона больше или равно 10, то это считается гиперчастотным диапазоном. На каждую частоту приходится гораздо меньше энергии, чем в случае с узкополосным импульсом. А это означает, что такой импульс менее «разрушителен». Но широкополосные генераторы могут легко создавать по 1000 импульсов в секунду в течение многих минут, благодаря чему существенно возрастает вероятность повреждения атакуемой системы. Как минимум, это позволит заглушить её, внести существенные помехи в работу. А поскольку каждый такой импульс требует небольшого количества энергии, то источник питания для подобного генератора сравним с аналогичным для узкополосного оружия.

Практические исследования В течение последних 15 лет в США, Германии, Норвегии, России, Швеции и Великобритании ведутся активные исследования и эксперименты с целью изучения, как различное коммерческое оборудование выдерживает узко- и широкополосные атаки. Особенный упор делается на персональные компьютеры, как одиночные, так и подключённые к информационным сетям. А в последнее время существенное внимание уделяется банкоматам, промышленному управляющему оборудованию, электронным системам подстанций и электростанций, компонентам Ethernet-сетей, Wi-Fi сетям, автомобильной электронике, GPS-оборудованию, сотовым телефонам, планшетам и различным датчикам.Приборы, базирующиеся на микропроцессорах, уязвимы перед широкополосными полями с напряжённостью свыше 30 В/м. Хотя новые, современные высокопроизводительные компьютеры способны выдерживать импульсы до 300 В/м на некоторых частотах. По большей части это связано с тем, что США и ЕС сейчас ограничивают уровень ЭМ-излучения для подобных устройств в диапазоне от 1 до 10 ГГц. Побочным эффектом стала возросшая устойчивость к ЭМ-атакам. При этом устойчивость к широкополосным импульсам повышается по мере изменения частоты от 1 до 10 ГГц, по словам Ричарда Хоада (Richard Hoad) из QinetiQ Group, компании, специализирующейся на оборонных технологиях. С одной стороны, это хорошие новости, но не забывайте, что далеко не всё промышленное оборудование работает на мощных процессорах. Более медленные образцы (те же программируемые контроллеры) не излучают в гигагерцовом диапазоне, поэтому они плохо защищены от ЭМ-атак.

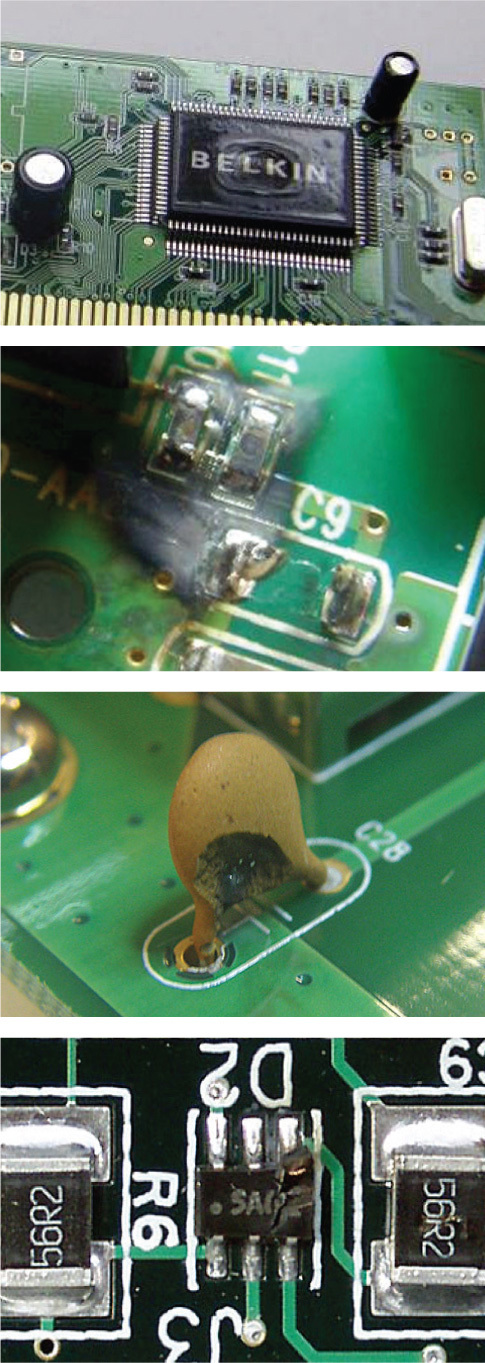

Экспериментально подтверждено, что наличие металлических соединяющих кабелей обычно повышает уязвимость компьютерного оборудования. В то же время, для повреждения небольших носимых ни к чему не присоединённых приборов требует очень мощных импульсов, обычно свыше 5000 В/м. Кабели также ослабляют защиту управления промышленными и энергосистемами. Естественно, больше всего в этом случае страдают платы, к которым осуществляется непосредственное подключение кабелей. Исследователи предлагают отказаться от медных кабелей в информационных сетях, заменив их на оптоволокно без металлических компонентов.

Другие исследовательские работы посвящены изучению, какие широкополосные импульсы и для какого оборудования наиболее опасны. Например, импульс на 2000 В/м длительностью 200 пикосекунд может подавить микропроцессорные системы до необходимости перезагрузки. Иногда даже это не помогает. Импульсы около 5000 В/м способны вообще вывести процессор из строя.

Почему электроника так уязвима?

Высокотехнологичное оборудование проектируются так, чтобы выдерживать воздействие «естественных» электромагнитных полей, обычно с напряжённостью менее 10 В/м для частот свыше 80 МГц. Даже излучение от мобильных телефонов и раций можно вносить помехи в работу персональных компьютеров. Современная электроника способна выдерживать даже электростатические разряды небольшого уровня, но более старое оборудование может выгореть даже от слабой искры, проскочившей между ним и вашей рукой. Электрические и сетевые кабели обычно обладают некоторой устойчивостью к электромагнитным полям.Разные спецификации (вроде IEC 61000–6–1) требуют, чтобы персональные компьютеры «выживали» при импульсе в кабеле до 1000 В. Такой импульс может возникнуть при наведении ЭМ-поля напряжённостью 1000 В/м. Более мощная защита обычно востребована в специализированном оборудовании, например, на тех же электростанциях. Стандартный тест на ЭМ-устойчивость включает в себя воздействие колебаний со временем нарастания до 5 наносекунд и длительностью пика до 700 миллисекунд. Это куда менее опасно для оборудования, чем импульсы, которые может генерировать ЭМ-оружие.

Высокотехнологичное оборудование проектируются так, чтобы выдерживать воздействие «естественных» электромагнитных полей, обычно с напряжённостью менее 10 В/м для частот свыше 80 МГц. Даже излучение от мобильных телефонов и раций можно вносить помехи в работу персональных компьютеров. Современная электроника способна выдерживать даже электростатические разряды небольшого уровня, но более старое оборудование может выгореть даже от слабой искры, проскочившей между ним и вашей рукой. Электрические и сетевые кабели обычно обладают некоторой устойчивостью к электромагнитным полям.Разные спецификации (вроде IEC 61000–6–1) требуют, чтобы персональные компьютеры «выживали» при импульсе в кабеле до 1000 В. Такой импульс может возникнуть при наведении ЭМ-поля напряжённостью 1000 В/м. Более мощная защита обычно востребована в специализированном оборудовании, например, на тех же электростанциях. Стандартный тест на ЭМ-устойчивость включает в себя воздействие колебаний со временем нарастания до 5 наносекунд и длительностью пика до 700 миллисекунд. Это куда менее опасно для оборудования, чем импульсы, которые может генерировать ЭМ-оружие.

Например, экспериментальный широкополосный генератор, разработанный ВВС США в 2004 году, создавал ЭМ-поле с напряжённостью в 50 000 В/м на расстоянии 100 м от генератора, создавая в коротких кабелях индукционные токи в 50 кВ. Это в 10 раз больше критического уровня для незащищённого оборудования.

Что делать? Очевидно, что степени стандартной устойчивости коммерческой электроники совершенно недостаточно для защиты от ЭМ-оружия. И эту ситуацию уже необходимо исправлять, особенно в случае с системами, управляющими критически важными объектами.Первой мерой защиты должно стать расстояние между атакующим и целью. Чем оно больше, тем лучше в случае атаки с помощью «антенного» оружия.Второй линией обороны является само здание, в котором находится «нежная» аппаратура. Ни один кабель не должен входить в здание без специального промежуточного стабилизатора напряжения и фильтрующего устройства, соединённых с низкоиндуктивной заземляющей системой. Стабилизатор ограничит уровень импульса, но при этом сам станет источником побочного высокочастотного шума, для очистки от которого и нужно фильтрующее устройство.

Третья линия обороны — сами стены. Они не должны иметь окон, которые прозрачны для ЭМ-излучения. Если окно необходимо, закройте его металлическими ставнями. Стены должны быть насыщены арматурой, в идеале — обиты металлическими листами.

Если у вас нет возможности запечатать всё здание целиком, то сконцентрируйтесь на помещениях с критически важным оборудованием. Полностью закройте стены металлическими экранами. Это может быть и четвёртой линией обороны. Например, в больницах используется экранирование помещений, в которых расположены установки для МРТ, только здесь это необходимо для защиты оборудования в окружающих помещениях.

Примите и другие меры, чтобы уменьшить потенциальный ущерб от атаки. Например, можно проложить кабели в металлических коробах, экранировать соединительные коробки. Установите стабилизаторы напряжения для каждого прибора. И замените все металлические сетевые провода на оптоволоконные.

Ещё один очевидный шаг заключается в быстром выключении оборудования в случае обнаружения атаки. Для этого вам необходим ЭМ-детектор, который может подать сигнал тревоги. Это далеко не такое простое устройство, поскольку оно должно определять самые разные виды атак, от узко- до гиперполосных. Например, компания QinetiQ создала и протестировала прототип детектора, который хорошо справляется в диапазоне до 8 ГГц, но понадобится время, чтобы устройство вышло на рынок. Даже если оно просто поможет смягчить атаку, записанная им информация поможет потом экспертам-криминалистам реконструировать цепь событий.

Разработка экономически выгодных средств защиты от ЭМ-нападений продолжается. Будем надеяться, что доступные средства активной защиты появятся на рынке одновременно с такими же доступными средствами нападения.