Выпуск дистрибутива Proxmox Mail Gateway 8.1

Компания Proxmox, известная разработкой дистрибутива Proxmox Virtual Environment для развертывания инфраструктур виртуальных серверов, представила релиз дистрибутива Proxmox Mail Gateway 8.1, который преподносится как готовое решение для быстрого создания системы контроля за почтовым трафиком и защиты внутреннего почтового сервера.

Установочный ISO-образ доступен для свободной загрузки. Специфичные для дистрибутива компоненты открыты под лицензией AGPLv3. Для установки обновлений доступен как платный репозиторий Enterprise, так и два бесплатных репозитория, которые отличаются уровнем стабилизации обновлений. Системная часть дистрибутива базируется на пакетной базе Debian. Возможна установка компонентов Proxmox Mail Gateway поверх уже работающих серверов на базе Debian.

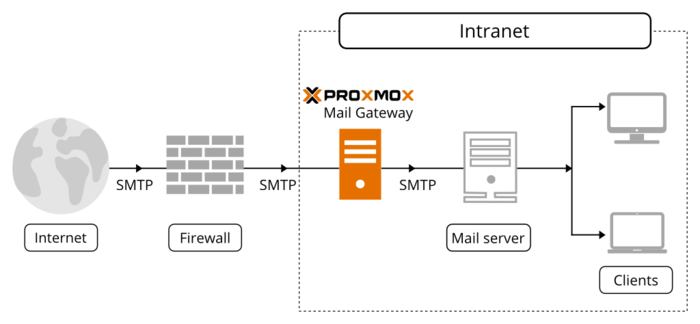

Proxmox Mail Gateway функционирует как прокси-сервер, выступающий в роли шлюза между внешней сетью и внутренним почтовым сервером на базе MS Exchange, Lotus Domino или Postfix. Имеется возможность управления всеми входящими и исходящими потоками почтовой переписки. Все логи переписки разбираются и доступны для анализа через web-интерфейс. Предоставляются как графики для оценки общей динамики, так и различные отчёты и формы для получения информации о конкретных письмах и статусе доставки. Поддерживается создание кластерных конфигураций для обеспечения высокой доступности (ведение синхронизированного резервного сервера, данные синхронизируются через SSH-туннель) или балансировки нагрузки.

Предоставляется полный набор средств для обеспечения защиты, фильтрации спама, фишинга и вирусов. Для блокирования вредоносных вложений применяется ClamAV и база Google Safe Browsing, а против спама предлагается комплекс мер на основе SpamAssassin, включающий поддержку обратной проверки отправителя, SPF, DNSBL, серые списки, систему байесовской классификации и блокировку по базе спамерских URI. Для легитимной корреспонденции предоставляется гибкая система фильтров, позволяющих определять правила обработки почты в зависимости от домена, получателя/отправителя, времени получения и типа содержимого.

Основные новшества:

Осуществлена синхронизация с пакетной базой Debian 12.5. Ядро Linux обновлено до выпуска 6.5. Реализация файловой системы ZFS обновлена до OpenZFS 2.2.2.

Обновлены версии системы фильтрации спама SpamAssassin 4.0.0, антивируса ClamAV 1.0.3 и СУБД PostgreSQL 15.6.

- Система правил расширена возможностью применения проверки match-if-mode к объектам и группам, что позволяет строить цепочки условий, оценивающих записи в объектах (What/Who/When) и охватывать несколько объектов при проверке. Изменение даёт возможность создавать сложные правила, например, исключающие отдельных получателей; гибко проверяющие вложения в которых расширение файла не соответствует MIME-типу; выбирающие письма отправленных с заданного адреса и содержащие определённых текст в теме; выборочно обрабатывающих письма с определёнными вложениями, для которых сработала проверка на спам или вирусы.

- В web-интерфейсе упрощено управления крупными системами. Добавлена возможность фильтрации содержимого и поиска в списках доменов, транспортов, сетей и объектов в системе правил.

Разрешено создание имён пользователей, содержащих менее 4 символов.

Реализована поддержка опционального формирования подписей DKIM в зависимости от содержимого заголовка «From», а не данных об отправителе, передаваемых во время SMTP-сеанса (MAIL FROM).

Добавлена поддержка верифицированной загрузки в режиме UEFI Secure Boot, гарантирующей использование при загрузке только проверенных компонентов с корректными цифровыми подписями. Для UEFI Secure Boot предоставляется shim-загрузчик, заверенный цифровой подписью, воспринимаемой в большинстве аппаратных устройств с UEFI.

Настройки Postfix изменены для защиты от атаки SMTP Smuggling, в соответствии с рекомендациями от разработчиков Postfix.

Формат времени в логах изменён на соответствующий требованиям RFC-3339.

- Источник:

http://www.opennet.ru/opennews/art.shtml? num=60710

OpenNet прочитано 22640 раз