OpenAI отозвала сертификат macOS-приложений после атаки через зависимость Axios

OpenAI объявила об отзыве сертификата подписи своих macOS-приложений после инцидента с заражённой библиотекой Axios (популярная библиотека для работы с HTTP-запросами в JavaScript и Node.js), использовавшейся в процессе сборки. Несмотря на отсутствие признаков компрометации данных, компания решила действовать превентивно.

Проблема возникла из-за атаки на цепочку: злоумышленники внедрили вредоносную зависимость в npm-пакет Axios. По данным Google Threat Intelligence Group, атаку связали с северокорейской группой UNC1069. Злоумышленники получили доступ к аккаунту сопровождающего пакет и опубликовали заражённые версии, содержащие зависимость plain-crypto-js, которая разворачивала бэкдор WAVESHAPER.V2 на Windows, macOS и Linux.

В OpenAI подтвердили, что один из их GitHub Actions-процессов, используемых для подписи macOS-приложений, загрузил и выполнил заражённую версию Axios (1.14.1). Этот workflow имел доступ к сертификату подписи и материалам, включая ChatGPT Desktop, Codex, Codex CLI и Atlas.

Тем не менее, внутренний анализ показал, что вредоносный код, вероятно, не смог извлечь сертификат — из-за особенностей последовательности выполнения задач и момента его загрузки в процесс. Признаков доступа к пользовательским данным, внутренним системам или изменения программного обеспечения обнаружено не было.

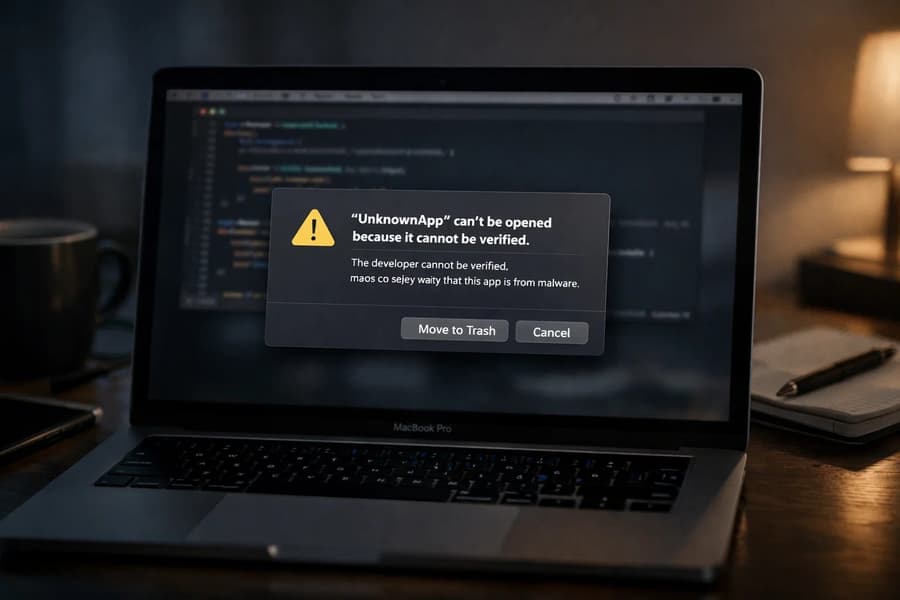

Несмотря на это, компания решила считать сертификат потенциально скомпрометированным. Он отозван и заменён, а старые версии приложений перестанут получать обновления и поддержку с 8 мая. MacOS будет по умолчанию блокировать запуск приложений, подписанных старым сертификатом.

Иллюстрация: Sora

Иллюстрация: SoraOpenAI также сотрудничает с Apple, чтобы исключить возможность повторной компрометации ПО со старым сертификатом. Пользователям предоставлено 30 дней на обновление до новых версий приложений.

Инцидент стал частью более широкой волны атак на цепочки open-source. Помимо Axios, была скомпрометирована инфраструктура сканера уязвимостей Trivy, что привело к распространению вредоносного кода через CI/CD-пайплайны и зависимости в различных экосистемах.

В результате этих атак могли быть скомпрометированы сотни тысяч секретов и учётных данных. Злоумышленники использовали их для дальнейшего проникновения в облачные и SaaS-среды, а также для распространения вредоносного ПО, включая инструменты удалённого управления и вымогательские программы.

Атаки такого типа опасны тем, что эксплуатируют базовое доверие разработчиков к сторонним библиотекам. Как отмечают специалисты по кибербезопасности, защита требует перехода от неявного доверия к строгой верификации зависимостей, изоляции сред выполнения и использованию ограниченных по времени учётных данных.

© iXBT