Обнаружена крупномасштабная вредоносная кампания, нацеленная на пользователей Google Chrome и Microsoft Edge

[unable to retrieve full-text content]

Исследовательская группа ReasonLabs обнаружила продолжающуюся широкомасштабную вредоносную кампанию, которая использует троян для установки мошеннических расширений в браузерах Google Chrome и Microsoft Edge. Согласно анализу, кампания охватила не менее 300 000 пользователей.

Вредоносное ПО распространяется через поддельные веб-сайты, маскирующиеся под популярное программное обеспечение, такое как Roblox FPS Unlocker, YouTube, VLC media player, Steam или KeePass. Злоумышленники используют вредоносную рекламу для продвижения этих сайтов, чтобы обмануть пользователей и заставить их загрузить троян.

Троян, существующий с 2021 года, содержит различные компоненты, от простых расширений рекламного ПО, которые перехватывают поиск, до более сложных вредоносных скриптов, которые устанавливают локальные расширения для кражи личных данных и выполнения различных команд.

Источник: DALL-E

Источник: DALL-E

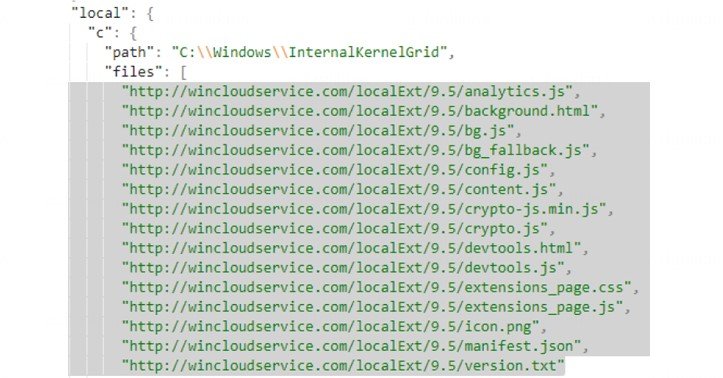

После загрузки троян регистрирует задачу, которая настроена на выполнение скрипта PowerShell. Этот скрипт отвечает за загрузку и выполнение скрипта следующего этапа, полученного с удалённого сервера.

Вредоносное ПО изменяет реестр Windows для принудительной установки расширений из Chrome Web Store и Microsoft Edge Add-ons, которые способны перехватывать поисковые запросы в Google и Microsoft Bing и перенаправлять их через контролируемые злоумышленниками серверы.

Расширения не могут быть отключены пользователем, даже если включен режим разработчика. Более новые версии скрипта также удаляют обновления браузера. Кроме того, троян запускает локальное расширение, которое загружается непосредственно с сервера управления и контроля (C2) и обладает обширными возможностями для перехвата всех веб-запросов и отправки их на сервер, получения команд и зашифрованных скриптов, а также внедрения и загрузки скриптов на все страницы.

Источник: Ravie Lakshmanan

Источник: Ravie Lakshmanan

Вредоносное ПО также перехватывает поисковые запросы из Ask.com, Bing и Google и направляет их через свои серверы, а затем в другие поисковые системы.

Эта кампания напоминает другую, обнаруженную в декабре 2023 года, когда компания по кибербезопасности подробно описала троянский установщик, распространяемый через торренты. Этот установщик также устанавливал вредоносные веб-расширения, маскирующиеся под приложения VPN, но предназначенные для запуска «взлома кэшбэк-активности».

© iXBT