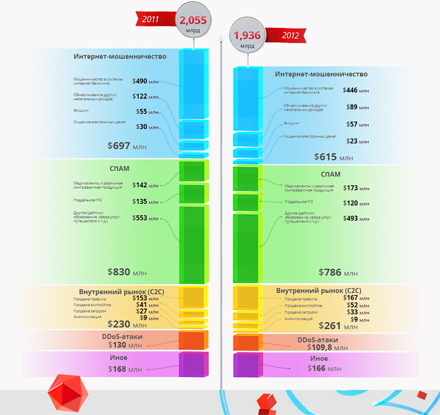

Объем российского рынка киберпреступности в 2012 г. достиг $1,9 млрд

Компания Group-IB представила результаты ежегодного исследования «Рынок преступлений в области высоких технологий: состояние и тенденции 2013 года». По оценкам компании, общий оборот мошеннических действий в Сети по итогам 2012 г. подошел к отметке в $1,9 млрд.

По оценке Group-IB, в прошлом году общий объем рынка киберпреступности в РФ снизился на 6%, причем в основном благодаря снижению суммы хищений из систем онлайн-банкинга. Среди главных причин такого снижения специалисты Group-IB выделяют: успешные операции по ликвидации преступных групп; организацию межбанковского списка дропов; внедрение банками анти-фрод решений; мониторнг бот-сетей и извлечение скомпрометированных данных.

Несмотря на общее снижение объема рынка спама, в компании отметили 22% рост объемов продаж различной контрафактной продукции через спам-рассылки: поддельных медикаментов, реплик часов и аксессуаров. Как пояснили эксперты Group-IB, это изменение связано с общим развитием данного нелегального бизнеса и появлением новых партнерских программ.

В свою очередь, рост внутреннего C2C-рынка на 13% свидетельствует об увеличении инфраструктурных расходов на организацию бот-сетей и распространение вредоносного ПО. Эта тенденция связана с общим ростом защищенности клиентских рабочих станций и технологическим развитием используемого ПО, отметили в компании.

За последние полтора года специалистами Group-IB было зафиксировано как минимум 6 случаев получения прямого доступа к ИТ-инфраструктуре крупных финансовых организаций, причем в некоторых случаях имели место крупные хищения денежных средств — сотни миллионов рублей. В среднем в прошлом году в России совершалось 44 хищения из систем ДБО ежедневно.

Оценка объемов рынка киберпреступности в РФ

Оценка объемов рынка киберпреступности в РФ

В 2012 г. специалисты Group-IB впервые зафиксировали случаи прямого заражения компьютеров с целью кражи ключей и параметров доступа к системам онлайн-трейдинга, таким как Quick и Focus IV online. И хотя как таковых хищений зафиксировано пока не было, эти инциденты явно указывают на новый интерес злоумышленников, считают в компании.

В рамках работы системы Group-IB Bot-Trek была выявлена вредоносная сеть на базе зловредного ПО Dump memory grabber, нацеленного на инфицирование кассовых компьютеров в точках продаж (POS). Данная программа осуществляет хищение дампов карт памяти уязвимых кассовых компьютеров. В результате успешной операции были извлечены данные о тысячах скомпрометированных карт крупнейших банков США: Chase, Capital One, Citibank и др. Данные были переданы банкам и ФБР для проведения расследования.

«Перенос этапа подтверждения транзакций на мобильные устройства заставляет мигрировать туда же и вредоносное ПО, причем злоумышленники используют весьма хитроумные уловки для инфицирования пользовательских устройств клиентов крупнейших банков», — отметили в Group-IB.

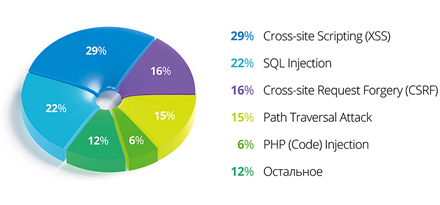

За последние полтора года специалисты Group-IB проанализировали десятки систем ДБО, веб-сервисов и мобильных приложений. Работа в этом направлении оказалась полезной для клиентов компании: в среднем в каждом исследованном ресурсе было обнаружено 6 значительных уязвимостей (см. диаграмму ниже).

В свою очередь, в рамках работы центра по реагированию на инциденты информационной безопасности CERT-GIB (The Computer Emergency Response Team of Group-IB) за 2012 г. было обработано более 3,2 тыс. обращений.

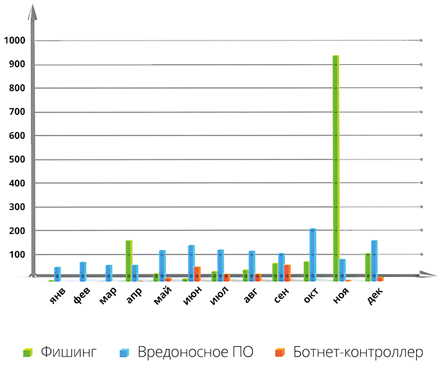

Распределение обращений в CERT-GIB по направлениям деятельности центра

Распределение обращений в CERT-GIB по направлениям деятельности центра

Одним из важных результатов проводимой CERT-GIB работы является препятствование функционированию бот-сетей и закрытие командных центров ботнетов. Так, в течение 2012 г. при непосредственном участии специалистов центра были обезврежены бот-сеть Dragon (ответственна за DDoS-атаку на несколько банковских сетей в конце 2012 г.), Grum (использовался для рассылки рекламных сообщений в рамках работы с партнерскими программами, занимающимися реализацией контрафактных медикаментов), Slenfbot, а также Virut (червь, который распространялся через съемные носители и общие сетевые папки; бот-сеть насчитывала более 300 тыс. зараженных компьютеров).

© CNews