Конфиденциальные данные в Пакистане стали мишенью для кибератаки

Компания Eset, международный разработчик антивирусного ПО и эксперт в сфере киберпреступности и защиты от компьютерных угроз, сообщила о раскрытии целенаправленной атаки, которая два года использовалась для хищения конфиденциальной информации в Пакистане и ряде других стран. При расследовании инцидента стало известно, что корни этой кибератаки берут начало в Индии.

Как рассказали CNews в Eset, целью кибератаки являлась кража конфиденциальной информации с зараженных компьютеров — для этого использовались различные способы, включая клавиатурный шпион, модуль снятия скриншотов рабочего стола, модуль передачи документов на внешний сервер и т.д. После успешной атаки все собранные данные отправлялись к злоумышленникам.

При организации атаки киберпреступники использовали действующий цифровой сертификат, которым подписывали вредоносные исполняемые файлы. Такая подпись придавала этим файлам большую легитимность. Упомянутый сертификат еще в 2011 г. был получен компанией, расположенной в Нью-Дели (Индия). Вредоносное ПО, которое подписывалось этим сертификатом, распространялось через электронную почту.

Киберпреступники маскировали вредоносные файлы под электронные документы с якобы важным содержанием. Специалистами Eset было обнаружено несколько подобных документов, которые, судя по всему, должны были заинтересовать потенциальных жертв. Так, в одном из них использовалась тема индийских вооруженных сил.

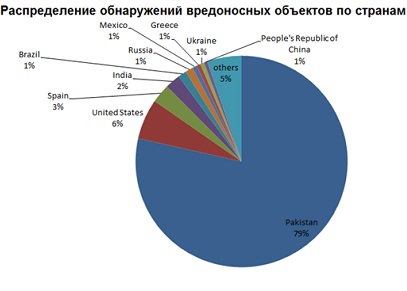

«На данный момент нет точной информации о том, на какие именно учреждения была направлена кибератака, однако можно с уверенностью сказать, что цели атаки располагались в Пакистане», — заявили в компании. Данные системы телеметрии Eset наглядно демонстрируют, что именно в этой стране вредоносный код проявил наибольшую активность (79% от общего количества обнаружений данной угрозы пришлось на Пакистан).

«Таргетированные атаки получают в последние годы все большее распространение. Как правило, их целями становятся отдельно взятые учреждения или институты, имеющие государственное значение. Очевидно, что в данном случае целью киберпреступников были учреждения в Пакистане. Поскольку атака длилась несколько лет, то можно говорить об APT (Advanced Persistent Threat), — отметил Артем Баранов, старший вирусный аналитик Eset. — Этот инцидент мог поставить под угрозу национальную безопасность не только Пакистана, но и США, поскольку распространенность угрозы зафиксирована и там. Надо сказать, что, по данным компании Norman, индийская киберпреступная группа участвовала в недавнем инциденте промышленного шпионажа против норвежской телекоммуникационной компании Telenor».

По информации экспертов Eset, для успешной установки вредоносного ПО злоумышленники применяли несколько векторов атаки. В одном случае использовался эксплойт для широко известной уязвимости CVE-2012–0158, которая может эксплуатироваться с помощью специально сформированного документа Microsoft Office — его открытие на уязвимой системе инициирует исполнение произвольного кода. Как упоминалось выше, такие документы доставлялись потенциальным жертвам по электронной почте. Открывая документ, пользователь незаметно для себя инициировал установку вредоносного ПО.

Другой вектор атаки заключался в рассылке по электронной почте исполняемых вредоносных файлов, которые маскировались под файлы Word или PDF-документы. Для дополнительной маскировки и усыпления бдительности пользователя, во время установки вредоносного ПО действительно отображался документ с определенным содержанием.

Согласно заявлению Eset, антивирусные продукты компании успешно детектируют все вредоносные модули, использованные в этой атаке.

© CNews