Google представил открытый проект OpenTitan для создания заслуживающих доверия чипов

Компания Google представила новый открытый проект OpenTitan, представляющий собой платформу для создания заслуживающих доверия аппаратных компонентов (RoT, Root of Trust). В основу OpenTitan, заложены технологии уже применяемые в криптографических USB-токенах Google Titan и TPM-чипах для обеспечения верифицированной загрузки, устанавливаемых на серверах в инфраструктуре Google, а также на устройствах Chromebook и Pixel. Связанный с проектом код и спецификации аппаратных компонентов опубликованы на GitHub под лицензией Apache 2.0.

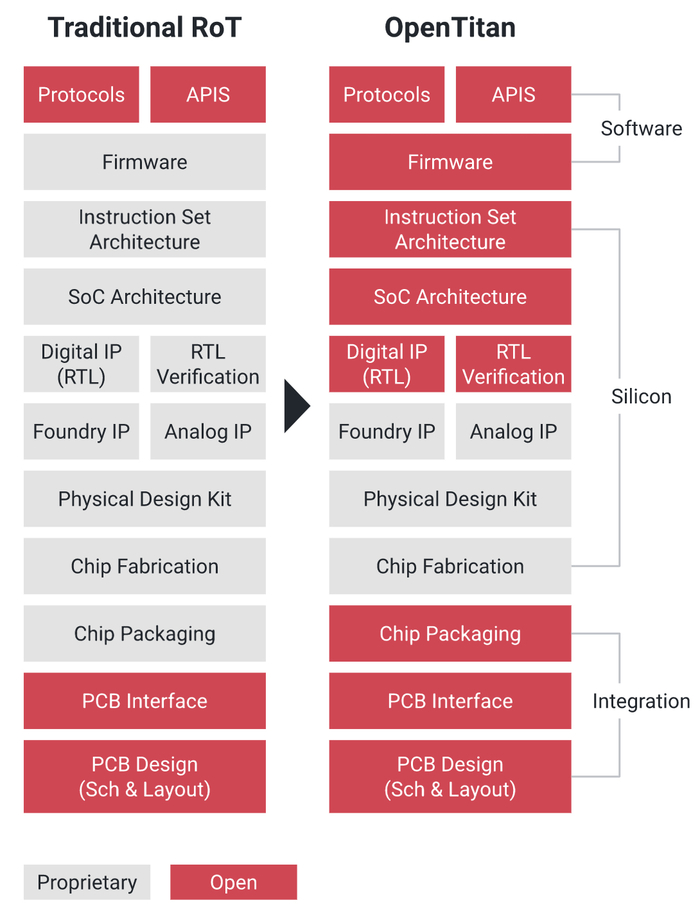

В отличие от существующих реализаций Root of Trust новый проект развивается в соответствии с концепцией «безопасность через прозрачность», подразумевающей полностью открытый процесс разработки и доступность кода и схем ключевых частей платформы. OpenTitan будет развиваться на независимой площадке как совместный проект, не привязанный к конкретным поставщикам и производителям чипов.

Разработку OpenTitan будет курировать некоммерческая организация lowRISC, развивающая свободный микропроцессор на базе архитектуры RISC-V. К совместной работе над OpenTitan уже подключились компании G+D Mobile Security, Nuvoton Technology и Western Digital, а также Высшая техническая школа Цюриха и Кембриджский университет, исследователи из которого развивают защищённую процессорную архитектуру CHERI (Capability Hardware Enhanced RISC Instructions) и недавно получили грант в 190 млн евро на адаптацию связанных с ней технологий для процессоров ARM и создание прототипа новой аппраратной платформы Morello.

OpenTitan может применяться там, где нужно гарантировать целостное состояние аппаратных и программных компонентов системы, удостоверяя, что критически важные системные компоненты не были подменены и основываются на проверенном и авторизированном производителем коде. Чипы на базе OpenTitan могут использоваться в серверных материнских платах, сетевых картах, потребительских устройствах, маршрутизаторах, устройствах интернета вещей для верификации прошивок (выявление модификации прошивки вредоносным ПО), предоставления криптографически уникального идентификатора системы (защита от подмены оборудования), защиты криптографических ключей (изоляция ключей в случае получения злоумышленником физического доступа к оборудованию), предоставление связанных с безопасностью сервисов и ведение лога аудита, который невозможно отредактировать или стереть.

Проект охватывает разработку различных логических компонентов, востребованных в RoT-чипах, включая открытый микропроцессор lowRISC Ibex на базе архитектуры RISC-V, криптографические сопроцессоры, аппаратный генератор случайных чисел, иерархия хранения ключей и данных в постоянной и оперативной памяти, механизмы защиты, блоки ввода/вывода, средства безопасной загрузки и т.п.

Источник: http://www.opennet.ru/opennews/art.shtml? num=51829

© OpenNet