Каждые 15 секунд в мире появляется новый вирус

По данным G Data Software, наибольшее число вредоносного кода приходится на уязвимости в Java, и в 2011 г. ситуация не изменится. Более того аналитики G Data предсказывают повышенный интерес злоумышленников к распространению вредоносного кода с помощью социальных сетей и политически мотивированных атак, нацеленных на компании и государственные структуры.

«Java очень популярна во всем мире: на 8 из 10 компьютеров установлены программные модули Java. Обнаружив уязвимости в Java, киберпреступники открыли большой потенциал для нового способа распространения вирусов, — сообщил Ральф Бенцмюллер, руководитель лаборатории безопасности компании G Data Software. — В 2011 году мы ожидаем увеличение вредоносного кода, основанного на уязвимостях в Java Пользователям необходимо своевременно загружать обновления для своего антивирусного решения, чтобы закрыть все уязвимости в безопасности Java как можно быстрее».

2010 г. ознаменовался абсолютным рекордом по числу новых вирусов — 2 093 444, говорится в отчете G Data Software. Несмотря на то что вторая половина года продемонстрировала небольшой спад, число новых вирусов превысило результат 2009 г. (1 588 005) на 32%, подчеркнули в компании. «Я считаю, что индустрия создания вредоносного кода достигла абсолютного апогея, — заявил Ральф Бенцмюллер. — Киберпреступникам, распространяющим вирусы, больше нет смысла инвестировать в развитие и создание новых вредоносов, число которых превысило бы результат 2010 года. Хотя мы не можем дать точных прогнозов на 2011 год, но не ожидаем увеличения темпов роста это сектора киберэкономики».

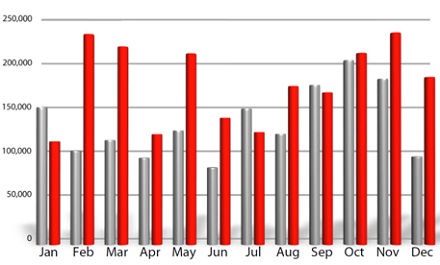

Если рассматривать статистику по каждому месяцу 2010 г., то в первой половине специалисты G Data выделяют снижение темпов роста числа новых вирусов на 6%.

Статистика вредоносного кода в 2009 г. (серый) и 2010 г. (красный)

Аналитики G Data считают, что анонимность поступков пользователя в Сети и возможность доступа к практически любым ресурсам облегчает процесс организации преступлений в интернете. Так, например, кампании, осуществленные последователями WikiLeaks, становятся новой формой свободы слова, социально допустимой в киберпространстве, убеждены в G Data. «Сторонники WikiLeaks подтвердили эффективность политически обусловленных атак на ИТ-инфраструктуры крупных предприятий. Уличные беспорядки уже в прошлом, поколение web 2.0. использует для этого интернет», — констатирует Ральф Бенцмюллер. — Хактевисты, кибершпионаж или киберсаботаж станут главными проблемами 2011 г.

Социальные сети также станут одной из основных целей для атак киберпреступников в 2011 г., полагают аналитики G Data. Высокая информационная насыщенность и предложения различных услуг, которые возможно использовать независимо друг от друга, позволяют осуществлять более целенаправленные атаки на частных лиц и компании. Также локализованные услуги и URL-ярлыки будут играть важную роль в деле распространения вредоносного кода, считают в компании.

© CNews