Выпуск дистрибутива SELKS 7.0, нацеленного на создание систем обнаружения вторжений

Компания Stamus Networks опубликовала выпуск специализированного дистрибутива SELKS 7.0, предназначенного для развёртывания систем обнаружения и предотвращения сетевых вторжений, а также реагирования на выявленные угрозы и мониторинга безопасности сети. Пользователям предоставляется полностью готовое решение для управления сетевой безопасностью, которое можно использовать сразу после загрузки. Дистрибутив поддерживает работу в Live-режиме и запуск в окружениях виртуализации или контейнерах. Наработки проекта распространяются под лицензией GPLv3. Размер загрузочного образа 3 ГБ.

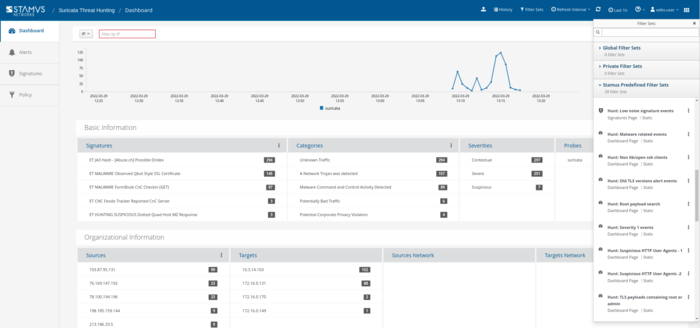

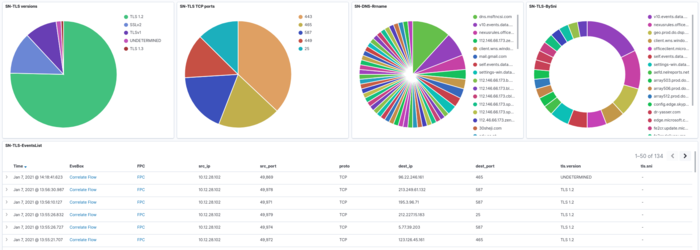

Система построена на пакетной базе Debian и открытой IDS-платформе Suricata. Данные обрабатываются при помощи Logstash и сохраняются в хранилище ElasticSearch. Для отслеживания текущего состояния и выявленных инцидентов предлагается web-интерфейс, реализованный поверх Kibana. Для управления правилами и визуализации связанной с ними активности применяется web-интерфейс Scirius CE. В состав также входят система захвата пакетов Arkime, интерфейс для оценки произошедших событий EveBox и анализатор данных CyberChef.

Кроме обновления пакетной базы в новой версии выделяются следующие улучшения:

Формирование пакета для развёртывания в системах контейнерной изоляции, поддерживающих Docker.

Полностью автоматизированная система повторного воспроизведения активности по сохранённым логам в формате PCAP, которая может применяться для проверки работоспособности внедрённых мер защиты, для анализа инцидентов или в процессе обучения.

Расширен и улучшен набор фильтров для выявления киберугроз (threat hunting), позволяющих быстро выявлять вредоносную активность и нарушения правил доступа через поиск в логах Suricata и NSM (Network Security Monitor).

- Интегрирован пакет CyberChef, позволяющий кодировать, декодировать и анализировать данные, связанные с событиями, работой протоколов и создаваемыми Suricata записями.

- В интерфейс Kibana добавлено 6 новых разделов для визуализации и мониторинга активности, связанной с протоколами SNMP, RDP, SIP, HTTP2, RFB, GENEVE, MQTT и DCERPC.

Источник: http://www.opennet.ru/opennews/art.shtml? num=56983

© OpenNet