Выпуск дистрибутива для исследования безопасности Kali Linux 2023.3

Представлен релиз дистрибутива Kali Linux 2023.3, основанного на пакетной базе Debian и предназначенного для тестирования систем на предмет наличия уязвимостей, проведения аудита, анализа остаточной информации и выявления последствий атак злоумышленников. Все оригинальные наработки, созданные в рамках дистрибутива, распространяются под лицензией GPL и доступны через публичный Git-репозиторий. Для загрузки подготовлены несколько вариантов iso-образов, размером 468 МБ, 2.9 ГБ и 3.7 ГБ. Сборки доступны для архитектур i386, x86_64, ARM (armhf и armel, Raspberry Pi, Banana Pi, ARM Chromebook, Odroid). По умолчанию предлагается рабочий стол Xfce, но опционально поддерживаются KDE, GNOME, MATE, LXDE и Enlightenment e17.

Kali включает одну из самых полных подборок инструментов для специалистов в области компьютерной безопасности: от средств для тестирования web-приложений и проникновения в беспроводные сети до программ для считывания данных с идентификационных RFID чипов. В комплект входит коллекция эксплоитов и более 300 специализированных утилит для проверки безопасности, таких как Aircrack, Maltego, SAINT, Kismet, Bluebugger, Btcrack, Btscanner, Nmap, p0f. Помимо этого, в дистрибутив включены средства для ускорения подбора паролей (Multihash CUDA Brute Forcer) и WPA ключей (Pyrit) через задействование технологий CUDA и AMD Stream, позволяющих использовать GPU видеокарт NVIDIA и AMD для выполнения вычислительных операций.

В новом выпуске:

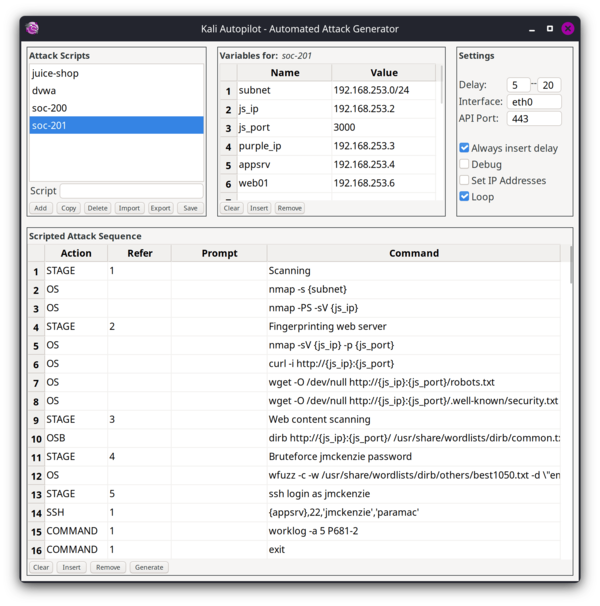

Представлен инструментарий Kali Autopilot, позволяющий симулировать действия атакующих для тестирования и оценки эффективности работы средств для обнаружения, журналирования и предотвращения атак. Kali Autopilot предоставляет графический интерфейс, сервис для автоматического выполнения тестовых атак, коллекцию скриптов для симуляции атак и Web API для удалённого управления стадиями выполнения атакующих скриптов.

- В состав включены новые утилиты:

- Calico — утилита для проверки сетевой подсистемы облачных окружений и виртуальных машин.

- cri-tools — утилиты для Kubelet Container Runtime Interface

- .

- Hubble — платформа инспектирования трафика в Kubernete, реализованная на базе сетевой подсистемы Cilium и eBPF.

- ImHex — редактор шестнадцатеричных дампов, полезный при проведении обратного инжиниринга.

- kustomize — инструментарий для изменения конфигурации kubernetes в формате YAML

Rekono — платформа для автоматизации тестирования уязвиомостей.

- rz-ghidra — декомпилятор и дизассемблер.

- unblob — утилита для извлечения файлов из образов контейнеров.

Villain — инструментарий для предоставления shell-доступа к системе (reverse shell).

Обновлены версии пакетов, среди прочего обновлены такие специфичные приложения, как Greenbone, Humble, Impacket, jSQL, OWASP ZAP, Rizin, Tetragon, theHarvester и Wireshark. Удалены пакеты king-phisher (прекращено сопровождение) и plecost (несовместим с Python 3.11).

- Ядро Linux обновлено до версии 6.3.7.

Реализована возможность использования мультимедийного сервера Pipewire в окружениях на базе гипервизора Hyper-V в режиме ES (enhanced session).

Упрощена установка Kali Purple, специализированной сборки, включающей подборку платформ и инструментариев для организации защиты от атак. Добавлена поддержка экранов с высокой плотностью пикселей (режим kali-hidpi-mode). Добавлены новые пиктограммы.

Обновлено окружение для мобильных устройств на базе платформы Android — NetHunter, с подборкой инструментов для тестирования систем на наличие уязвимостей. При помощи NetHunter возможна проверка осуществления атак, специфичных для мобильных устройств, например, через эмуляцию работы USB-устройств (BadUSB и HID Keyboard — эмуляция сетевого USB-адаптера, который может использоваться для MITM-атак, или USB-клавиатуры, выполняющей подстановку символов) и создание подставных точек доступа (MANA Evil Access Point). NetHunter устанавливается в штатное окружение платформы Android в форме chroot-образа, в котором выполняется специально адаптированный вариант Kali Linux. В новой версии добавлена поддержка устройств LG V20 (Lineage 19.1), Nexus 6P (Android 8.0), Nothing Phone (Android 12/13), Pixel 3/XL (Android 13), Samsung Galaxy A7 (LineageOS 18.1), Xiaomi Mi A3 (Lineage 20) и Xiaomi Redmi 4/4X (VoltageOS 2.5).

Источник: http://www.opennet.ru/opennews/art.shtml? num=59654

© OpenNet