В прошивке коммутаторов Cisco обнаружили сертификаты и приватные ключи Huawei

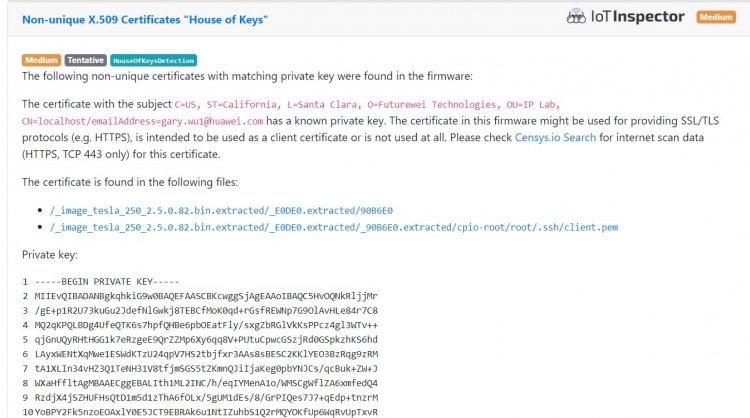

При проведении тестов с использованием инструмента IoT Inspector, предназначенного для автоматического анализа безопасности встроенного программного обеспечения, исследователи SEC Technologies, подразделения компании SEC Consult, обнаружили, что встроенное программное обеспечение для интеллектуальных коммутаторов Cisco SG250 содержит некоторые цифровые сертификаты и соответствующие приватные ключи в папке /root/.ssh/.

Сертификаты были выданы Futurewei Technologies, подразделением Huawei, занимающимся исследованиями и разработками в США. Ранее сообщалось, что Futurewei Technologies стала дистанцироваться от родительской компании в связи с внесением её Министерством торговли США в «чёрный» список Entity List.

Возник вопрос, почему американский технологический гигант Cisco, который подал в суд на Huawei в связи с нарушением патентов, допустил включения сертификатов и ключей китайского конкурента в прошивку собственных коммутаторов?

Как выяснилось, разработчики Cisco использовали во время тестирования пакет с открытым исходным кодом OpenDaylight для настройки и автоматизации сетей, в разработке которого принимают участие и сотрудники Huawei, и попросту забыли удалить определённые компоненты. В информационном сообщении, опубликованном в среду, Cisco заявила, что её команда разработчиков FindIT использует OpenDaylight для целей тестирования, и сертификаты не должны были быть включены в производственную прошивку.

»Включение сертификатов и ключей из пакета OpenDaylight с открытым исходным кодом в поставку программного обеспечения произошло по недосмотру команды разработчиков Cisco FindIT », — пояснила компания. Впрочем, никакой угрозы они всё равно не несли.

Cisco сообщила, что данная проблема затронула коммутаторы серий Cisco Small Business 250, 350, 350X и 550X. На данный момент сертификаты и ключи удалены из программного обеспечения FindIT Network Probe и прошивок вышеуказанных устройств.

Источник:

© 3DNews