Зловред-вымогатель “Petya” шифрует весь жесткий диск и требует денег

Приветствуем вас на страницах блога iCover! Возможно онлайн-экспозиция музея вирусов The Malware Museum, где собраны необычные и запомнившиеся пользователям зловреды, вскоре пополнится еще одним любопытным экспонатом. Создатели трояна Petya (Петя) действуют по классической схеме: шифруют данные пользователя и требуют выкуп за ключ для разблокировки. Но, имеет «Троян Win32.Trojan-Ransom.Petya.A» и кое-что, в корне отличающее его от среднестатистических вымогателей-шифровальщиков — Locky, CryptoWall, TeslaCrypt …, его авторы не ограничились кодировкой отдельных категорий файлов — документов, фото- или видео-архивов, зловред шифрует диск с данными полностью.

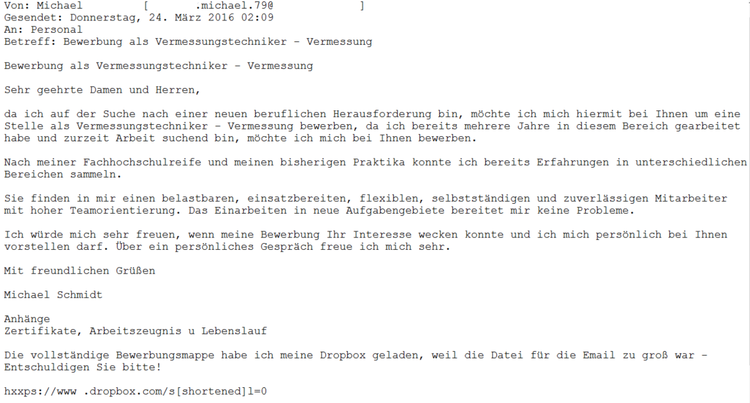

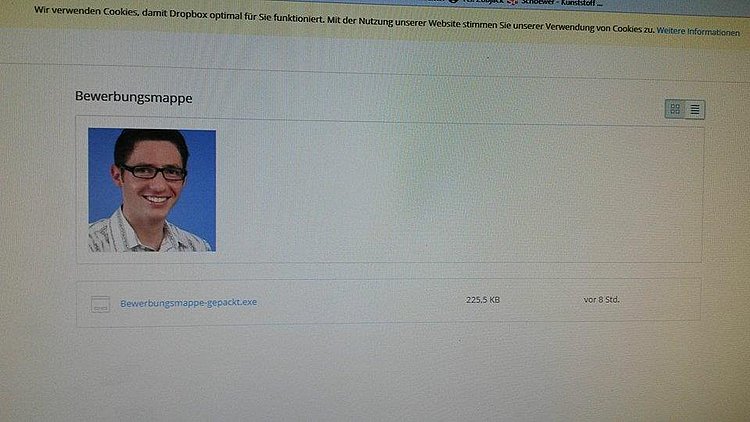

Первый шаг на пути налаживания тесного контакта «злоумышленник-пользователь» — получение последним письма, с виду ничем не отличающегося от сотен пересылаемых ежедневно. Здесь приходится отдать должное достаточно неплохому знанию психологии его составителей. Прислано письмо якобы по ошибке соискателем работы, ссылающимся на отдел кадров компании-работодателя. К письму прилагается архив — портфолио работ, хранящийся в облачном сервисе Dropbox.

Хотя внешне все выглядит достаточно безобидно, как вероятно уже стало ясно нашим читателям, в архиве маскируется исполняемый файл, содержащий вредоносное ПО. По факту клика на ссылку загрузочная запись на системном накопителе модифицируется, компьютер завершает работу в аварийном режиме.

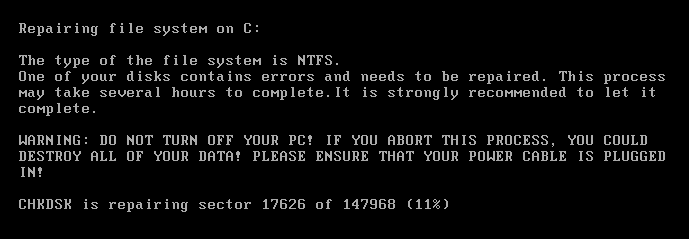

После перезагрузки компьютера пользователь видит системное сообщение, уведомляющее о том, что диск поврежден и нуждается в коррекции ошибок. Проверка может занять несколько часов, а для предотвращения полной утери информации компьютер на протяжении всего этапа тестирования отключать не следует. На самом же деле в течение всего этого времени данные накопителя пользователя подвергаются шифрованию.

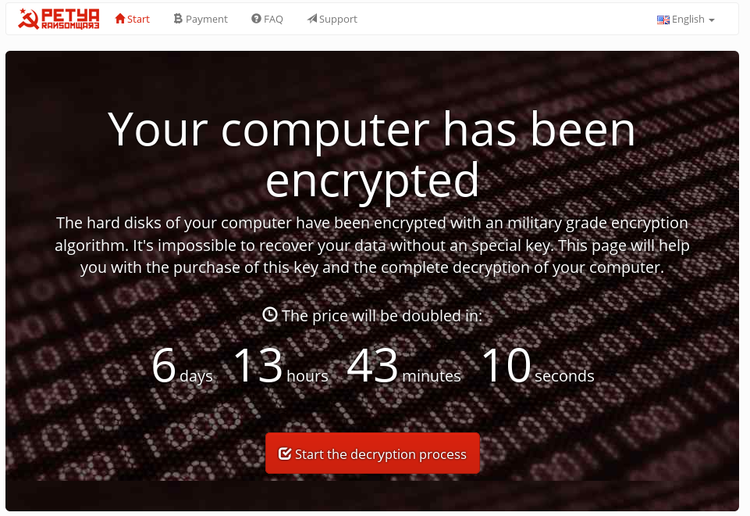

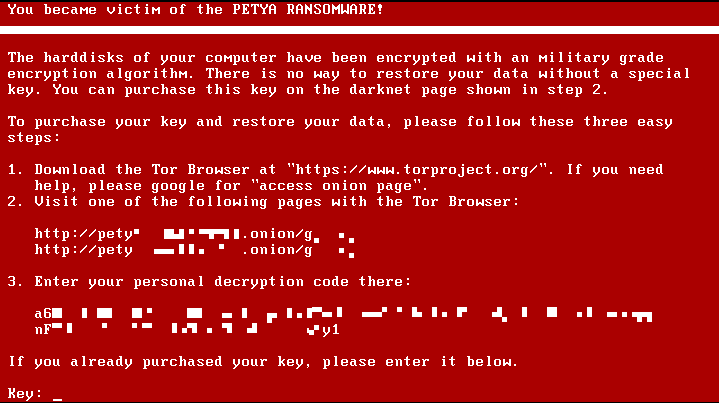

Когда Петя закончит свое черное дело и доступ к данным диска будет зашифрован, пользователю, перезагрузившему систему будет предложено приобрести ключ через браузер Tor.

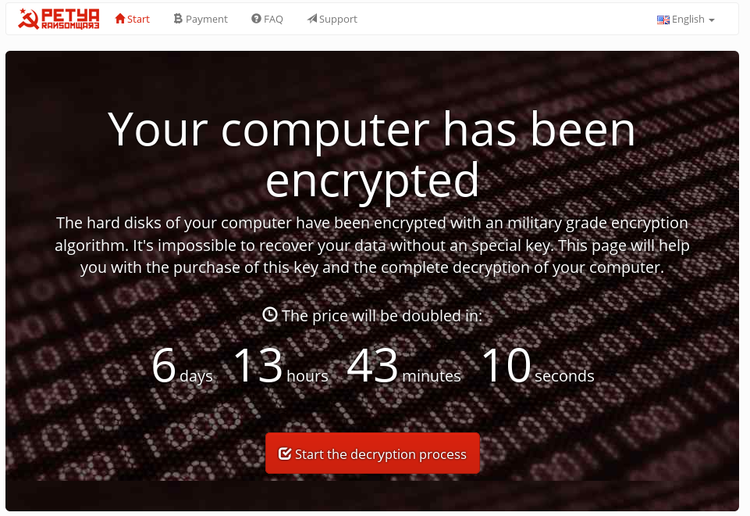

На этом этапе вымогатели прибегают к очередной попытке психологического давления: для стимулирования жертвы к оплате Петя выводит на экран сообщение с таймером, согласно которому через 7 дней стоимость ключа возрастет вдвое.

Анализ вируса сейчас проводят в лаборатории эксперты по безопасности G DATA SecurityLabs. Они надеются, что Petya шифрует все же лишь доступ к файлам, но не сами данные накопителя. Ответа на вопрос: возможно ли восстановление данных диска в случае заражения на данный момент нет.

Как защититься от зловреда

Чтобы Petya не стал частью нашим ночным кошмаром, специалисты из SecurityLabs, за отсутствием на данный момент четкого представления о коде зловреда, рекомендуют придерживаться двух стандартных советов:

• Регулярно создавать архивные копии важных данных.

• Проявлять повышенное внимание при загрузке исполняемых файлов.

Если же система уже заражена, стоит отключить компьютер от сети невзирая на настоятельные рекомендации на экране. Оплачивать услуги создателям зловреда специалисты лаборатории не рекомендуют.

Информации о том, можно ли восстановить доступ к данным и сами данные пока нет. В этой связи, отмечают специалисты лаборатории, следует понимать, что момент перед загрузкой и открытием вредоносного файла — точка невозврата, тот последний шанс, когда угроза и сопутствующие ей проблемы еще могут быть предотвращены.

Источник

Обновленную информацию о результатах тестирования вируса сотрудники лаборатории G DATA SecurityLabs обещают публиковать на странице блога в режиме реального времени.

Уважаемые читатели, мы всегда с удовольствием встречаем и ждем вас на страницах нашего блога. Мы готовы и дальше делиться с вами актуальными новостями, обзорными материалами и другими публикациями, и постараемся сделать все возможное для того, чтобы проведенное с нами время было для вас полезным. И, конечно, не забывайте подписываться на наши рубрики.

Другие наши статьи и события