Жизнь без DDoS

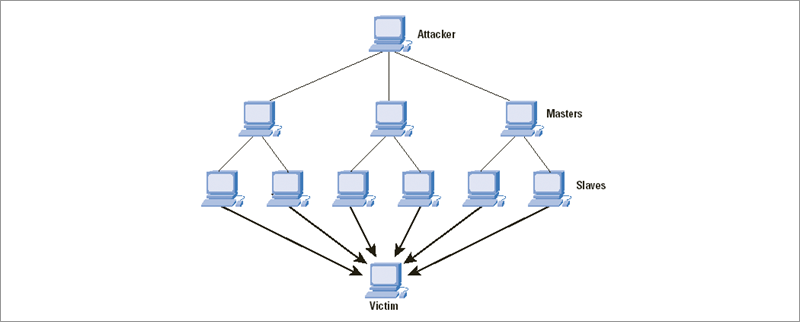

DDoS-атаки случаются всё чаще — в последние годы они вышли на первое место в перечне сетевых угроз для корпоративных клиентов и операторов связи. Защита от них — актуальная проблема не только для каждого интернет-бизнеса, но и для многих других компаний, использующих веб-ресурсы. Как правило, такие атаки направлены на вывод из строя критически важных приложений и ресурсов владельца. Сегодня средства защита клиентов от такого рода атак — необходимый элемент в арсенале любого крупного оператора дата-центра.Рост киберпреступности повлёк за собой широкое использование DDoS-атак со всеми вытекающими последствиями. DDoS (Distributed Denial of Service) — одновременная атака системы с большого количества компьютеров — обычно имеет целью затруднить или сделать невозможным доступ пользователей к веб-сайту или интернет-сервису. Простота проведения DDoS-атак делает этот способ доступным даже для рядового программиста, который не имеет большого опыта подобной деятельности. Да и стоит «услуга DDoS» совсем недорого: по данным Arbor Networks, атака, способная «положить» сайт небольшой компании на неделю, обойдётся примерно в 150 долларов.

Насколько распространено это явление? В последнем отчёте Arbor Networks отмечается, что дата-центры и облака стали крупной мишенью для DDoS-атак. В прошлом году около 70% респондентов, пользующихся услугами ЦОД, сообщили, что столкнулись с DDoS-атаками. Одновременно зарегистрировано большое количество атак мощностью свыше 100 Гбит/с. Такие «мероприятия» уже слишком дороги для рядового злоумышленника, их обычно организуют «заказчики», всё чаще — в политических целях. Значительная часть зарегистрированных инцидентов была направлена на отказ работы приложений — такие атаки теперь наблюдаются регулярно.За 2014 год в мире были атакованы две трети ЦОД. Финансовые потери от DDoS-атак понесли 44% ЦОД. При этом DDoS-атаки достигали мощности 400 Гбит/c. Также от злоумышленников пострадали 29% облачных сервисов.

Насколько распространено это явление? В последнем отчёте Arbor Networks отмечается, что дата-центры и облака стали крупной мишенью для DDoS-атак. В прошлом году около 70% респондентов, пользующихся услугами ЦОД, сообщили, что столкнулись с DDoS-атаками. Одновременно зарегистрировано большое количество атак мощностью свыше 100 Гбит/с. Такие «мероприятия» уже слишком дороги для рядового злоумышленника, их обычно организуют «заказчики», всё чаще — в политических целях. Значительная часть зарегистрированных инцидентов была направлена на отказ работы приложений — такие атаки теперь наблюдаются регулярно.За 2014 год в мире были атакованы две трети ЦОД. Финансовые потери от DDoS-атак понесли 44% ЦОД. При этом DDoS-атаки достигали мощности 400 Гбит/c. Также от злоумышленников пострадали 29% облачных сервисов.

DDoS в России Сложность выявления киберпреступников, совершающих DDoS-атаки, подчас создаёт у них чувство безнаказанности. В России «задидосить конкурента» стало своего рода национальным видом спорта. Если набрать в поисковике «заказать DDoS-атаку», можно получить около десятка ссылок: множество веб-сайтов поясняют, как её заказать, сколько она стоит и пр. Сегодня массированным атакам подвергаются ресурсы даже крупных российских компаний. Достаточно вспомнить серию DDoS-нападений на веб-сайты ведущих российских банков, включая «Альфа-Банк», «Газпромбанк», ВТБ, Сбербанк и Центробанк России. А с началом украинского кризиса число DDoS-атак на ресурсы российских организаций выросло в разы. Необходимость защиты информационных ресурсов от DDoS-атак перестает быть частной проблемой и приобретает национальный характер.Нередко DDoS-атаки совершаются с использованием ботнетов. По данным «Лаборатории Касперского», в России в первом квартале 2015 года их число увеличилось по сравнению с предыдущим аналогичным периодом и составило почти 1400. Россия заняла четвёртую позицию в рейтинге стран, веб-ресурсы которых чаще всего оказывались под прицелом организаторов DDoS-атак. Всего же в первом квартале 2015 года киберпреступники совершили более 23 тысяч DDoS-атак с применением ботсетей на ресурсы в 76 странах. Хотя преступники не ограничивают свой арсенал для DDoS-атак одними ботнетами, этот инструмент остаётся одним из самых распространённых и опасных.

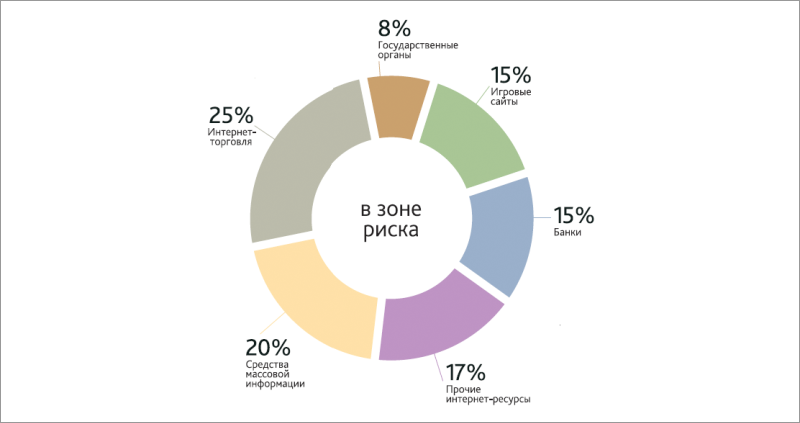

Механизмы подавления информационных ресурсов используются сегодня в самых разных целях, в том числе политических и как инструменты конкурентной борьбы или шантажа. Их жертвами становятся интернет-магазины, туроператоры, государственные предприятия, интернет-СМИ, соцсети, компании финансового сектора, провайдеры, предоставляющие услуги доступа в интернет. В таких условиях превентивная защита от DDoS-атак становится обязательной. Ведь последствием таких атак может стать серьезный материальный или репутационный урон — упущенная прибыль, отток клиентов, ухудшение имиджа компании. Поэтому противодействие атакам DDoS остается острым вопросом для компаний из банковского, телекоммуникационного, государственного секторов и целого ряда организаций из различных отраслей и разных видов деятельности.

Механизмы подавления информационных ресурсов используются сегодня в самых разных целях, в том числе политических и как инструменты конкурентной борьбы или шантажа. Их жертвами становятся интернет-магазины, туроператоры, государственные предприятия, интернет-СМИ, соцсети, компании финансового сектора, провайдеры, предоставляющие услуги доступа в интернет. В таких условиях превентивная защита от DDoS-атак становится обязательной. Ведь последствием таких атак может стать серьезный материальный или репутационный урон — упущенная прибыль, отток клиентов, ухудшение имиджа компании. Поэтому противодействие атакам DDoS остается острым вопросом для компаний из банковского, телекоммуникационного, государственного секторов и целого ряда организаций из различных отраслей и разных видов деятельности. Организации и отрасли, наиболее подверженный риску DDoS-атак (по данным «МФИ-Софт»)Защита ЦОД — спокойствие клиента

DDoS-атаки могут быть направлены на «забивание» каналов связи, насыщение их полосы пропускания, что усложняет доступ пользователей к веб-ресурсу. Для подобных атак используются различные виды флудов: UDP, ICMP и другие потоки сфальсифицированных пакетов. Мощность атак может составлять сотни Гбит/с — это способно нарушить работу даже достаточно крупного ЦОД.Целью DDoS-атаки могут стать ресурсы системы, что приводит к снижению её производительности. Например, атаки на уровне протоколов нацелены на имеющиеся оборудовании ограничения оборудования или уязвимости различных протоколов. Межсетевые экраны, балансировщики нагрузки «забиваются» паразитными пакетами, в результате чего сетевые системы не успевают обрабатывать легитимный трафик. Либо используются уязвимости ПО, что позволяет злоумышленникам менять конфигурацию и параметры системы. Подчас такие атаки приводят к неработоспособности какого-либо приложения или ОС в целом. В последние годы данный тип атак становится преобладающим.

Организации и отрасли, наиболее подверженный риску DDoS-атак (по данным «МФИ-Софт»)Защита ЦОД — спокойствие клиента

DDoS-атаки могут быть направлены на «забивание» каналов связи, насыщение их полосы пропускания, что усложняет доступ пользователей к веб-ресурсу. Для подобных атак используются различные виды флудов: UDP, ICMP и другие потоки сфальсифицированных пакетов. Мощность атак может составлять сотни Гбит/с — это способно нарушить работу даже достаточно крупного ЦОД.Целью DDoS-атаки могут стать ресурсы системы, что приводит к снижению её производительности. Например, атаки на уровне протоколов нацелены на имеющиеся оборудовании ограничения оборудования или уязвимости различных протоколов. Межсетевые экраны, балансировщики нагрузки «забиваются» паразитными пакетами, в результате чего сетевые системы не успевают обрабатывать легитимный трафик. Либо используются уязвимости ПО, что позволяет злоумышленникам менять конфигурацию и параметры системы. Подчас такие атаки приводят к неработоспособности какого-либо приложения или ОС в целом. В последние годы данный тип атак становится преобладающим.

При построении системы сетевой безопасности важно учитывать современные угрозы и особенно направленные и DDoS-атаки. Если оператор ЦОД не обладает достаточным опытом и специальными техническими средствами для борьбы с этим явлением, DDoS-атака может вызвать недоступность его сетевых устройств и ИТ-инфраструктуры его клиентов. Внедрение услуг защиты от DDoS-атак в ЦОД — гарантия стабильной и надежной работы приложений и ресурсов заказчиков.

Например, предлагаемая компанией SAFEDATA с осени 2012 года услуга «Защита от DDoS» обеспечивает защиту и отражение различных DDoS-атак на базе программно-аппаратного комплекса «Периметр» от «МФИ-Софт», российского разработчика решений для защиты сетей связи. «Периметр» — система операторского класса, одно из самых высокопроизводительных решений на рынке систем защиты от DDoS, причем его можно наращивать.

Доступность веб-сервисов и их бесперебойная работа гарантируется в соответствии с заключенным с клиентом SLA.

Как это работает?

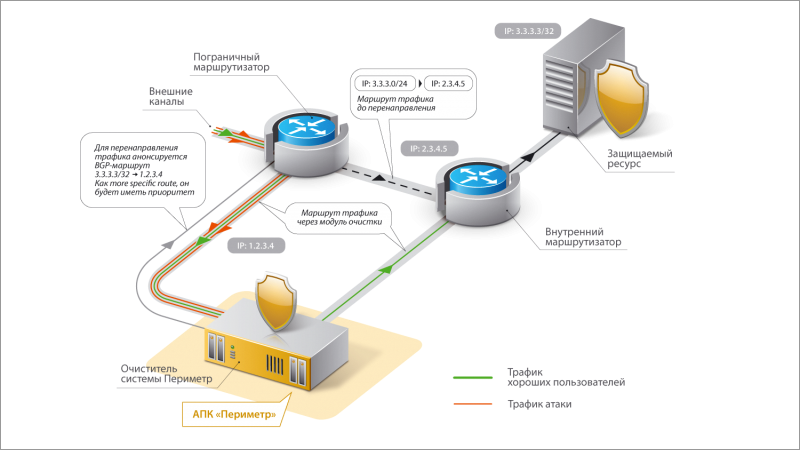

Принцип работы АПК «Периметр» на пограничном маршрутизаторе.Система отслеживает сетевой трафик в режиме реального времени, выявляя вредоносную активность и позволяя подавлять сложные DDoS-атаки. Ведь DDoS-атаки постоянно усовершенствуются, а злоумышленники могут в ходе атаки менять принцип воздействия на атакуемый сервер.

Принцип работы АПК «Периметр» на пограничном маршрутизаторе.Система отслеживает сетевой трафик в режиме реального времени, выявляя вредоносную активность и позволяя подавлять сложные DDoS-атаки. Ведь DDoS-атаки постоянно усовершенствуются, а злоумышленники могут в ходе атаки менять принцип воздействия на атакуемый сервер.

«Периметр» обеспечивает мониторинг трафика, его фильтрацию, способствует обнаружению сетевых атак различного типа, предупреждает об аномалиях в сети и подавляет их. Защищаемый трафик отслеживается на наличие аномалий: в случае их выявления клиент информируется о возможной DDoS-атаке. Использование такого комплекса позволяет оператору связи или владельцу ЦОД поддерживать качество предоставляемых услуг, непрерывность бизнес-процессов, а также снизить риски финансовых и репутационных угроз клиентам.

Для обнаружения аномалий трафика система в режиме реального времени анализирует трафик, проходящий через маршрутизаторы, фильтрует его, причем используются высокопроизводительные методы фильтрации трафика на уровне стека TCP/IP и на уровне приложений (HTTP, DNS, SIP и т.д.). Для фильтрации сетевого трафика и подавление атак на уровне приложений система взаимодействует с оборудованием оператора, таким как маршрутизаторы или межсетевые экраны.

«Периметр» очищает трафик от паразитных пакетов, не препятствуя доступу легитимных пользователей, позволяет обеспечить надежную защиту, реализует фильтры, достаточные для отражения любых DDoS-атак. Комплекс может использоваться как крупными проектами и организациями для защиты своих собственных ресурсов, так и интернет/хостинг-провайдерами, дата-центрами и другими операторами для защиты ресурсов клиентов. Важно, что «Периметр» — решение российского производителя, следовательно, есть гарантия конфиденциальности и защиты коммерческой информации оператора, круглосуточная русскоязычная сервисная поддержка. Наконец, такое решение, выполненное базе отечественных разработок, соответствует требованиям местных регуляторов.В данной статье использованы материалы компании «МФИ-Софт», описывающие возможности системы «Периметр».

«Периметр» очищает трафик от паразитных пакетов, не препятствуя доступу легитимных пользователей, позволяет обеспечить надежную защиту, реализует фильтры, достаточные для отражения любых DDoS-атак. Комплекс может использоваться как крупными проектами и организациями для защиты своих собственных ресурсов, так и интернет/хостинг-провайдерами, дата-центрами и другими операторами для защиты ресурсов клиентов. Важно, что «Периметр» — решение российского производителя, следовательно, есть гарантия конфиденциальности и защиты коммерческой информации оператора, круглосуточная русскоязычная сервисная поддержка. Наконец, такое решение, выполненное базе отечественных разработок, соответствует требованиям местных регуляторов.В данной статье использованы материалы компании «МФИ-Софт», описывающие возможности системы «Периметр».

Наши предыдущие посты: — Обзор и тестирование СХД IBM FlashSystem 820– Персональные данные: dura lex, sed lex– ЦОД SAFEDATA: три в одном. Хроники миграции