В «Антивирусе Касперского» была обнаружена уязвимость, сейчас ее закрыли

Редактор немецкого журнала о технологиях «c’t» Рональд Айкенберг обнаружил серьезную уязвимость в антивирусной программе «Лаборатории Касперского», из-за которой злоумышленники могли получить доступ к некоторым данные о пользователях.

Ссылка на статью в журнале «c’t».

Журналист Рональд Айкенберг тестировал программное обеспечение от «Лаборатории Касперского».

В ходе просмотра разных страниц в интернете он обнаружил, что их HTML-код постоянно подвергается изменению, а также содержит в себе определенные строки кода.

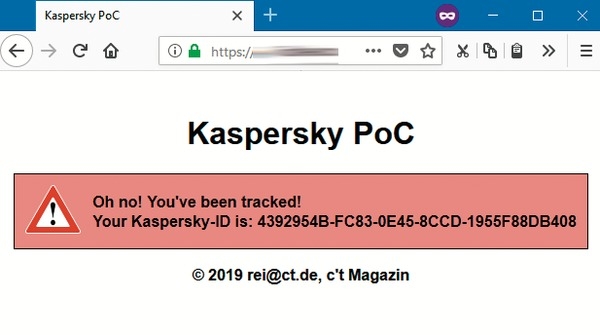

Дело в том, что этот код присваивается индивидуально каждому компьютеру, и за счет этого злоумышленники могут отслеживать активность ПК и шпионить за пользователями.

Я заметил изменение HTML-кода всех страниц при серфинге в интернете. Я думал, что такое возможно только у троянских программ для взлома онлайн-банкинга, — рассказывает Рональд Айкенберг.

По его словам, данный скрипт показывал изображение логотипа антивирусной программы в поле адреса, что сигнализировало о том, что сайт безопасен.

Подобная уязвимость наблюдалась Рональдом Айкенбергом во всех версиях антивируса для Windows, которые были выпущены с 2015 года.

Так же Рональд Айкенберг уточнил, что неважно, с какого браузера пользователь заходил в Интернет, использую антивирус.

Коллеги Айкенберга и другие специалисты по безопасности также протестировали антивирус и пришли к выводу, что изменённый HTML-код якобы содержит данные уникального идентификатора, присвоенного компьютеру, и злоумышленники могут следить за действиями пользователя в Сети и знать какие страницы он посещает.

gc.kis.v2.scr.kaspersky-labs.com/9344FDA7-AFDF-4BA0-A915–4D7EEB9A6615/main.js

После того, как Рональд собрал другие такие идентификаторы с нескольких тестовых компьютеров, а также сохранил имена коллег, которым принадлежали эти компьютеры, в коде своей демонстрационной страницы, то тестовая страница приветствовала их лично, когда они открывали его сайт — независимо от того, какой браузер (Firefox, Edge или Opera) они использовали или как часто они удаляли куки. Даже режим инкогнито не обеспечил никакой защиты от такого способа отслеживания пользователя с использованием разных идентификаторов антивирусной программы. В этот момент стало ясно, что это серьезная проблема безопасности.

Информацию об уязвимости, полученную в результате своих изысканий Рональд Айкенберг передал в «Лабораторию Касперского», где провели внутреннее расследование, признали проблему в безопасности данных для пользователя в такой ситуации и провели необходимые изменения в коде своих программ, выпустив патч F в июне 2019 года.

Теперь этот идентификатор идентичен для всех пользователей конкретной редакции продукта «Лабораторию Касперского»: FD126C42-EBFA-4E12-B309-BB3FDD723AC1.

Исследовательский отдел компании «Лаборатория Касперского» две недели изучал эту проблему и выпустил необходимые апдейты.

Оказалось, что эта была реальная проблема, которая могла затронуть всех пользователей потребительских версий программного обеспечения Kaspersky для Windows, от бесплатной версии до Kaspersky Internet Security, Total Security и Small Office Security.

По словам представителя «Лаборатории Касперского» »такая атака слишком сложна и не выгодна для киберпреступников, и поэтому вряд ли произойдет».

Информация об этой уязвимости приведена в CVE-2019–8286.

Description

Information Disclosure in Kaspersky Anti-Virus, Kaspersky Internet Security, Kaspersky Total Security versions up to 2019 could potentially disclose unique Product ID by forcing victim to visit a specially crafted webpage (for example, via clicking phishing link). Vulnerability has CVSS v3.0 base score 2.6

Чтобы отключить соответствующую функцию в программном обеспечении Kaspersky, нужно в настройках приложения «Дополнительно — Сеть» снять флажок «Вставить скрипт в веб-трафик для взаимодействия с веб-страницами» в разделе «Обработка трафика».