Юбилейный выпуск Intercepter-NG 1.0

1. В RAW Mode появилась возможность экспортировать выбранные пакеты в .pcap файл. При включенном Autosave, пакеты содержащие авторизационные данные будут писаться в отдельный .pcap.

2. В поле Extra SSL Ports, которое относится к SSL MiTM, теперь можно вбивать несколько портов через запятую.

3. При атаке LDAP Relay на контроллер домена с языком, отличным от английского, в экспертных настройках можно указать необходимую группу для добавления пользователя, например вместо Domain Admins указать русский аналог Администраторы домена.

4. Исправлена ошибка в обработчике NTLMv2SSP хешей, не позволявшая корректно подбирать пароль.

5. Множественные улучшения в Bruteforce Mode. Добавлено: поддержка SSL для HTTP, поддержка UTF8 при брутфорсе LDAP, протоколы VNC, Vmware Auth Daemon и RDP. Перебор RDP работает на Windows 7/8/2008/2012. Поддерживается NLA и логины\пароли на любом языке. RDP Security Layer не поддерживается.

6. В HTTP Injections добавлена опция «Inject Reverse Shell». Это Forced Download с бекконнект пейлоадом на встроенный shell интерцептера.

7. Множественные улучшения и изменения в целом. Теперь по-умолчанию спуфинг отключен.

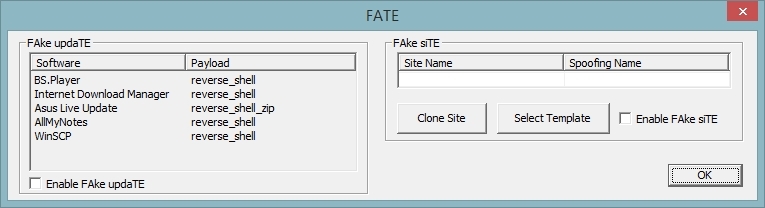

FATE

Режим FATE совмещает в себе две новые функции: FAke siTE и FAke updaTE.

Ключевой целью FAke siTE служит получение авторизационных данных с любого веб ресурса, в обход SSL и других механизмов защиты. Достигается это клонированием страницы авторизации и созданием шаблона, который будет размещаться на встроенном псевдо-веб сервере. Как это работает продемонстрировано в видео в конце поста. По-умолчанию в состав интерцептера входит один шаблон для accounts.google.com, т.к. оригинальная страница требует заполнить поочередно поле с логином, а затем с паролем. В данном шаблоне внесены небольшие изменения, чтобы оба поля были активны одновременно. Перед атакой необходимо указать домен, на котором будет размещаться шаблон. После начала атаки, в трафик цели инжектится редирект на выбранный домен и впоследствии интерцептер автоматически будет проводить DNS спуфинг на требуемые адреса. В итоге в браузере откроется выбранная страница авторизации. Процесс клонирования сайта так же продемонстрирован в видео на примере mail.yandex.ru.

Любителям linux хорошо знаком инструмент под названием Evilgrade, который позволяет эксплуатировать механизм автоматического обновления и внедрять произвольный пейлоад. На самом деле данный вектор сильно переоценен, во-первых, внушительный список поддерживаемых приложений в Evilgrade в основной массе устарел, а во-вторых, большинство самых популярных приложений проверяют обновления безопасным путем. Тем не менее, все слышали о громких упущениях в механизмах обновления крупных вендоров и наверняка это будет происходит и в будущем, поэтому аналог Evilgrade появился в Intercepter-NG, но список поддерживаемого софта весьма скромен. При желании можно добавлять свои шаблоны, их структуру можно посмотреть в misc\FATE\updates. Присылайте софт, который обновляется открыто, будем пополнять базу.

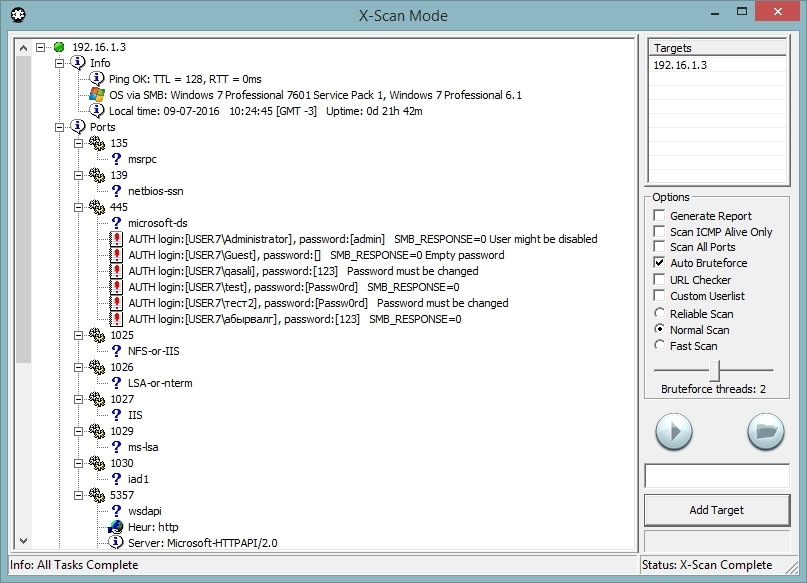

X-Scan

Много лет назад мне очень нравился сетевой сканер безопасности от китайской команды Xfocus под названием X-Scan. Небольшой вес, удобный дизайн, хороший функционал. В середине нулевых он позволял творить очень многое, но в дальнейшем его разработка остановилась и в нынешних реалиях он мало полезен. По этой причине мне хотелось создать его современный аналог, но все как-то не получалось… до недавних пор. По старой любви именно под этим названием в Intercepter-NG появился свой сетевой сканер, который пришел на замену примитивному сканеру портов из прошлых версией. Итак, что же он умеет.

1. Сканировать открытые порты и эвристически определять следующие протоколы: SSH, Telnet, HTTP\Proxy, Socks4\5, VNC, RDP.

2. Определять наличие SSL на открытом порту, читать баннеры и различные web заголовки.

3. При обнаружении прокси или сокса, проверять их открытость наружу.

4. Проверять беспарольный доступ к VNC серверам, проверять SSL на HeartBleed. Читать version.bind у DNS.

5. Проверять по базе наличие скриптов на веб-сервере, потенциально уязвимых к ShellShock. Проверять по базе список директорий и файлов на 200 OK, а так же список директорий из robots.txt.

6. Определять версию ОС через SMB. При наличии анонимного доступа получать локальное время, uptime, список общих ресурсов и локальных пользователей. Для найденных пользователей запускается автоматический перебор паролей.

7. Определять по встроенному списку пользователей SSH через замер времени отклика. Для найденных пользователей запускается автоматический перебор паролей. Если энумерация не дала результата (работает не на всех версиях), перебор запускается только для root.

8. Автоматический брутфорс для HTTP Basic и Telnet. Учитывая особенности telnet протокола возможны ложные срабатывания.

Сканировать можно любые цели, как в локальной сети так и в интернете. Можно указывать список портов для скана: 192.168.1.1:80,443 или диапазон 192.168.1.1:100–200. Можно указывать диапазон адресов для скана: 192.168.1.1–192.168.3.255.

Для более точного результата, одновременно можно сканировать только 3 хоста. Буквально в последний момент были добавлены проверки на данные из SSL сертификатов, например если встречается слово Ubiquiti и при этом открыт 22 порт, то автоматически запускается брутфорс SSH пользователя ubnt. Тоже самое для пары Zyxel железок с пользователем admin. Для первого релиза сканера функционала достаточно и он неплохо отлажен. Присылайте свои идеи и пожелания.

ps: в ближайшее время появится первая версия мануала на русском языке.

Site: sniff.su

Mirror: github.com/intercepter-ng/mirror

Mail: intercepter.mail@gmail.com

Twitter: twitter.com/IntercepterNG

Forum: intercepterng.boards.net

Blog: intercepter-ng.blogspot.ru

Комментарии (1)

7 сентября 2016 в 13:53

0↑

↓

Поздравляем с Юбилеем!!!