Обнаружены второй и третий варианты WannaCry, в том числе без стоп-крана

Пятничная атака криптовымогателя WannaCry (WannaCrypt) поразила более 200 000 компьютеров в 150 странах, сказал руководитель Европола Роб Уэйнрайт (Rob Wainwright). Атака стала «беспрецедентной по своему размеру», а полный масштаб заражений пока неизвестен. По словам Уэйнрайта, многие пользователи найдут свои компьютеры заражёнными в понедельник утром. Среди стран наиболее пострадали Россия и Великобритания.

Как известно, WannaCry (WannaCrypt) сочетает функциональность криптовымогателя и червя, распространяясь по случайным IP-адресам после заражения компьютера, используя критическую уязвимость во всех версиях Windows и эксплойт от АНБ. По счастливой случайности глобальное распространение инфекции удалось остановить в тот же день, когда она началась.

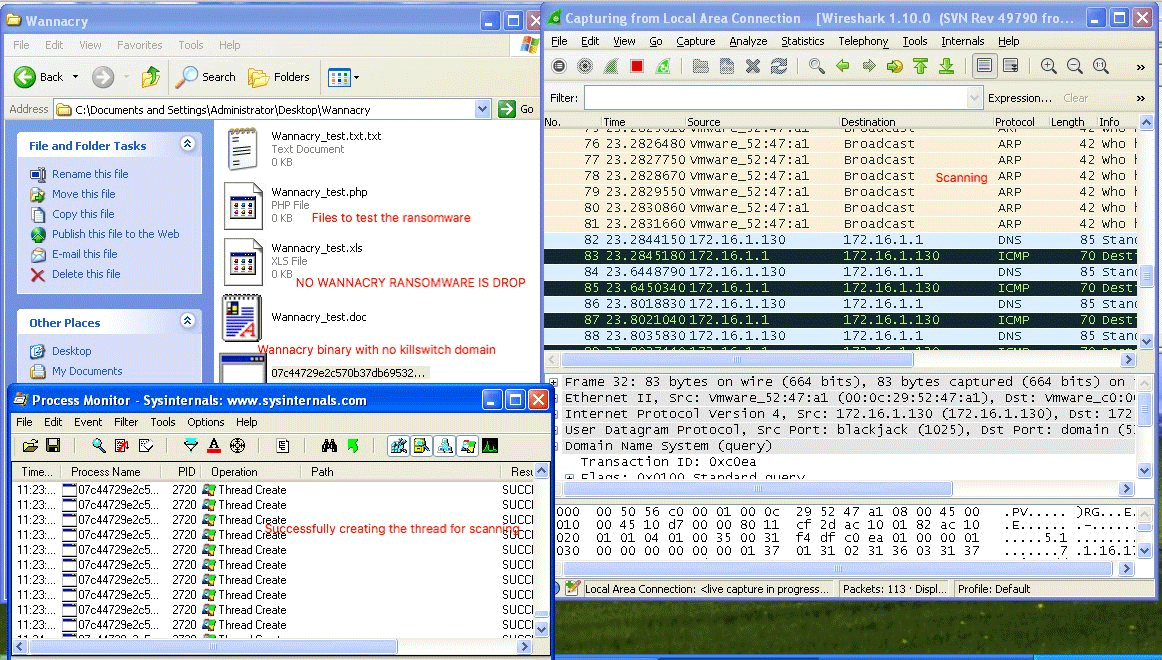

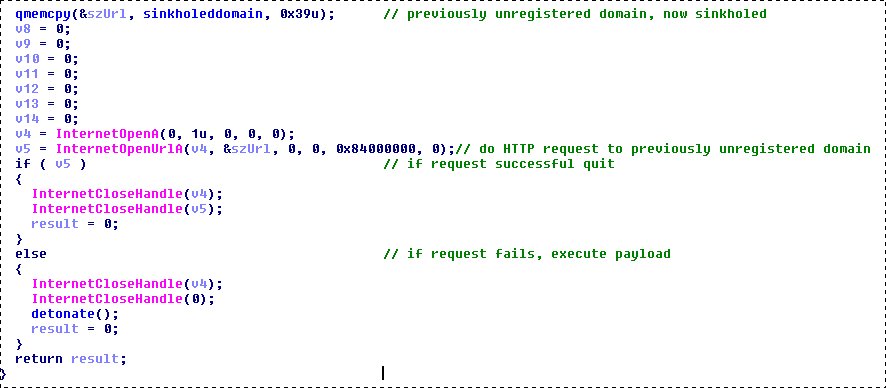

Британский специалист по безопасности, автор блога MalwareTech Blog, оперативно зарегистрировал доменное имя, к которому обращалась каждая версия криптовымогателя перед выполнением вредоносного кода. Позже выяснилось, что это доменное имя программа использовала в качестве «аварийного стоп-крана». Вероятно, чтобы защититься от анализа специалистами своей функциональности в виртуальной среде (песочнице).

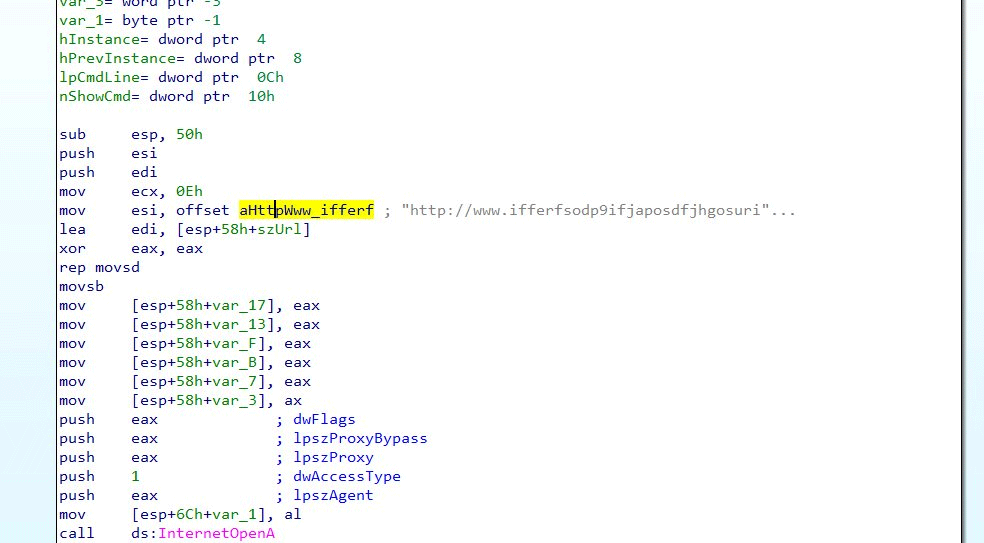

Доменное имя iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com специально было оставлено незарегистрированным. Дело в том, что в песочнице обычно все HTTP-запросы перехватываются и по ним возвращается ответ OK с IP-адресом песочницы, чтобы изучить дальнейшие действия зловреда. В данном случае если запрос к домену возвращает успешный ответ, зловред думает, что он в песочнице, и аварийно прекращает работу. Таким образом, после регистрации доменного имени все экземпляры WannaCry во всём мире решили, что они в песочнице — и закончили работу.

Разумеется, речь идёт только о свежих заражениях, когда зловред первично запускается на исполнение.

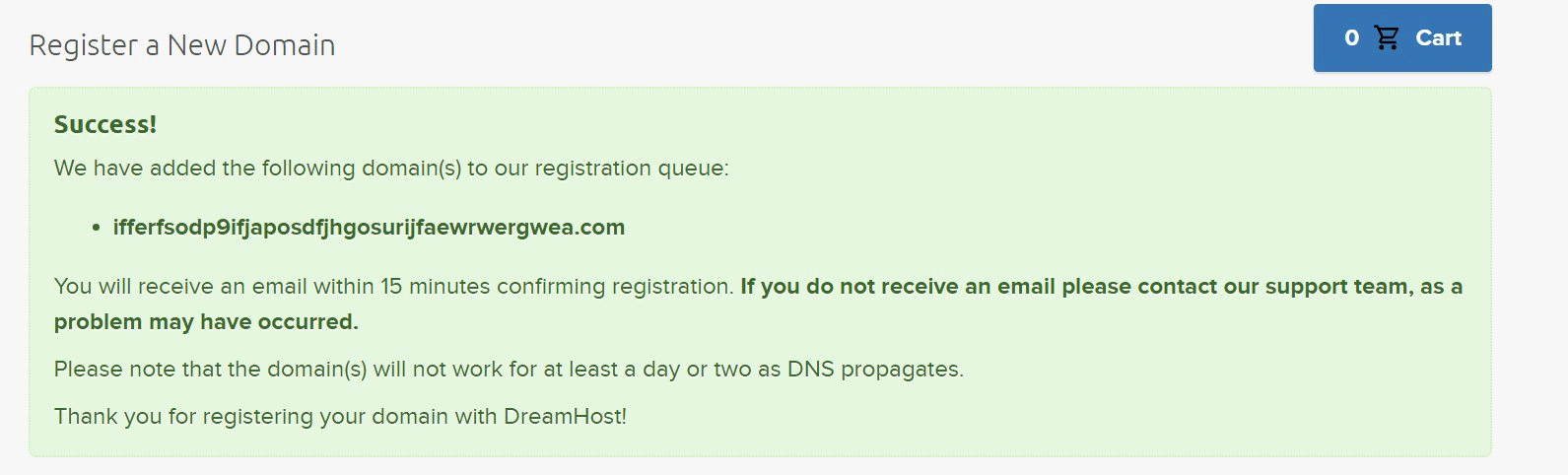

После появления информации об «аварийном стоп-кране» в коде программы эксперты сразу выступили с предупреждениями, что расслабляться рано. Наверняка в ближайшее время можно ожидать появления новой версии криптовымогателя без подобного ограничителя. Многие предполагали, что такая версия появится на следующей неделе, но реальность оказалась хуже, чем прогнозы. Несколько часов назад хакер Мэтью Сюиш (Matthieu Suiche) из Microsoft сообщил в твиттере об обнаружении нового варианта WannaCry (WannaCrypt) с видоизменённым «стоп-краном», который проверял уже другой домен ifferfsodp9ifjaposdfjhgosurijfaewrwergwea.com перед выполнением. Экземпляр прислал коллега @benkow_.

Хакер моментально подал заявку на этот домен, чтобы остановить вторую волну атаки.

Общий механизм работы криптовымогателя и механизм обнаружения песочницы остался прежним. Как и раньше, в случае успешного запроса к доменному имени выполнение программы прекращается. Но теперь есть основания предполагать, что существует несколько вариантов зловреда с разными доменными именами, прошитыми в коде.

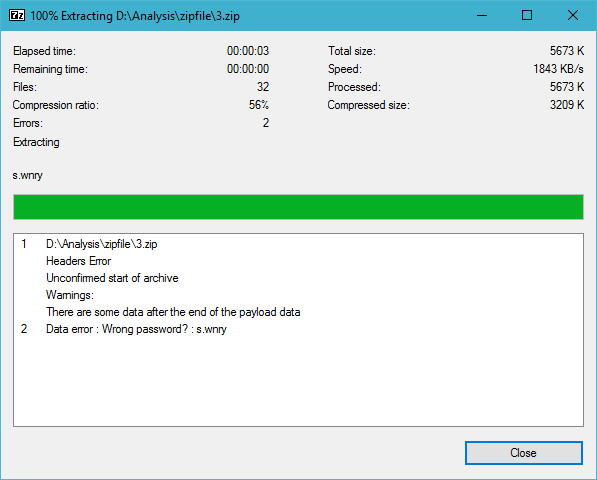

Сюиш опубликовал свой анализ новых вариантов WannaCry. по его словам, найдено два новых варианта. Первый из них Мэтью блокировал путём регистрации доменного имени, а второй вариант криптовымогателя не шифрует файлы из-за повреждённого архива.

Мэтью Сюиш связался с коллегой @MalwareTechBlog, чтобы перенаправить с нового домена на общий sinkhole-сервер, который собирает запросы от ботов и обновляет интерактивную карту заражений.

Что касается второго варианта с повреждённым архивом, то его обнаружили специалисты антивирусной компании «Лаборатория Касперского» — и он работает без выключателя. Хотя непосредственно шифрования файлов не выполняется из-за повреждения, но червь успешно распространяется по Сети — и к настоящему времени поразил большое количество компьютеров.

Таким образом, к настоящему времени известно три варианта червя-криптовымогателя WannaCry (WannaCrypt):

Name : 07c44729e2c570b37db695323249474831f5861d45318bf49ccf5d2f5c8ea1cd

LastWriteTime : 5/14/2017 5:56:00 PM

MD5 : D724D8CC6420F06E8A48752F0DA11C66

SHA2 : 07C44729E2C570B37DB695323249474831F5861D45318BF49CCF5D2F5C8EA1CD

Length : 3723264

Name : 24d004a104d4d54034dbcffc2a4b19a11f39008a575aa614ea04703480b1022c

LastWriteTime : 5/13/2017 7:26:44 AM

MD5 : DB349B97C37D22F5EA1D1841E3C89EB4

SHA2 : 24D004A104D4D54034DBCFFC2A4B19A11F39008A575AA614EA04703480B1022C

Length : 3723264

Name : 32f24601153be0885f11d62e0a8a2f0280a2034fc981d8184180c5d3b1b9e8cf

LastWriteTime : 5/14/2017 4:11:45 PM

MD5 : D5DCD28612F4D6FFCA0CFEAEFD606BCF

SHA2 : 32F24601153BE0885F11D62E0A8A2F0280A2034FC981D8184180C5D3B1B9E8CF

Length : 3723264

«Лаборатория Касперского» сказала, что второй вариант с новым доменом в качестве стоп-крана впервые обнаружен у пользователей антивируса сегодня ночью в 01:53:26 GMT (2017–05–14 01:53:26.0).

Третий вариант «Лаборатория Касперского» обнаружила первой — и там выключатель отстутствует. К счастью, этот вариант не может извлечь свои исполняемые файлы из архива.

Третий вариант без выключателя впервые обнаружен в 2017–05–14 13:05:36. Заражений от него нет ни одного.

Конечно, история не заканчивается на этом. Самое массовое заражение криптовымогателями только начинается. Наверняка можно ожидать новых вариантов WannaCry (WannaCrypt), которе будут функционировать как положено. Пока что мы получили только временную передышку.

Напоминаем, что Microsoft оперативно выпустила патчи для исправления уязвимости:

Уязвимость также можно закрыть в Windows 8.1 и более старших версиях, полностью отключив поддержку SMBv1:

dism /online /norestart /disable-feature /featurename:SMB1Protocol

По теме:

Анализ шифровальщика Wana Decrypt0r 2.0 на Хабре