Корпоративные сети могут быть взломаны с помощью Windows Update

Обновления Windows в последние дни становятся опасны для пользователей. Несколько дней назад желающие обновить свою операционную систему до Windows 10 стали жертвами вируса-шифровальщика. Другая история произошла на конференции Black Hat 2015, где исследователи из Великобритании показали технику доставки вредоносных программ на корпоративные Windows-ПК посредством локального сервера обновлений WSUS.

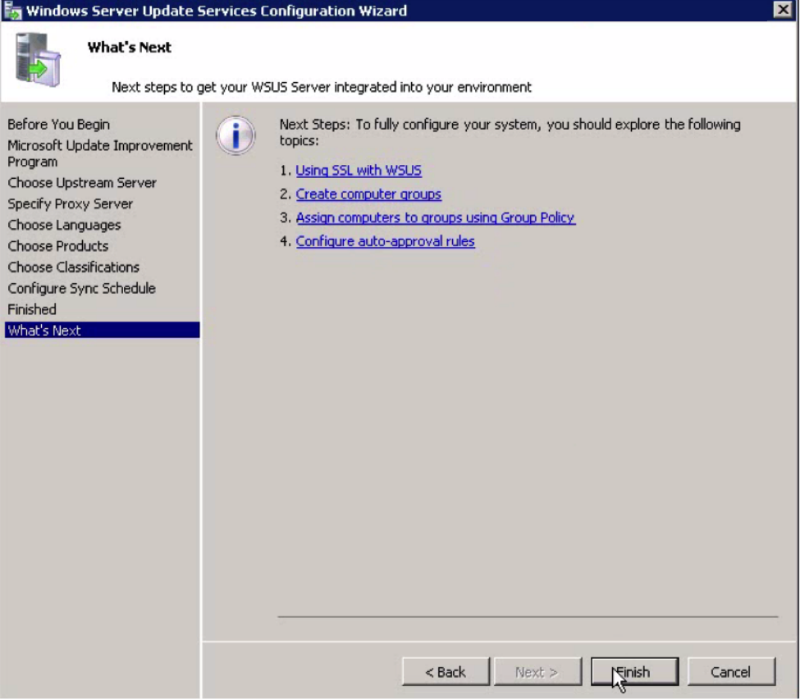

С помощью WSUS системные администраторы координируют обновления программного обеспечения на серверах и рабочих станциях. По умолчанию компания Microsoft применяет для WSUS незащищенный протокол HTTP, и чтобы включить HTTPS, администратору необходимо осуществить ряд манипуляций. Но их осуществляют далеко не всегда. Воспользовавшись отсутствием SSL-шифрования, специалисты британской компании Context Information Security смогли загрузить и установить на целевую систему поддельные обновления. Подобные апдейты могут быть использованы злоумышленниками для загрузки любой вредоносной программы и получения доступа с правами администратора.

Исследователи осуществили MITM-атаку при помощи ARP-спуфинга (возможен вариант и с WPAD-инъекцией), перехватив и изменив SOAP-запросы между клиентами и сервером WSUS, а также модифицировав метаданные в обновлениях.

Сегодня к подобным атакам уязвим любой компьютер на базе Windows, загружающий обновления с сервера WSUS не по HTTPS, утверждают британские специалисты, и рекомендуют компаниям проверить действующие у них политики безопасности в отношении WSUS.

Чтобы определить наличие SSL-шифрования в WSUS, необходимо посмотреть следующие ключи реестра:

HKLM\Software\Policies\Microsoft\Windows\WindowsUpdate

WUServer — это URL-адрес сервера обновлений. Если этот адрес (например, HTTP: / /wsus-server.local: 8530) не начинается с HTTPS, значит компьютер уязвим для атаки.

HKLM\Software\Policies\Microsoft\Windows\WindowsUpdate\AU

Если стоит 0, тогда параметр WUServer будет игнорироваться. Если стоит 1, SSL во WSUS будет работать. Другие ключи реестра Windows Update можно посмотреть тут.

Администраторы могут проверить настройки групповой политики WSUS по следующему адресу:

Windows Components > Windows Update > Specify intranet Microsoft update

Процедура включения SSL в службах WSUS описана на сайте Microsoft.

Чтобы предотвратить загрузку фальсифицированных апдейтов, эксперты советуют Microsoft использовать отдельный сертификат для Windows Update. Как пишут авторы данного исследования, сейчас любой файл, подписанный Microsoft, может быть принят за обновление. Кроме того, британские специалисты рекомендуют подписывать и метаданные обновлений, так как в них содержится основная информация об обновлениях, включая теги handler. Подписанные сертификатом Microsoft теги позволят избежать необходимости создания доверенного канала между клиентом и сервером WSUS.

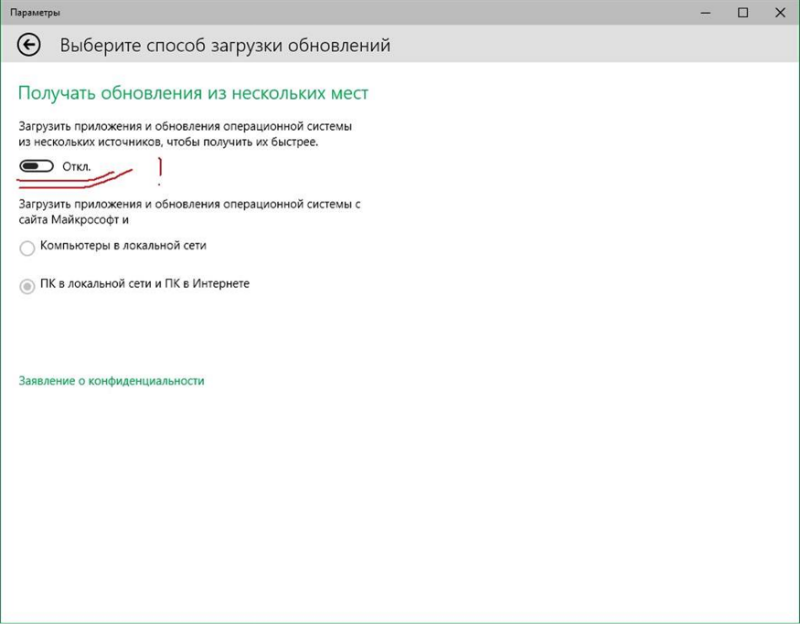

В последние дни опасений по поводу оригинальности обновлений Windows добавила и новая p2p-система в Windows 10 под названием WUDO (Windows Update Delivery Optimization). Она позволяет загружать обновления Windows с компьютеров других пользователей. При желании отключить пиринговую загрузку в целях безопасности (или экономии трафика) сделать это можно из раздела «Выберите способ загрузки обновлений» (Центр обновления Windows→ Дополнительные параметры→ Выберите способ загрузки обновлений):

Подробности исследования «Compromising the Windows Enterprise via Windows Update» можно прочитать здесь.