Компанию Lenovo атаковали в отместку за шпионскую программу Superfish

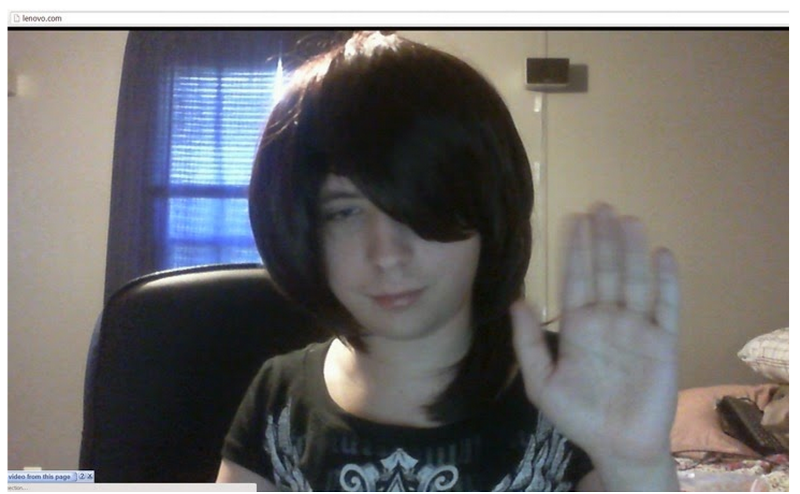

В полночь на главной странице Lenovo.com появилось слайд-шоу с изображением подростков, явно не предназначенное для рекламы ноутбуков и смартфонов компании. При открытии страницы начинала играть песня «Breaking Free» из кинофильма «Классный мюзикл» (High School Musical). В 7 утра (мск) на сайте висела заглушка, а восстановили его работу только через несколько часов.

В полночь на главной странице Lenovo.com появилось слайд-шоу с изображением подростков, явно не предназначенное для рекламы ноутбуков и смартфонов компании. При открытии страницы начинала играть песня «Breaking Free» из кинофильма «Классный мюзикл» (High School Musical). В 7 утра (мск) на сайте висела заглушка, а восстановили его работу только через несколько часов.

Как пишет The Hacker News, к взлому сайта оказались причастны хакеры из Lizard Squad, что следует из сообщения в твиттере группы. В слайд-шоу были использованы фотографии ее активных участников Райана Кинга (Ryan King) и Рори Эндрю Годфри (Rory Andrew Godfrey), которые были арестованы после недавних атак на игровые сервисы. Кроме того, в код веб-страницы добавлена фраза о новом ребрендинге сайта Lenovo с Райаном Кингом и Рори Эндрю Годфри.

[embedded content]

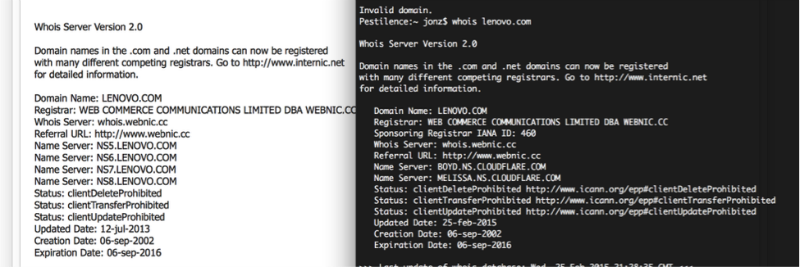

Издание The Verge приводит предположение Джонатана Здзярски (Jonathan Zdzyarski) о механизме атаки на сайт, который связывает его с подменой домена. Он обнаружил изменения в Whois — в частности, смену DNS-серверов и переезд на Cloudflare.

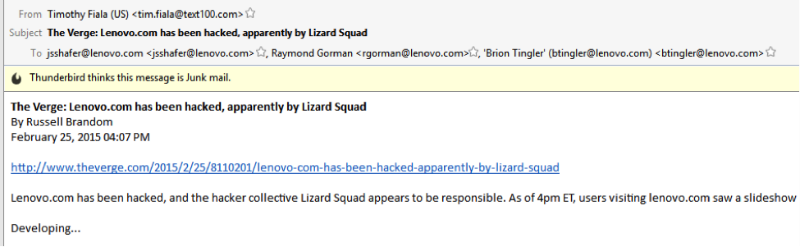

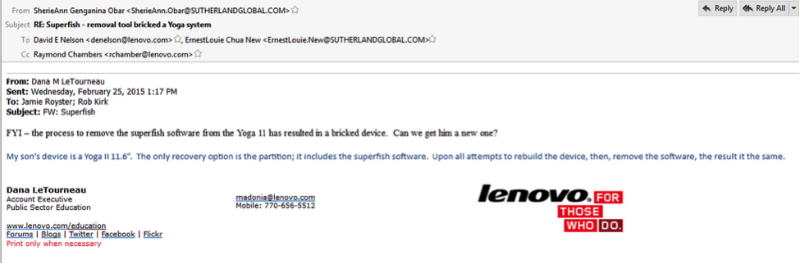

Помимо сайта, хакеры получили доступ к переписке сотрудников Lenovo.

В другом письме говорится, что удаление Superfish у одного из пользователей привело к поломке компьютера.

Напомним, что 19 февраля стало известно о программе Superfish, которая с лета 2014 года поставляется с ноутбуками из линейки Yoga, а также Y50, Z40, Z50, G50. Утилита прослушивает трафик, в том числе HTTPS, подделывает SSL-сертификаты сторонних сайтов, анализирует поисковые запросы пользователя и вставляет рекламу на страницы сторонних ресурсов. После скандала Lenovo выпустила официальное письмо, в котором сообщила об удалении Superfish.

Интересно, что за несколько дней до диверсии против крупнейшего производителя компьютеров отдел безопасности Facebook провел собственное расследование, по результатам которые были обнаружены еще несколько программ, использующих такую же библиотеку от компании Komodia.

CartCrunch Israel LTD WiredTools LTD Say Media Group LTD Over the Rainbow Tech System Alerts ArcadeGiant Objectify Media Inc Catalytix Web Services OptimizerMonitor Библиотека Komodia модифицирует сетевой стек Windows и устанавливает новый корневой удостоверяющий центр, что позволяет таким приложениям выдавать себя за любой сайт, поддерживающий SSL.The Hacker News приводит список хэшей, позволяющих идентифицировать вредоносные утилиты, содержащие библиотеку от Komodia, как и в Superfish.

0cf1ed0e88761ddb001495cd2316e7388a5e396e473d991245716230f7c45aec8ce8583eab89900bfe2824a41dc206078754cc3f8b51904b27e7f72570a56ae19cc61dd0a9f8951490db37f68c71ad66ede269e495845b824738b21e97e34ed8552b838eb8b6fc2b942190422c10c0255218e017f039a16642f98890f3d5171401004f2fd85267f6694200db1ffebcb1b245c9a65402c382001413d373e657ad0a9f994a54eaae64aba4dd391cb0efe4abcac227e89c586019e259a4796c26ff672e3fe5d56870da