Как переманить 2х клиентов от конкурентов, и оправдываться перед тысячей?

В последнее время стали популярны множество сервисов и модулей для интернет магазинов, это и обратные звонки, и чаты, и кнопки лайк и различные счетчики и аналитики.

Владельцы сайтов с радостью устанавливают их к себе на сайт и не подозревают на что дают доступ «таким» сервисам и с какими последствиями в итоге они будут вынуждены справляться.

История разоблачения одного из callback сервисов под катом.

Один из сервисов обратного звонка, размещающий js код своего модуля на сотнях различных сайтах, чтобы увеличить кол-во клиентов, добавил уникальную возможность: определение профиля пользователя Вконтакте заходящего на ваш сайт.

Возможность действительно интересная, и многим интернет магазинам была бы интересна. Наши клиенты стали так же обращаться к нам с просьбой сделать аналогичную возможность. Однако мы понимаем всю ответственность перед нашими клиентами, поэтому проверяем каждое решение.

И мы решили разобраться что же за такая хитрая функция и почему её не предоставляют «настоящие» крупные компании? Например яндекс метрика или гугл анатилика, ведь для них такая возможность была бы очень актуальна. И нет сомнения, что у них есть возможности реализовать такую функцию.

В первую очередь мы не нашли в официальном api/документации по Вконтакте такой возможности, а именно получения профилей пользователей, заходящих на сторонний сайт.

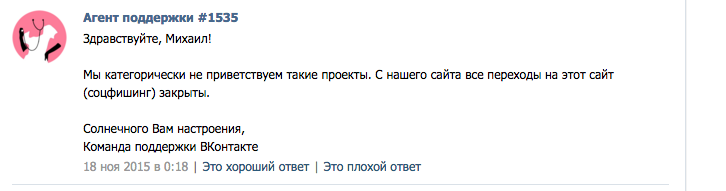

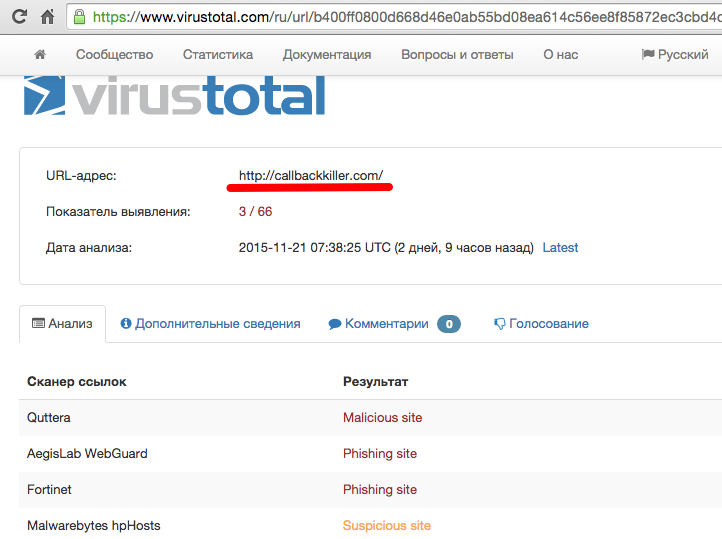

Мы написали в тех поддержку компании Вконтакте, и получили следующий ответ:

Как видно из скриншота, компания Вконтакте категорически против подобного сервиса.

Мнение официальных представителей оказалось негативным, стало очевидно, что добавлять подобный функционал запрещено, а значит нельзя.

Как это работает и почему это — плохо?

Даже на хабрхабр была статья о соцфишинге, и в прочих источниках тоже, но если кратко и не вдаваясь в подробности, она работает следующим образом:

Пользователь заходит на ваш сайт, вредоносный код делает невидимый слой и эмулирует клик на странице вашего сайта, как будто бы это сделал сам посетитель вашего сайта, после чего скрипт получает данные.

Те, на вашем сайте работает некий модуль, рисует невидимое для пользователя окно, делает клик от лица пользователя в этом окне, естественно без его ведома, и получает данные о его профиле Вконтакте. Таким образом пользователь даже не знает о том, что он заходил во Вконтакте, делал клики и тд. Согласитесь, что это как минимум не корректно к посетителям вашего сайта, ведь можно пойти и дальше: эмулировать лайк, оправлять личные сообщения автоматически без ведома посетителя вашего сайта и тд.

Как позиционируется данная возможность пользователям сервиса.

Увы, о том как именно работает данная возможность, владелец callback сервиса красиво умолчал. Просто написал: у нас новая возможность —, а владельцы интернет магазинов не зная подробностей стали его фактически сообщниками, тем самым предоставив свои сайты, как площадку на которой выполняется его вредоносный код.

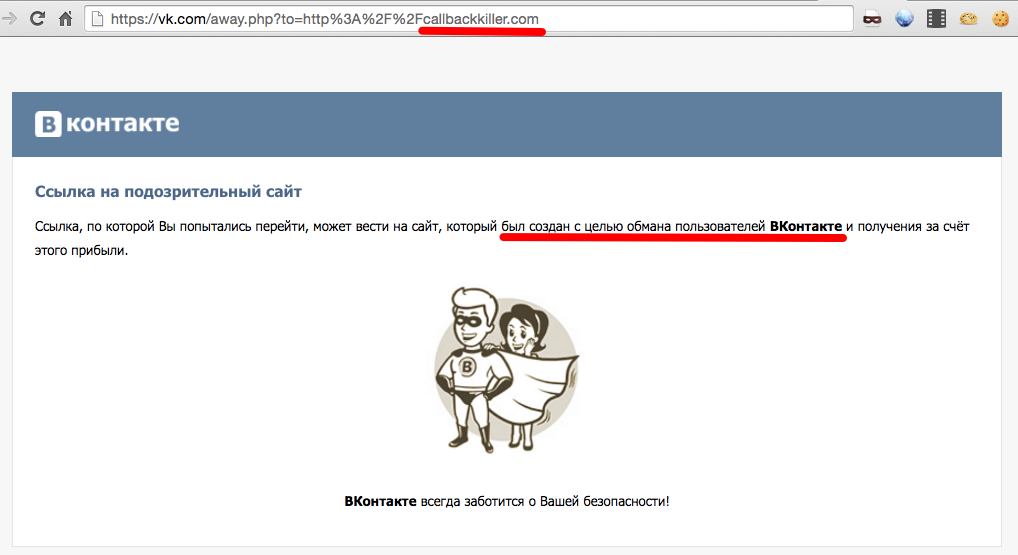

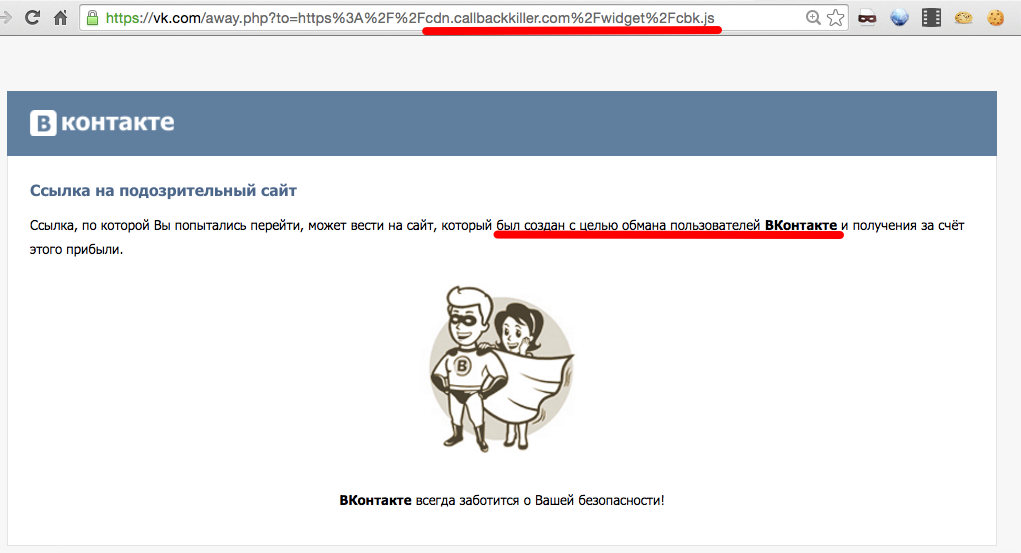

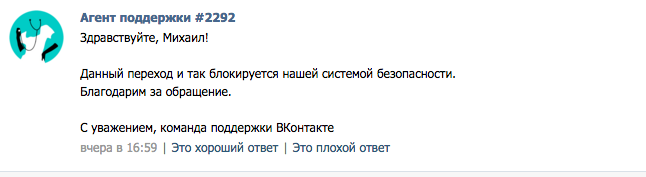

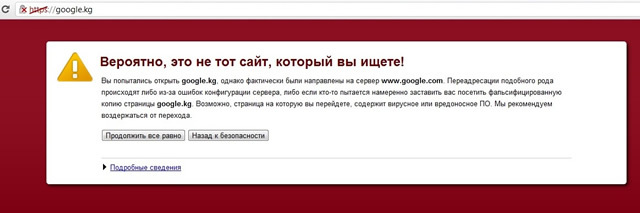

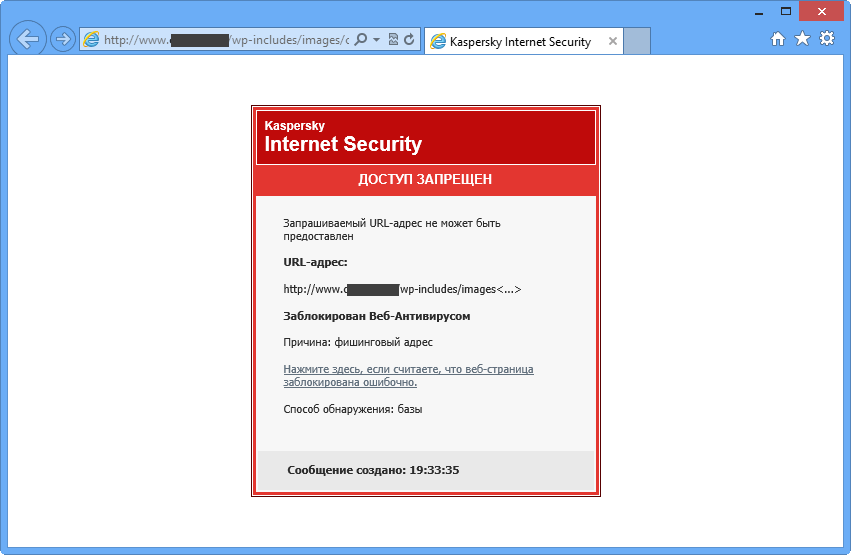

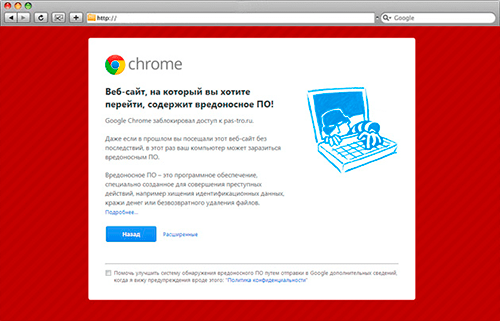

Использование подобных махинаций — вопрос времени. Прошло совсем не много времени, и в итоге вконтакте заблокировала все переходы на страницы данного колбек сервиса для пользователей соц сетей. А антивирусы внесли в блеклисты данный ресурс как фишинговый — те занимающийся мошенническими действиями без ведома пользователей.

Давление на доверие

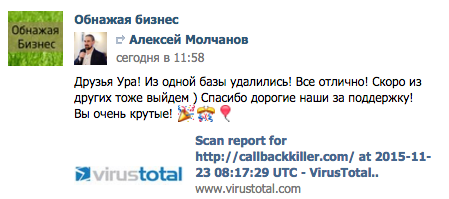

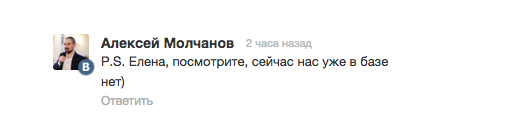

Сейчас владелец «темного» колбэка радуется и вводя в заблуждение антивирусы пытается убрать свой сайт из их баз. Не заботясь о своих клиентах или не понимая, что своими действиями по размещению вредоносного кода на чужих сайтах, подрывает их авторитет. Думает только о своем сервисе и забывает, что его вредоносный код стоит на множестве сайтов, которые так же могут попасть в бан антивирусов, и тем самым рискуют потерять свой бизнес.

На текущий момент, владелец сервиса убрал вредоносный код из модуля и связался с представителями антивирусов, поэтому некоторые из них убрали его из черного списка.

Но, а что будет потом? Если подобный интернет сервис, умалчивает как работает тот или иной функционал, не говорит о рисках перекладывающие на плечи владельцев интернете магазинов, продолжает писать в открытых источниках о своей «пушистости» после разоблачения, сваливая все на конкурентные войны, стоит ли доверять такому сервису? Ведь сделав однажды, он может снова активировать «скрытую возможность на сайтах своих клиентов», не говоря им об этом.

Уважаемые владельцы сайтов и сервисов — » не пользуйтесь, сомнительными сервисами, не попадайтесь на подобные уловки!»

Ведь если на вашем сайте, запускается вредоносный код, то всегда есть возможность оперативно попасть в блеклисты, и заходя на ваш сайт вы увидите:

или

или

Будьте внимательные! Работайте со стабильными компаниями, у которых есть хотя бы офис :)

С уважением,

Сервис обратного звонка: Pozvonim.com

© Megamozg