Инженер разобрал и взломал терминал Starlink с помощью кастомного мезонина

Инженер из Бельгии по имени Леннерт Воутерс (Lennert Wouters) показал на конференции Black Hat 2022, как можно взломать и скомпрометировать спутниковый терминал Starlink с помощью кастомного мезонина на базе микроконтроллера RP2040.

Для этого нужно разобрать тарелку терминала, припаять более десятка МГТФ для подключения считывателя к карте памяти терминала и установить в нужное место небольшой мод-чип. Мезонин также подключается к системе электропитания терминала. Этот адаптер выполняет в определенный момент инъекцию напряжения (voltage fault injection для BL1) в системе электропитания при загрузке терминала и вызывает сбои при этом процессе. В итоге защитные механизмы чипа терминала Starlink (secure boot) перестают работать.

После активации мод-чипа Воутерс смог запустить механизм обхода проверки подписи прошивки во время активации штатного загрузчика в режиме BL1. Этот взлом позволил ему выполнить произвольный код на устройстве, начиная со стадии BL2, а также открыл доступ к возможности дополнительно изучить программную начинку пользовательского терминала Starlink и сетевые возможности системы.

Воутерс опубликовал полное описание своего проекта Starlink User Terminal Modchip на GitHub и собирается предоставить все материалы ИБ-сообществу, чтобы можно было повторить его наработки. Ранее он предоставил все данные об этом взломе в Starlink.

Инженер пояснил, что целью этого проекта является оценка безопасности пользовательского терминала SpaceX Starlink. Пока что в текущей версии устройства из-за аппаратных недоработок на нём можно развернуть кастомную прошивку и получить контроль над терминалом. В Starlink знают о проблеме, но для её закрытия компания должна выпустить версию тарелку на новом центральном чипе и существенно переработать механизм защиты от внешнего взлома.

В процессе разработки дизайна платы мод-чипа Воутерс взял разобранную тарелку и положил ее в сканер.

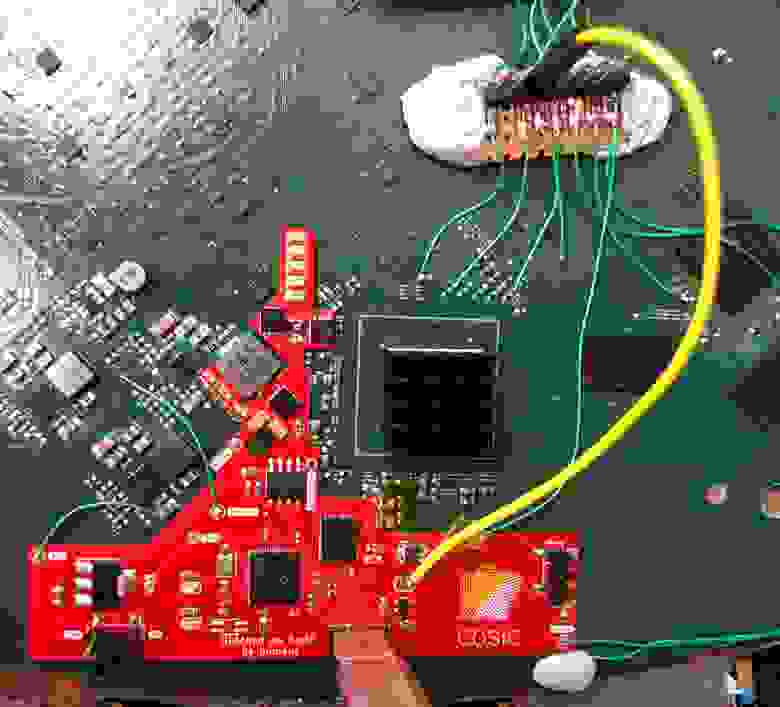

Пример установленного мод-чипа.

Пример установленного мод-чипа.

Тестовая спутниковая тарелка терминала Starlink с установленным мод-чипом в работе.

Тестовая спутниковая тарелка терминала Starlink с установленным мод-чипом в работе.

Воутерс с прошлого года занимается реверс-инжинирингом терминала Starlink. В июле 2021 года он скачал и проанализировал прошивку устройства путем копирования данных с карты памяти терминала.