Хакеры заставляют пользователей заполнить CAPTCHA, чтобы избежать автоматического обнаружения атаки

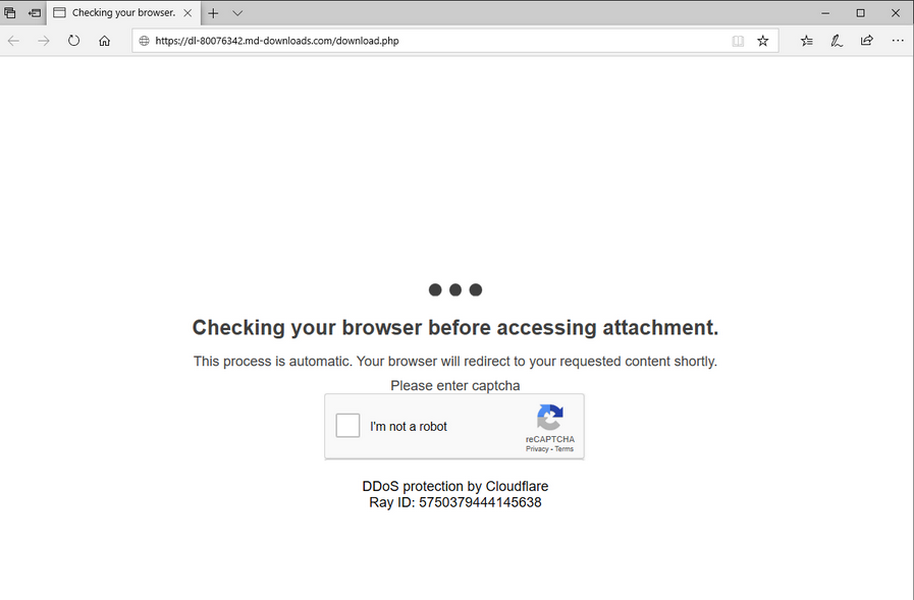

Microsoft недавно обнаружила атаки, в ходе которых распространялся вредоносный документ Excel. Это происходило на сайте, требующем от пользователей заполнить CAPTCHA. Скорее всего, хакеры пришли к этому, чтобы помешать автоматическому обнаружению сканерами.

CHIMBORAZO, the group behind Dudear campaigns that deploy the info-stealing Trojan GraceWire, evolved their methods once again in constant pursuit of detection evasion. The group is now using websites with CAPTCHA to avoid automated analysis. pic.twitter.com/Kz3cdwYDd7

— Microsoft Security Intelligence (@MsftSecIntel) June 17, 2020

Сам файл Excel содержит макросы, которые при включении устанавливают троян GraceWire, который ворует конфиденциальную информацию, например, пароли. Атаки инициировала группа Chimborazo, которую исследователи Microsoft отслеживают с января.

Dudear (aka TA505/SectorJ04/Evil Corp), used in some of the biggest malware campaigns today, is back in operations this month after a short hiatus. While we saw some changes in tactics, the revived Dudear still attempts to deploy the info-stealing Trojan GraceWire.

— Microsoft Security Intelligence (@MsftSecIntel) January 30, 2020

Ранее эта группа распространяла файл Excel во вложениях, включенных в фишинговые сообщения, а затем — через встроенные веб-ссылки. Однако в последние недели группа изменила стратегию и начала рассылать фишинговые письма, которые содержит ссылки на сайты перенаправителей (обычно это сайты, которые ранее были взломаны). В других случаях к электронным письмам прикрепляется HTML-код, содержащий вредоносный тег iframe.

В любом случае, щелкнув по ссылке или вложению, пользователь попадает на сайт, где загружается вредоносный файл. Но происходит это только после завершения CAPTCHA. Цель данного шага — помешать автоматическому анализу, который используют для обнаружения и блокирования атак. Как правило, анализ выполняется ботами, которые загружают образцы вредоносных программ, запускают и анализируют их на виртуальных машинах.

Microsoft researchers continue to monitor CHIMBORAZO, its activities, and evolving methods. Microsoft Threat Protection provides coordinated defense against these evasive campaigns: Office 365 ATP detects malicious URLs in emails, Microsoft Defender ATP blocks files on endpoints.

— Microsoft Security Intelligence (@MsftSecIntel) June 17, 2020

В Microsoft окрестили новую кампанию Chimborazo Dudear.

Ранее, в рамках атак в январе, Chimborazo использовала службу отслеживания IP-адресов для отслеживания компьютеров, которые загружают вредоносный файл Excel, предположительно, для того, чтобы также избежать автоматического обнаружения.

Однако это не первый случай, когда CAPTCHA использовали при атаках. О подобном сообщалось в конце декабря.

Не исключено, что CAPTCHA, обнаруженная Microsoft, может быть поддельной reCAPTCHA.

См. также: