Скрытный бэкдор Regin наследует «лучшие» качества Stuxnet

Из всего многообразия интернет-хворей, которые тысячами ежедневно появляются в закоулках Сети, немногие оставляют видимый след в новостном пространстве. Одним из таких экземпляров в свое время был Win32/Stuxnet, структура которого потом частично была позаимствована другими «вирусописателями». Одним из последователей стал Regin, об обнаружении которого вчера сообщила компания Symantec.

Этот бэкдор предоставляет своим создателям широкие возможности конфигурирования под конкретные нужды и цели, массового слежения за государственными и исследовательскими организациями, телекоммуникационными компаниями, частными лицами и коммерческими предприятиями. Уровень разработки и структуры Regin таков, что за его созданием вероятно стоит правительственная организация со специалистами высочайшего класса.

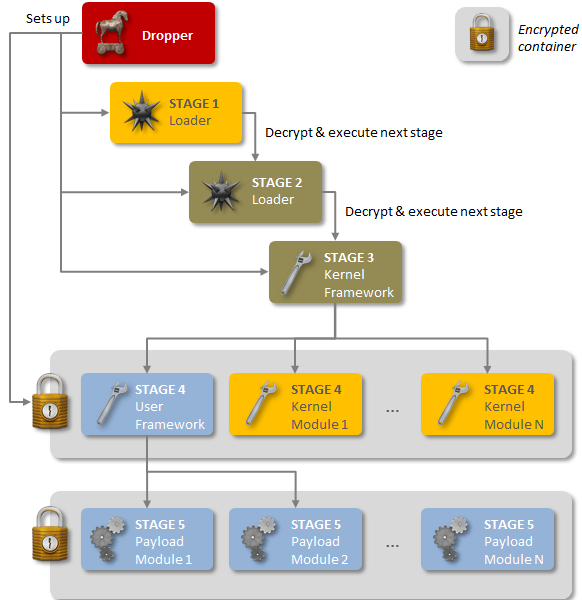

Заражение бэкдором Regin происходит в пять стадий, причем все они скрыты и зашифрованы, за исключением первой стадии (дроппер). После исполнения первой части начинается «эффект домино» по дешифровке и загрузке следующих стадий, причем каждая из них содержит минимум информации об общей структуре. Только пройдя все пять стадий, можно начать анализ угрозы.

Regin использует модульный принцип, дающий создателям возможность конфигурирования под конкретную цель. Такой подход мы ранее видели в Duqu и Stuxnet.

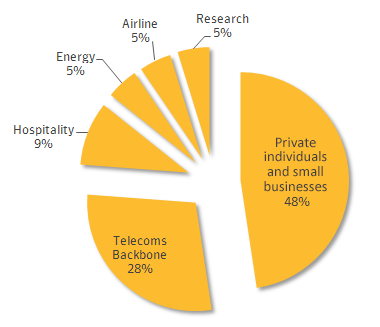

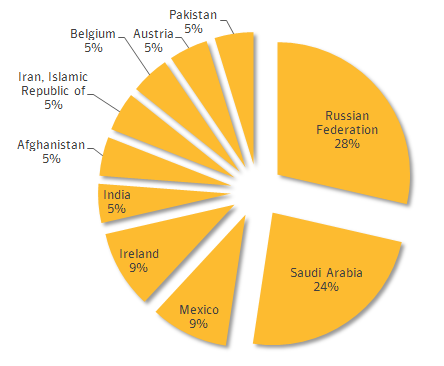

Эпидемия Regin проходила в период с 2008 по 2011 годы, но его новая версия возобновила деятельность с 2013 года. Практически половина от пострадавших (48%) это частные лица и малый бизнес, но весомая доля (28%) принадлежит оборудованию связи. Создателей Regin больше всего интересовали цели, расположенные на территории РФ и Саудовской Аравии.

Источником инфекции могут быть как поддельные версии известных сайтов, так и «дыры» в браузерах или отдельных приложениях, к примеру, Yahoo! Instant Messenger. Возможности Regin не ограничиваются удаленным доступом со снятием скриншотов, контроля над системным курсором и кнопками, кражей паролей, восстановлением удаленных файлов и наблюдением за сетевым трафиком. Малозаметность Regin делает возможным его работу в течение многих лет; даже после обнаружения крайне сложно установить вектор его атаки.

Появление бэкдора, подобного Regin показывает, насколько значительные средства и силы тратятся на усовершенствование вредоносного ПО правительствами разных стран мира.

Комментировать

© iXBT