Китайские хакеры распознают пароли без доступа к смартфону

На венской конференции по безопасности ACM CCS 2016 китайские хакеры выступили с интересным докладом. Его суть сводилась к тому, что не имея доступа к смартфону жертвы, пароли к сайтам, пин-коды банковских карт, логины угадывались с вероятностью 33% по уровню Wi-Fi сигнала. Китайцы заявили, что будь у них больше бета-тестеров, они бы увеличили точность: самообучаемая программа-сниффер эффективна при большЕм количестве жертв.

Как это работает

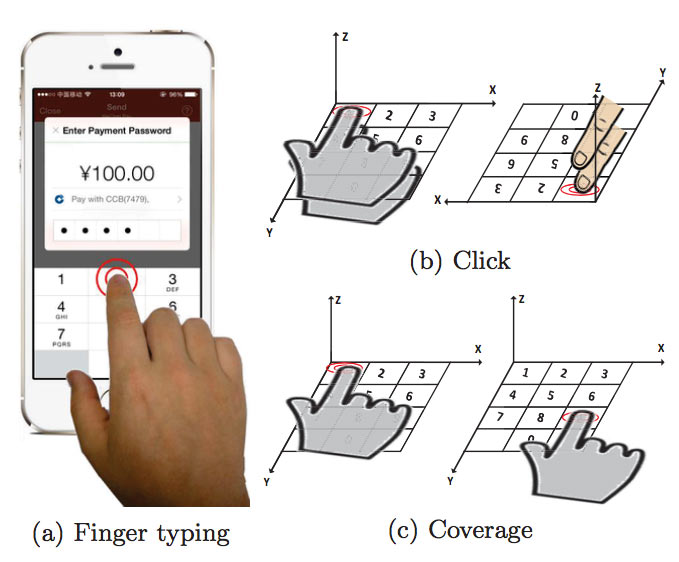

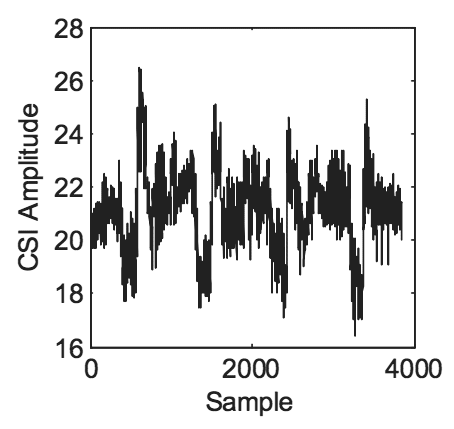

Метод распознавания паролей основан на анализе изменения служебного кода CSI (Channel State Information) беспроводной сети. CSI — часть Wi-Fi протокола, содержащая общую информацию о статусе сигнала. Когда человек тапает по экрану смартфона, мощность исходящего сигнала Wi-Fi меняется от того, где расположен палец. Расшифровка CSI дает позволяет угадать пароль.

Как происходит атака

Для начала атаки в публичном заведении развертывается открытая Wi-Fi сеть. Например, Moscity_FREE. Видя приманку, жертва подсоединяется к ней. Для снижения помех расстояние между роутером и смартфоном должно быть не более 1.5 метров.

Далее, сценарий следующий. Ничего не подозревающий пользователь заходит, скажем, на сайт платежной системы. В качестве теста приводился увод пин-кода от банк-клиента китайской Alipay. Сниффер фиксирует момент входа на страницу авторизации и начинает активный обмен пакетами данных со смартфоном для создания постоянного плато сигнала. Дополнительно возросший трафик засечь невозможно, потому что он составляет всего 78 Кб/с, что капля в море на фоне многомегабитного канала.

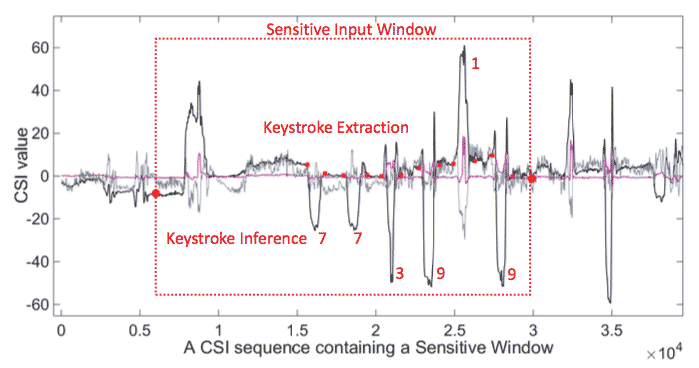

Во время ввода жертвой пин-кода каждое взаимодействие пальца с экраном отражается на временной диаграмме в виде пиков.

Анализатор расшифровывает изменение CSI и сопоставляет ему цифровой код. К Alipay сниффер предложил три пароля: 773919, 773619 и 773916. Правильным оказался 773919.

Кому интересны математические выкладки, читайте оригинал в PDF.

Уже скоро…

В 2015 году на той же конференции был показан алгоритм взлома пароля через анализ движения смартчасов над клавиатурой. Точность составила 65%.

Еще годом ранее хакеры продемонстрировали взлом микрофона смартфона для распознавания звуковых сигналов во время набора кода. Точность потрясла зал — 95%.

Слава богу, что хакеры не выкладывают софт в свободный доступ. Однако висящее на стене ружье однажды обязательно выстрелит.