«Доктор Веб» проанализировал самый маленький банковский троянец

В начале июня 2012 года многие СМИ опубликовали новость об обнаружении «самого маленького из известных ныне банковских троянцев», который специалисты по информационной безопасности окрестили Tinba (Tiny Banker). Компания «Доктор Веб» — российский разработчик средств информационной безопасности — сделала технический обзор этой угрозы.

Tinba

Tinba написан на языке Ассемблер и представляет собой очень компактную вредоносную программу, размер которой составляет порядка 20 КБ. Всего на сегодняшний день известно как минимум пять разновидностей этого троянца. Несмотря на то, что новостные сайты и некоторые разработчики антивирусных программ сообщили об обнаружении Tinba только 5 июня 2012 года, антивирусное ПО Dr.Web определяет эту вредоносную программу как Trojan.Hottrend, причем записи о первых образцах данного семейства были добавлены в вирусные базы Dr.Web еще в конце апреля 2012 года.

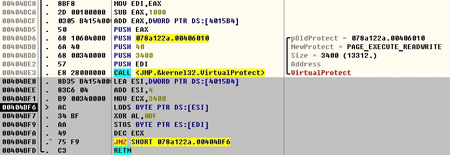

Запустившись на инфицированном компьютере, троянец выполняет расшифровку самого себя, а затем создает экземпляр приложения winver.exe (стандартное приложение, демонстрирующее пользователю сведения о версии Windows), встраивает в него свой расшифрованный код и запускает его. Затем троянец выполняет поиск процесса explorer.exe и встраивается в него. Одна из версий вредоносной программы, детектируемая антивирусным Dr.Web как Trojan.DownLoader6.12974, встраивается во все запущенные на инфицированном компьютере процессы.

После этого троянец прописывает себя в ветвь системного реестра, отвечающую за автоматическую загрузку приложений, и копирует себя в файл bin.exe. Затем Tinba изменяет настройки подключения к Интернету таким образом, чтобы браузер мог отображать «смешанное содержимое», что позволяет ему манипулировать трафиком, использующим защищенный протокол HTTPS. Если на зараженном компьютере установлен браузер Firefox, троянец также сохраняет в другую папку небольшой файл user.js, содержащий сценарий на языке JavaScript, который отключает оповещения системы безопасности браузера. Также на диск сохраняются файлы, используемые троянцем для соединения с управляющим сервером.

Адреса командных серверов жестко «зашиты» в самом троянце. Установив соединение, троянец передает зашифрованные данные методом POST и ожидает ответа. Основное функциональное предназначение этой вредоносной программы — отслеживание сетевого трафика с целью перехвата конфиденциальной (в том числе банковской) информации, которая впоследствии передается злоумышленникам.

Любопытно, что вскоре после появления первых сообщений о распространении Tinba специалистами «Доктор Веб» был обнаружен еще один маленький банковский троянец, добавленный в базы под именем Trojan.PWS.Banker.64540. Он значительно «крупнее» Trojan.Hottrend — объем данной вредоносной программы составляет порядка 80 КБ, и написана она не на Ассемблере, а на С++. Этот троянец является двухкомпонентным, состоит из исполняемого файла и динамической библиотеки DLL. Собственные данные он хранит в системном реестре и файле, который помещает в системную временную папку, — мы уже подробно рассказывали об этой вредоносной программе в одной из недавних публикаций.

© Ferra.ru