Neoquest 2018: «Найти ихтиандра»

Недавно закончился очередной NeoQuest. Под катом разбор третьего задания, относящегося к области OSINT.

Недавно закончился очередной NeoQuest. Под катом разбор третьего задания, относящегося к области OSINT.

Все, кого интересует стеганография и поиск информации о человеке, добро пожаловать под кат.

Текст задания содержит ссылку на специальную форму, правильно заполнив которую, можно получить ключ:

Начинаем искать информацию. Все что нам известно это ник andr_ihtiandr. Попробуем посмотреть профиль человека с таким ником в наиболее очевидной базе персональных данных — Вконтакте: https://vk.com/andr_ihtiandr. Такой профиль действительно существует и там обнаруживается много интересной информации, например, такая картинка:

Вот и первый параметр для получения ключа. Организация, в которой работает andr_ihtiandr, это AtlanticNeoSecurity.

Также привлекает внимание информация «О себе»:

If you want to write to me, you should know that I use only encrypted messenger.

And sometimes I write interesting things on text storage site =)

Encrypted messenger это очевидно Telegram. В нем нашелся пользователь @andr_ihtiandr, на приглашение пообщаться он не реагировал :) Зато в его профиле обнаружилась еще одна интересная картинка:

На картинке есть логотип известного сервиса вопросов и ответов ask.fm. И конечно в нем обнаруживается профиль таинственного ихтиандра: https://ask.fm/andr_ihtiandr. Пролистав список вопросов, видим еще один параметр, нужный для получения ключа. Фамилия основателя оказалась Nobody.

Вернемся к данным из Вконтакте. Ихтиандр сообщает, что пишет интересные вещи on text storage site. Наиболее известный представитель подобных сервисов — Pastebin. Изучаем профиль пользователя с ником andr_ihtiandr: https://pastebin.com/u/andr_ihtiandr и находим единственную запись https://pastebin.com/fifeAE1q. Запись содержит картинку, закодированную в Base64:

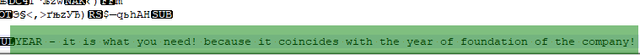

Тут стоит вспомнить о простейшем способе стеганографии, когда внутрь jpg картинки прячут rar архив. Картинка действительно успешно открылась архиватором. Полученный архив содержал текстовый файл с подсказкой:

Ok, you found the image. It shows one story about Atlantis.

What is next?

What exactly do you need from this story? Look inside!

и странную картинку:

Look inside так look inside. Открываем картинку в блокноте и после jpeg контейнера обнаруживаем очередную подсказку:

Нужно найти какой-то год, это и будет годом основания компании, который является очередным параметром для получения ключа.

Дальше нам поможет поиск по картинкам в Google. Оказывается, странная синяя картинка связана с новостью о том, что в 2009 году благодаря Google Ocean были якобы найдены останки Атлантиды. Бинго! год основания компании — 2009.

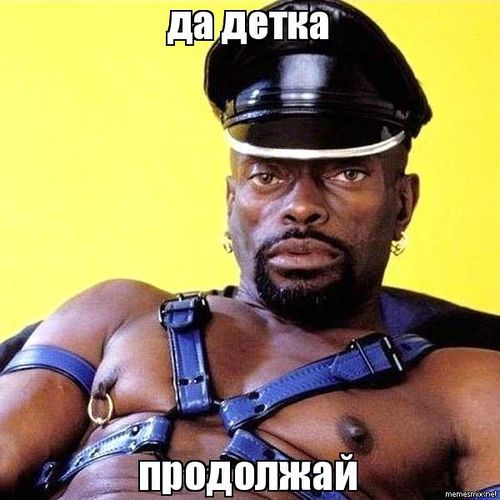

Последний шаг задания — найти фотографию того, кто спрятался на почти черно-белой картинке. Возвращаемся в профиль ихтиандра Вконтакте. Там как раз есть подходящая фотография:

Казалось бы, ничего необычного, но если внимательно приглядеться, можно заметить, что на ней желтым выделены буквы некоторых вывесок:

Ну ок, значит в форму надо загрузить фотографию котика. Например, из википедии.

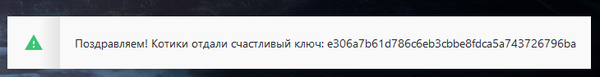

Ключ получен!