Как хакеры атакуют корпоративный WiFi: разбор атаки

Изображение: Manuel Iglesias, Flickr

Беспроводные сети являются неотъемлемой частью корпоративной инфраструктуры большинства современных компаний. Использование WiFi позволяет разворачивать сети без прокладки кабеля, а также обеспечивает сотрудников мобильностью — подключение возможно из любой точки офиса с целого ряда устройств. Определенное значение имеет и удобство клиентов компании, которым, например, необходимо использование высокоскоростного доступа в Интернет. Развернутая беспроводная сеть позволяет сделать это быстро и комфортно.

Однако небезопасное использование или администрирование беспроводных сетей внутри организации влечет за собой серьезные угрозы. В случае успешной реализации подобных атак на корпоративный Wi-Fi злоумышленники имеют возможность перехватывать чувствительные данные, атаковать пользователей беспроводной сети, а также получить доступ к внутренним ресурсам компании.

Разбор атаки: из гостевой сети в корпоративную

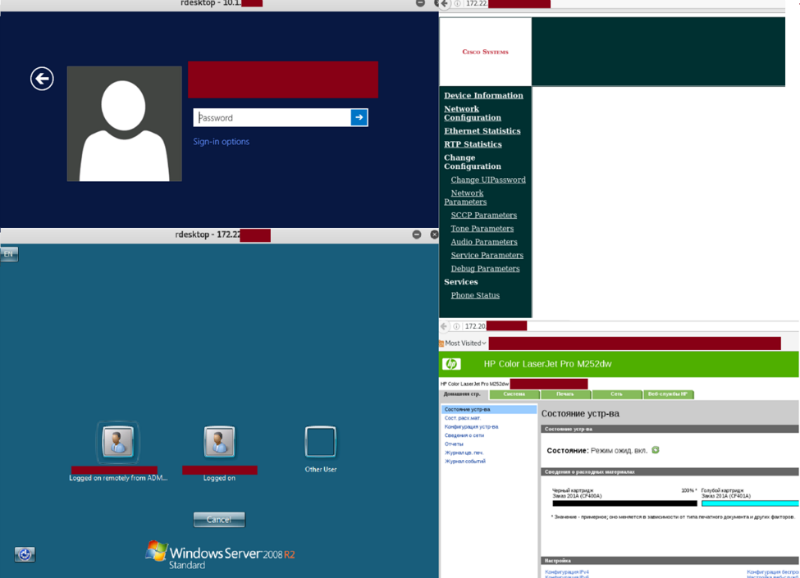

Получить ключ доступа к гостевому WiFi в большинстве организаций достаточно просто. Это обычная практика, удобство клиентов или посетителей — важный аспект бизнеса, но такое удобство зачастую создается в ущерб безопасности. Как показывает опыт работ по анализу защищенности, во многих случаях после подключения к гостевой сети может быть получен доступ к другим сетевым сегментам, в том числе к ресурсам ЛВС. Некоторые системы, к которым удавалось получить доступ из гостевой беспроводной сети организаций, представлены на рисунке Рисунок 1.

Рисунок 1. Доступ к ряду ресурсов ЛВС из гостевой беспроводной сети

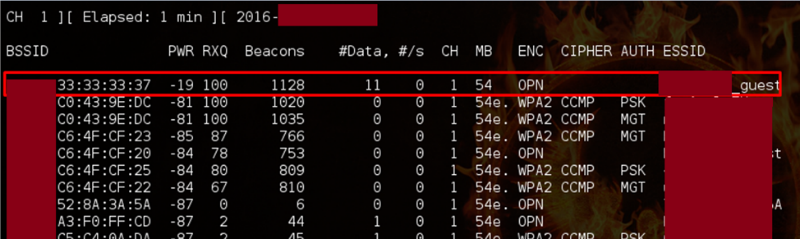

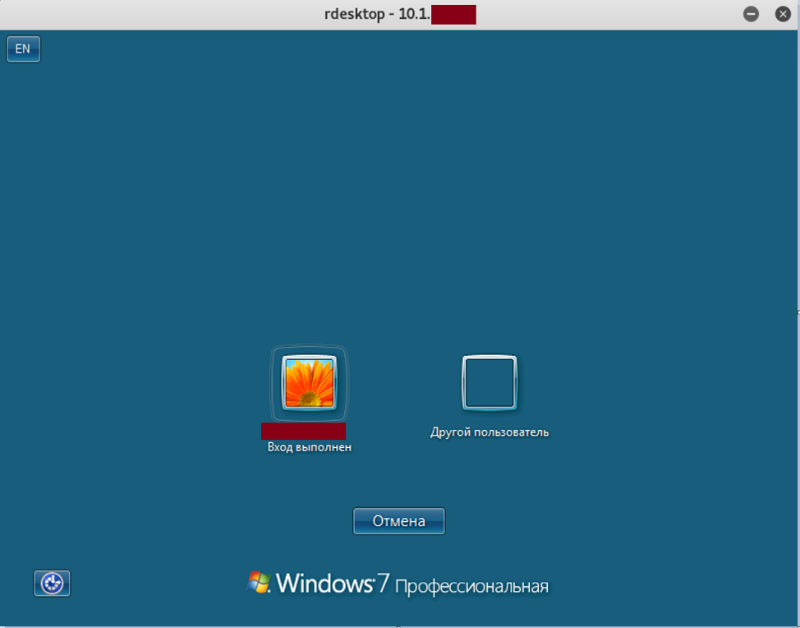

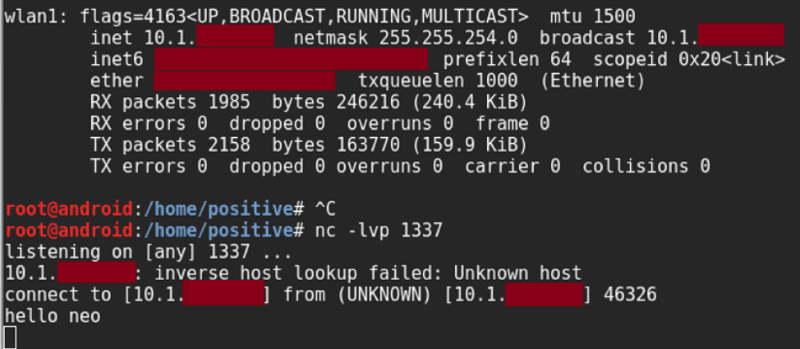

Интересен тот факт, что сотрудники компаний сами регулярно используют гостевую сеть, не подозревая, что это небезопасно. Для гостевой сети не всегда используются механизмы шифрования. А если при этом точка доступа не изолирует пользователей между собой, то злоумышленник, получивший доступ к гостевой сети, может атаковать сотрудников компании, прослушивать их трафик и перехватывать чувствительную информацию, в том числе учетные данные для доступа к различным системам. Нарушитель может также сочетать данный недостаток с использованием поддельной точки доступа.

Рисунок 2. Отсутствие механизмов шифрования для гостевой сети

Рисунок 3. Доступ к рабочей станции сотрудника

Рисунок 4. Демонстрация возможности прямого обмена информации между клиентами гостевой корпоративной сети

Для повышения безопасности гостевой сети необходимо использовать режим изоляции пользователей точки доступа, запрет на использование гостевой сети сотрудниками компании, а также надежные механизмы шифрования (WPA2).

Где узнать о других атаках

Успешный взлом Wi-Fi позволяет не только перехватывать чувствительную информацию, атаковать других пользователей беспроводной сети, но и развивать атаку для получения доступа к внутренним ресурсам компании.

Выше мы рассмотрели лишь один пример возможной атаки на корпоративный WiFi, но их гораздо больше — Организация поддельных точек доступа, выход из гостевой Wi-Fi-сети в корпоративную, или эксплуатация уязвимостей небезопасных протоколов аутентификации и т.д.

В четверг, 30 марта в 14:00 в ходе бесплатного вебинара аналитик отдела аналитики информационной безопасности Positive Technologies Дмитрий Каталков разберет несколько показательных сценариев атак на корпоративный WiFi, которые встречались в 2016 году.

Участие в вебинаре бесплатное. Ссылка для регистрации www.ptsecurity.com/ru-ru/research/webinar/194213/