Chrysler отзывает около 1,4 млн. автомобилей

Chrysler выпустила срочное программное обновление для ряда своих автомобилей (марок Dodge, Jeep, Ram и Chrysler), узнав, что два хакера смогли взять под контроль джип «Чероки» с расстояния в несколько километров и врезаться на нем в кювет.

Chrysler выпустила срочное программное обновление для ряда своих автомобилей (марок Dodge, Jeep, Ram и Chrysler), узнав, что два хакера смогли взять под контроль джип «Чероки» с расстояния в несколько километров и врезаться на нем в кювет.

Эксперты опасаются, что такие кибератаки имеют потенциальный риск гибели или травмы водителя и пассажиров, а также станут причиной хаоса на дорогах.

Chrysler призывает владельцев отзываемых автомобилей обратиться в компанию для обновления программного обеспечения.

Владельцам не нужно будет посещать дилера как это происходит по обычной процедуре отзыва. Вместо этого, они получат USB-флешку, с которой, при подключении её к автомобилю, будет загружен патч для устранения ошибок защиты.

О взломе стало известно из статьи в журнале Wired. Два профессиональных хакера, один из которых ранее работал на Агентство Национальной безопасности продемонстрировали возможность перехвата управления автомобилем. В следующем месяце они планируют раскрыть некоторые из своих трюков во время конференции по безопасности Black Hat в Лас-Вегасе.

Специалисты по кибербезопасности ранее предупреждали, что автомобильная промышленность может непреднамеренно создать для хакеров возможность вмешаться в работу автомобилей. Это такие точки входа, как диагностический OBD порт, а также растущий список беспроводных точек входа: от обязательного контроля давления в шинах до информационно-развлекательных технологий использующих 4G LTE.

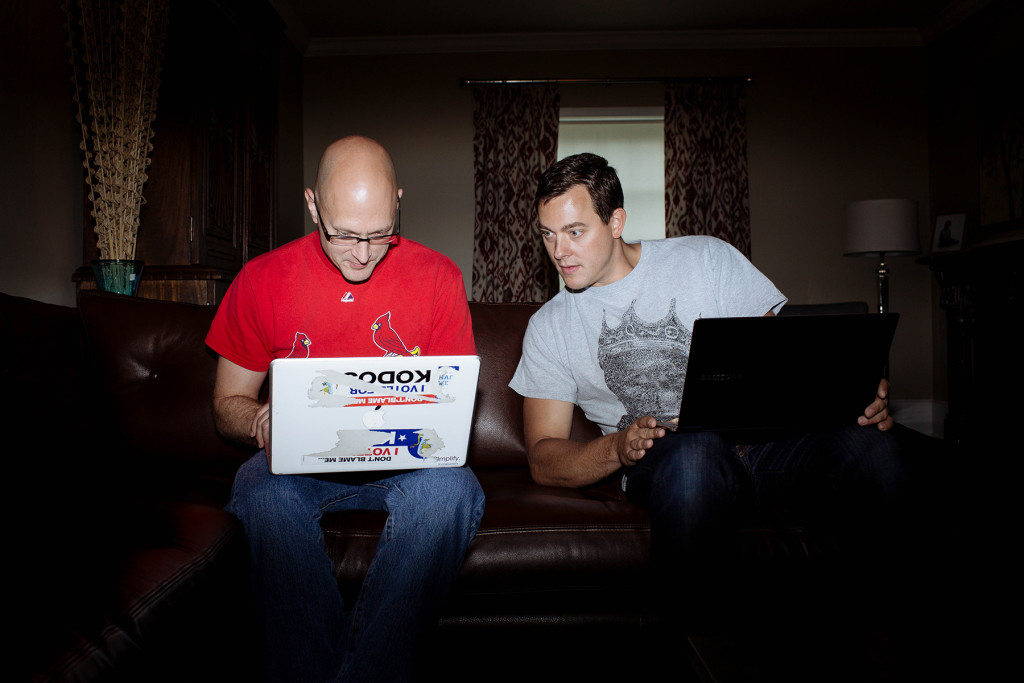

Последний путь был использован хакерами Чарли Миллер и Крис Валасек, чтобы применить уязвимость в Jeep Cherokee 2014 года, оснащенном FCA Uconnect system, которая обращается к сети Sprint. Хакеры находились в нескольких километрах от автомобиля, у которого им удалось открыть доступ к критически важным системам управления. Хакеры использовали дешевый Kyocera Android телефон соединенный с MacBook для поиска целей в 3G. Они получали GPS координаты, идентификационный номер, модель, дату выпуска и IP адрес автомобилей в ближайшей местности.

Когда они впервые нашли баг в UConnect, то предполагали, что это будет работать только в пределах 100 метров — в пределах работы direct-WiFi. Когда же они обнаружили в начале этого лета баг в сотовой реализации UConnect, то предполагали, что это даст возможность атаковать автомобили в пределах одной станции сотовой связи. Но очень скоро они обнаружили, что дистанция для атаки не имеет придела — взломать автомобиль можно везде, где есть интернет, на любом расстоянии.

Они перехватили управление стеклоочистителем и насосом омывателя, заглушили двигатель во время движения на шоссе, взяли под контроль рулевое колесо, отключили тормоза, и направили автомобиль с добровольцем внутри с шоссе в кювет.

Хакеры связались с автопроизводителем и сообщили об обнаруженной уязвимости.

Автопроизводитель заявил, что обеспокоен тем, что хакеры планируют обнародовать часть используемого ими кода на хакерской конференции. Chrysler настаивает на том, что это представляет опасность даже после обновления программного обеспечения автомобилей. Также по статистике при отзыве автомобилей даже с потенциально смертоносными дефектами безопасности, только от 70 процентов до 8 процентов владельцев утруждают себя процедурой отзыва и позволяют отремонтировать их автомобили.